أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

كيفية اختراق الWiFi

معرفة كيفية اختراق شبكات الواي فاي هي أفضل وسيلة لحماية نفسك من المهاجمين الذين لا يترددون في استغلال ثغرات أمان الواي فاي. بالرغم من أن هذه المعرفة قد تبدو خطيرة، إلا أنها في الواقع أفضل وسيلة للدفاع عن نفسك من أن تصبح الضحية القادمة لهجوم إلكتروني.

كل يوم، يكون قراصنة القبعة السوداء والمحتالون الإلكترونيون وغيرهم من مجرمي الإنترنت على استعداد للذهاب إلى أبعد الحدود لاختراق اتصالات الواي فاي، وسرقة المعلومات الشخصية، وجني الأرباح من المستخدمين غير المتنبّهين الذين لم يقوموا بتأمين شبكاتهم بشكل صحيح.

لماذا تتعلم كيفية اختراق الشبكات اللاسلكية Wi-Fi

كلما أصبحنا أكثر اتصالًا، أصبحت مسألة الأمان عبر الإنترنت أكثر إلحاحًا. أحيانًا، يكون أفضل دفاع هو معرفة تكتيكات العدو، وهذا ينطبق بالتأكيد عندما يتعلق الأمر بحماية نفسك من التهديدات عبر الإنترنت.

في هذه المقالة، نشرح كيف يقوم مجرمو الإنترنت باختراق كلمات مرور شبكات الواي فاي والشبكات اللاسلكية. إن معرفة كيفية تنفيذ عمليات اختراق كلمات مرور الواي فاي سيساعدك على اتخاذ التدابير الأمنية المناسبة لتأمين شبكتك والبقاء آمنًا عبر الإنترنت.

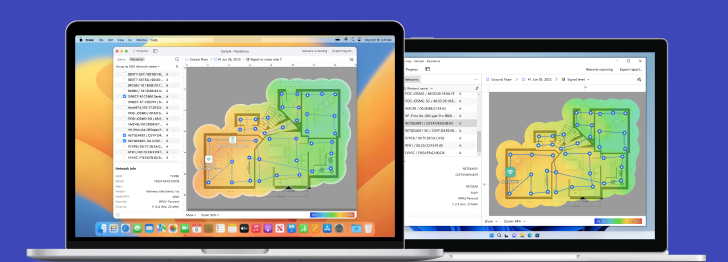

الأداة الوحيدة التي ستحتاجها للمتابعة هي NetSpot، وهو تطبيق احترافي لنظامي Windows وmacOS وأجهزة Android يتيح لك القيام بـ مسح المواقع اللاسلكية وتحليل شبكات الواي فاي واستكشاف مشكلات الواي فاي وإصلاحها. تطبيق NetSpot مجاني للتنزيل، ويمكن تثبيته على أي MacBook يعمل بـ macOS 11+، أو أي حاسوب محمول يحتوي على Windows 7/8/10/11، أو هاتف أندرويد أو جهاز لوحي بنظام Android 8.0 أو أحدث.

كيفية اختراق كلمات مرور الواي فاي

بينما تطورت معايير أمان الشبكات اللاسلكية بشكل كبير منذ بدايات الواي فاي، لا يزال المهاجمون يطورون أساليب متقدمة لاستغلال الثغرات الأمنية. فيما يلي الأنواع الرئيسية لهجمات الواي فاي التي تهدد أمان الشبكات اليوم:

- استغلال التشفير القديم يستهدف الشبكات التي لا تزال تستخدم بروتوكولات أمان قديمة، خاصة WEP (الخصوصية المكافئة السلكية) منذ عام 1997، والذي يمكن كسره خلال دقائق بسبب ثغرات تشفير RC4. حتى شبكات WPA من عام 2003 لا تزال معرضة للخطر بسبب نقاط الضعف في TKIP.

- هجمات القوة الغاشمة على WPS تستغل ميزة الراحة المعروفة باسم إعداد الواي فاي المحمي، والتي تستخدم رقم تعريف شخصي مكون من 8 أرقام يمكن كسره في أقل من 10 ساعات باستخدام أدوات مثل Reaver.

- هجمات KRACK (إعادة تثبيت المفتاح) أثبتت أن شبكات WPA2 يمكن اختراقها أيضًا عندما أظهر الباحثون عام 2017 كيفية التلاعب بعملية المصافحة ذات الأربع خطوات لفك تشفير البيانات وحقن محتوى ضار. ثغرة KRACK أثرت على جميع الأجهزة التي تدعم الواي فاي تقريبًا حول العالم، وأدت إلى إطلاق تحديثات طارئة في قطاع التكنولوجيا بأكمله.

- النقطة التوأم الشريرة ونقاط الوصول المزيفة تتضمن إنشاء نقاط اتصال واي فاي مزيفة تحاكي الشبكات الشرعية وتخدع المستخدمين للاتصال بها مما يعرض كل حركة بياناتهم للاعتراض وسرقة بياناتهم. تم نشر العديد من التحذيرات، مثل هذا التحذير من Norton، حول هذا النوع من الهجمات على مدى السنوات الماضية، لكنها لا تزال فعالة حتى اليوم.

- هجمات نزع المصادقة والتقاط المصافحة تجبر الأجهزة على قطع الاتصال عن الشبكة باستخدام حزم معدة خصيصًا تتيح للمهاجمين التقاط المصافحة الخاصة بـ WPA/WPA2 عند إعادة الاتصال، والتي يمكن بعد ذلك كسرها دون اتصال باستخدام موارد حوسبة قوية. اشتهرت هذه التقنية لاختراق كلمات مرور الواي فاي أثناء تسريبات صور المشاهير عام 2014، حيث جمع المهاجمون بين هجمات نزع المصادقة والهندسة الاجتماعية للوصول إلى الحسابات الخاصة والشبكات المنزلية.

- هجمات القاموس وجداول قوس القزح تعتمد على جداول كلمات مرور محسوبة مسبقًا وقوائم كلمات ضخمة لكسر كلمات المرور الضعيفة بسرعة. أدوات حديثة مثل Hashcat يمكنها تجربة ملايين التركيبات في الثانية مقابل المصافحات الملتقطة.

- استغلال رجل-في-المنتصف (MITM) يسمح للمهاجمين بوضع أنفسهم بين المستخدمين والوجهات المقصودة عند تواجدهم في نفس الشبكة. يتيح ذلك اعتراض بيانات الاعتماد، أو حقن البرمجيات الخبيثة، أو إعادة توجيه الحركة لمواقع تصيد دون أن يشعر المستخدم.

- اختطاف وسم التسمية (DNS) وتسميم ذاكرة التخزين المؤقت يعيد توجيه المستخدمين إلى مواقع خبيثة عن طريق اختراق إعدادات DNS في الراوتر أو تسميم المخزون المؤقت للـ DNS بحيث يتمكن القراصنة من جمع بيانات الاعتماد من صفحات دخول للبنوك أو البريد الإلكتروني تبدو شرعية تمامًا. مثال جيد على هذه التقنية في اختراق الواي فاي هو حملة Sea Turtle عام 2019 التي استهدفت شبكات حكومية وتجارية في العديد من الدول.

صحيح أن تشفير WPA3 الحديث يوفر حماية معززة ضد هذه الهجمات من خلال بروتوكولات المصافحة المحسنة، والسرية الأمامية، وخوارزميات التشفير الأقوى، لكن الحقيقة المحزنة أن العديد من الشبكات لا تزال معرضة للخطر بسبب الأجهزة القديمة، أو كلمات المرور الضعيفة، أو التكوين الخاطئ.

كيفية تجنب اختراق الواي فاي

على الرغم من وجود طرق اختراق الواي فاي الموضحة أعلاه، إلا أن هناك طرقًا لجعل شبكتك هدفًا أكثر صعوبة ودفع معظم مجرمي الإنترنت للانتقال إلى أهداف أسهل:

- تحديث كلمات مرور الواي فاي وكلمة مرور المسؤول: العديد من الهجمات الناجحة تستغل بيانات الاعتماد الضعيفة أو الافتراضية التي لم يقم المستخدمون بتغييرها مطلقًا. يجب أن تكون كلمة مرور الواي فاي الخاصة بك بطول 12 حرفًا على الأقل، وتجمع بين الأحرف الكبيرة والصغيرة والأرقام والرموز الخاصة بنمط عشوائي تمامًا يتجنب كلمات القاموس والمعلومات الشخصية أو التتابعات المتوقعة. تستحق كلمة مرور المسؤول الخاصة بجهاز التوجيه نفس القدر من الاهتمام، لأن تركها كـ "admin" أو "password" يشبه ترك مفتاح منزلك تحت ممسحة الباب.

- استخدم أقوى تشفير ممكن: هذه الأيام، يجب عليك فقط استخدام معيار WPA3 الأحدث، لأنه يدعم المصادقة المتزامنة بين الأقران (SAE) للحماية من هجمات القاموس غير المتصلة بالإنترنت، وسرية أمامية تحافظ على أمان الجلسات السابقة حتى إذا تم تسريب كلمة المرور، وحماية محسنة للشبكات المفتوحة من خلال التشفير اللاسلكي الفرصي (OWE). إذا لم يدعم جهاز التوجيه الخاص بك هذا المعيار، فيجب عليك الحصول على جهاز جديد.

- الحفاظ على تحديث البرنامج الثابت والبرامج: تطلق الشركات المصنعة باستمرار تحديثات لثغرات تم اكتشافها حديثًا يستغلها القراصنة بنشاط في الأجهزة غير المحدثة. فعّل التحديثات التلقائية عندما تكون متاحة، وافحص يدويًا عن تحديثات البرنامج الثابت دوريًا عبر واجهة إدارة جهاز التوجيه، واستبدل أي جهاز شبكي لم يعد يتلقى تحديثات أمنية من الشركة المصنعة.

- راقب الأجهزة المتصلة: ادخل إلى لوحة إدارة جهاز التوجيه أسبوعيًا للاطلاع على قائمة الأجهزة، وابحث عن أسماء أجهزة غير مألوفة، أو عناوين MAC لا تعرفها، أو اتصالات أكثر مما تتوقع بناءً على من الموجود على الواي فاي الخاص بك. استخدم أدوات مثل NetSpot لمسح بيئة الشبكة واكتشاف الشبكات المحتالة المحتملة.

- أنشئ شبكة ضيوف: قم بإنشاء SSID منفصل بكلمة مرور قوية خاصة به، فعّل عزل العملاء لمنع أجهزة الضيوف من التواصل مع بعضها البعض، وحدد حدودًا لعرض النطاق للحفاظ على أداء الشبكة الرئيسية، وفعّل ضوابط زمنية تقطع اتصال الضيوف تلقائيًا بعد فترة محددة. كما أن التقسيم يسهل إدارة الوصول وطرد الأشخاص من شبكة الواي فاي عندما يطيل الضيوف البقاء أو عند اكتشاف نشاط مشبوه.

- لا تبث تفاصيل جهاز التوجيه الخاص بك بلا داعٍ: الكشف عن معلومات تكوين الشبكة يمنح المهاجمين معلومات قيمة للتخطيط لهجومهم. غيّر اسم شبكة الواي فاي (SSID) الافتراضي إلى اسم عام لا يشير إلى الشركة المصنعة أو طراز الجهاز (تجنب "Linksys" أو "NETGEAR_2.4G")، ولا تدرج أبدًا معلومات شخصية مثل اسمك أو رقم شقتك أو اسم عملك في اسم الشبكة. وقبل كل شيء، عطّل ميزة WPS بالكامل لإزالة الثغرات المتعلقة برمز التعريف الشخصي (PIN).

تخلق هذه الإجراءات الأمنية طبقات متعددة من الحماية تعمل معًا لحماية شبكة الواي فاي الخاصة بك من الهجمات المؤتمتة والمقصودة على حد سواء. لاستراتيجية دفاع شاملة، تحقق أيضًا من سبع طرق لوقف مخترق الواي فاي.

استخدم NetSpot للعثور على شبكات Wi-Fi سهلة الاختراق

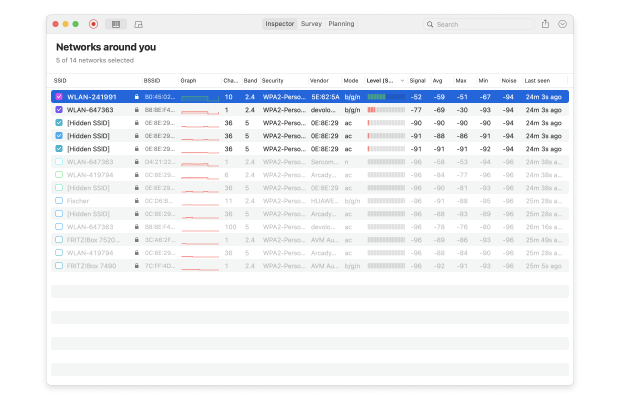

أول شيء يفعله معظم القراصنة هو استخدام أداة تحليل واي فاي مثل NetSpot لتحديد مواقع الشبكات المحمية ببروتوكول WEP. على عكس الشبكات اللاسلكية التي تستخدم WPA أو WPA2 أو WPA3، فإن الشبكات المحمية بـ WEP يسهل اختراقها جدًا باستخدام حاسوب محمول فقط والبرنامج المناسب.

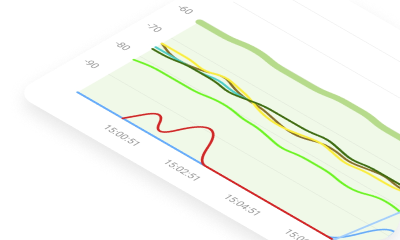

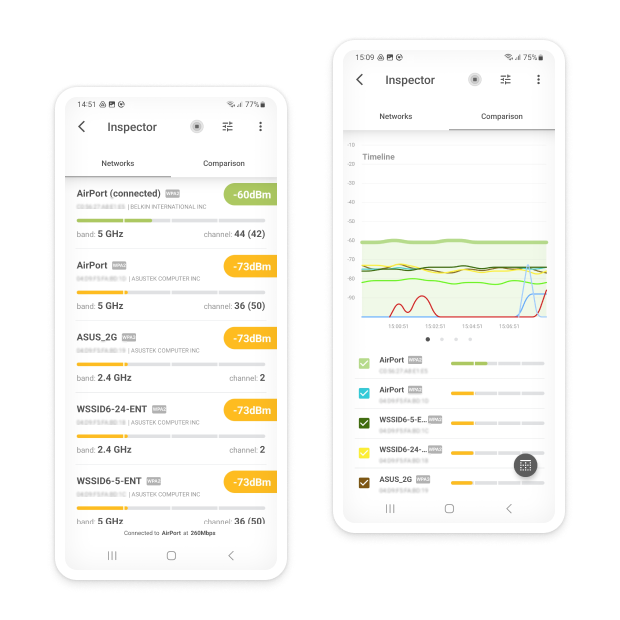

يحتوي NetSpot على وضع تحليل واي فاي يسمى Inspector، ويمكنك استخدام هذا الوضع لجمع كل التفاصيل حول الشبكات اللاسلكية المحيطة. يتيح لك NetSpot رؤية أسماء الشبكات من حولك، ومستوى الإشارة الخاصة بها، والقنوات التي تبث عليها، وأيضًا نوع الحماية المستخدمة فيها.

يقدم NetSpot لنظام أندرويد وضع فحص الواي فاي الذي يتيح لك العثور على شبكات الواي فاي المحيطة وتحليلها على جهازك المحمول.

إذا رأيت شبكة تستخدم أمان WEP، يمكنك أن تتأكد أن أي شخص يمكنه تعلم كيفية اختراقها لأن تعلم كيفية اختراق كلمة سر الواي فاي ليس حتى الجزء الصعب؛ الجزء الصعب هو العثور على شبكة واي فاي لا تزال تعتمد على أمان WEP. ولكن مع NetSpot، حتى ذلك يصبح سهلاً.

أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

-

احصل على NetSpot

macOS 11+، Windows 7/8/10/11

كيفية تأمين شبكة الواي فاي ضد المخترقين

لتأمين شبكة الواي فاي الخاصة بك ضد المخترقين، يجب عليك التأكد من أنها تستخدم معيار أمان لاسلكي قوي وأنها محمية بكلمة مرور آمنة.

قم بتشغيل NetSpot.

أدخل وضع المفتش.

حدد شبكة الواي فاي الخاصة بك من قائمة شبكات الواي فاي المتاحة.

انظر إلى عمود الأمان وتحقق مما إذا كان مكتوبًا “WPA2”.

إذا كان الأمر كذلك، فإن شبكة WiFi الخاصة بك تفي بالمتطلبات الأساسية للأمان.

ومع ذلك، إذا لم يكن شبكة الواي فاي الخاصة بك مؤمنة بنظام WPA2، يجب عليك تغيير إعدادات أمان جهاز التوجيه الخاص بك في أقرب وقت ممكن. ونظرًا لأن كل جهاز توجيه يختلف عن الآخر، فإن الخطوات الدقيقة تختلف من جهاز إلى آخر. بشكل عام، تحتاج إلى:

اكتشف عنوان IP الخاص بجهاز التوجيه لديك.

قم بتسجيل الدخول إلى واجهة إدارة جهاز التوجيه.

ابحث عن إعدادات أمان الواي فاي.

اختر WPA2 كمعيار أمان لاسلكي مفضل لديك.

احفظ الإعدادات وقد تحتاج إلى إعادة تشغيل جهاز التوجيه الخاص بك.

في كل مرة تقوم فيها بتغيير إعدادات أمان جهاز التوجيه الخاص بك، استخدم وضع الفحص في NetSpot للتحقق من أن الإعدادات قد تم تطبيقها فعلاً. بالإضافة إلى استخدام WPA2 كمعيار الأمان اللاسلكي المفضل لديك، عليك أيضاً اختيار كلمة مرور WiFi قوية لمنع اختراق كلمة المرور. فيما يلي بعض خصائص كلمة المرور القوية:

- كلمة المرور لا تقل عن 12 حرفاً.

- كلمة المرور تستخدم مزيجاً من الأحرف، الأرقام والرموز الخاصة.

- كلمة المرور ليست شائعة الاستخدام (12345ASFD).

- كلمة المرور غير منطقية تماماً.

- كلمة المرور لا تحتوي على أي معلومات شخصية (تاريخ الميلاد، اسم العائلة قبل الزواج، وهكذا).

- كلمة المرور فريدة وغير مستخدمة في أي مكان آخر.

- كلمة المرور ليست مكتوبة على ورقة أو محفوظة بواسطة المتصفح.

- كلمة المرور غير مُشارَكة مع أي شخص.

الختام

تعلم كيفية اختراق كلمات مرور الواي فاي يسمح لك بتقييم ما إذا كانت شبكتك اللاسلكية عرضة للتهديدات السيبرانية الحديثة أم لا. باستخدام تطبيقات تحليل الواي فاي المجانية وسهلة الاستخدام مثل NetSpot، يمكنك اكتشاف أضعف نقاط الدفاع السيبراني لديك خلال ثوانٍ معدودة.

يمكن لـ NetSpot أيضًا تحسين تغطية شبكتك اللاسلكية، بحيث يمكنك تغطية جميع غرف منزلك بـ إشارة واي فاي قوية وفي نفس الوقت، تقييد الإشارة فقط في منزلك.

أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

-

احصل على NetSpot

macOS 11+، Windows 7/8/10/11

الأسئلة الشائعة

هجوم KRACK ("هجمات إعادة تثبيت المفاتيح") هو نوع من هجمات إعادة التشغيل على الشبكات يستهدف عيوب بروتوكول WPA2. هذا الهجوم خطير بنفس القدر على جميع أنظمة التشغيل الرئيسية، بما في ذلك Microsoft Windows، وmacOS، وiOS، وAndroid، وLinux، وOpenBSD. يمكن تجاوز بروتوكول أمان الشبكات الذي يُعتبر آمناً مما يسمح لمجرم إلكتروني باعتراض البيانات المُرسلة والمُستقبلة عبر الشبكة.

للحصول على كلمات مرور WiFi، يستخدم القراصنة طريقتين مختلفتين جدًا. بعض القراصنة يسلكون الطريق السهل ويستغلون كلمات مرور WiFi الضعيفة التي يسهل اختراقها من خلال هجوم القاموس البسيط. بينما ينفذ بعض القراصنة هجمات متقدمة بطرق متطورة للحصول على البيانات بشكل غير قانوني.

إذا كانت الشبكة غير محمية وغير مشفرة، فإنها تصبح عرضة بسهولة لهجوم الرجل في الوسط (MITM). يُطلق على الهجوم اسم MITM عندما يتمكن القراصنة من اعتراض البيانات بسبب أوجه القصور السابقة في الأمان.

هناك بعض الأشياء التي يمكنك القيام بها لتجنب هجوم KRACK:

- استخدم شبكة الواي فاي العامة فقط عند الحاجة الشديدة.

- إذا أمكن، استخدم الاتصال السلكي بدلاً من اللاسلكي.

- تأكد من أنك تتصل عبر بروتوكولات آمنة مثل HTTPS أو STARTTLS أو Secure Shell أو غيرها.

- اتصل عبر VPN لإضافة طبقة أمان إضافية.

- استخدم اتصالك الخلوي الخاص بدلاً من الاتصال بشبكة لاسلكية غير محمية.

- قم بتثبيت التحديثات على أجهزتك، فهي غالباً ما تحتوي على تصحيحات ضد أحدث التهديدات الأمنية.