Potente strumento avanzato per reti Wi-Fi multiple, Rilevamenti, Analisi e Risoluzione Problemi.

Come Hackerare il WiFi

Sapere come hackerare le reti WiFi è il modo migliore per proteggersi dagli aggressori che non esitano a sfruttare le vulnerabilità della sicurezza WiFi. Anche se queste conoscenze possono sembrare pericolose, in realtà sono la tua migliore difesa contro il rischio di diventare la prossima vittima di un attacco informatico.

Ogni giorno, hacker black hat, phisher e altri criminali informatici sono disposti a fare di tutto per violare le connessioni WiFi, rubare informazioni personali e trarre profitto da utenti ignari che non hanno adeguatamente protetto le loro reti.

Perchè Imparare Ad Hackerare Il Wi-Fi

Più siamo connessi, più la questione della sicurezza online diventa importante. Ogni tanto, la migliore difesa è imparare le tattiche del tuo nemico, e certamente è il caso quando devi proteggerti da varie minacce online.

In questo articolo, spieghiamo come i cybercriminali hackerano le password WiFi e reti. Conoscendo come gli hack di password WiFi vengono eseguiti ti consentirà di usare misure di sicurezza adeguate per misurare la sicurezza della tua rete e restare sicuro online.

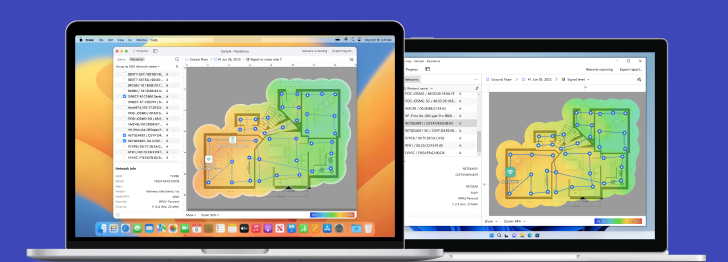

L’unico strumento di cui ti dovrai servire sarà NetSpot, un’app da pro per Windows, macOS e Android per le site survey del WiFi, la sua analisi e risoluzione dei problemi. NetSpot è un download gratuito, e può essere installato su ogni MacBook dotato di macOS 11+, ogni portatile con Windows 7/8/10/11, e ogni device Android con Android 8 o superiore.

Come Hackerare le Password Wi-Fi

Sebbene gli standard di sicurezza wireless si siano evoluti notevolmente dai primi giorni del WiFi, gli attaccanti continuano a sviluppare metodi sofisticati per sfruttare le vulnerabilità. Ecco i principali tipi di attacchi WiFi che minacciano la sicurezza delle reti oggi:

- Sfruttamento della crittografia legacy mira alle reti che utilizzano ancora protocolli di sicurezza obsoleti, in particolare WEP (Wired Equivalent Privacy) del 1997, che può essere violato in pochi minuti a causa delle vulnerabilità del cifrario RC4. Anche le reti WPA del 2003 rimangono vulnerabili a causa delle debolezze del TKIP.

- Attacchi brute force a WPS sfruttano la funzionalità di comodità nota come WiFi Protected Setup, che utilizza un PIN di 8 cifre che può essere violato in meno di 10 ore usando strumenti come Reaver.

- KRACK (Key Reinstallation Attacks) ha dimostrato che anche le reti WPA2 potevano essere compromesse quando, nel 2017, i ricercatori mostrarono come manipolare il processo di handshake a quattro vie per decriptare il traffico ed iniettare contenuti dannosi. La vulnerabilità KRACK ha colpito praticamente ogni dispositivo abilitato al WiFi in tutto il mondo e ha costretto all’emissione di patch urgenti in tutto il settore tecnologico.

- Evil twin e access point canaglia comportano la creazione di hotspot WiFi fasulli che imitano le reti legittime e ingannano gli utenti inducendoli a collegarsi, esponendo così tutto il loro traffico a intercettazione e furto di credenziali. Numerose segnalazioni, come questa di Norton, su questo tipo di attacco sono state pubblicate nel corso degli anni, ma continua ancora oggi ad essere efficace.

- Attacchi di deautenticazione e cattura dell'handshake costringono i dispositivi a disconnettersi dalla rete usando pacchetti appositamente creati che permettono agli attaccanti di catturare l’handshake WPA/WPA2 durante la riconnessione, il quale può poi essere violato offline usando potenti risorse di calcolo. Questa tecnica di hacking delle password WiFi è diventata famosa durante il leak di foto di celebrità del 2014, dove gli attaccanti combinarono attacchi di deautenticazione con ingegneria sociale per accedere ad account privati e reti domestiche.

- Attacchi a dizionario e Rainbow Table sfruttano hash pre-calcolati delle password e gigantesche liste di parole per violare rapidamente password deboli. Strumenti moderni come Hashcat possono testare milioni di combinazioni al secondo contro handshake acquisiti.

- Sfruttamenti Man-in-the-Middle (MITM) permettono agli attaccanti di posizionarsi tra utenti e destinazioni previste una volta nella stessa rete. Ciò consente di intercettare credenziali, iniettare malware o reindirizzare il traffico verso siti di phishing senza essere rilevati.

- DNS hijacking e avvelenamento della cache DNS reindirizzano gli utenti verso siti web maligni compromettendo le impostazioni DNS del router o avvelenando le cache DNS in modo che gli hacker possano raccogliere credenziali tramite false pagine di login bancarie o e-mail perfettamente legittime. Un esempio di questa tecnica di hacking WiFi è la campagna Sea Turtle del 2019, che ha preso di mira reti governative e aziendali in molti paesi.

È vero che la moderna crittografia WPA3 offre una protezione avanzata contro questi attacchi grazie a migliori protocolli di handshake, forward secrecy e algoritmi di crittografia più robusti, ma la triste realtà è che molte reti restano vulnerabili a causa di apparecchiature obsolete, password deboli o configurazioni errate.

Come evitare l’hacking del WiFi

Nonostante l’esistenza dei metodi di hacking WiFi descritti sopra, ci sono modi per rendere la tua rete un bersaglio molto più difficile e indurre la maggior parte dei criminali informatici a cercare prede più facili:

- Aggiorna le password del WiFi e dell’amministratore: Molti attacchi vanno a segno sfruttando credenziali deboli o predefinite che gli utenti non si preoccupano mai di cambiare. La password del tuo WiFi dovrebbe essere lunga almeno 12 caratteri, combinando lettere maiuscole e minuscole, numeri e caratteri speciali in modo completamente casuale, evitando parole del dizionario, informazioni personali o sequenze prevedibili. La password amministrativa del router merita la stessa attenzione, poiché lasciarla come “admin” o “password” equivale a lasciare la chiave di casa sotto lo zerbino.

- Utilizza la crittografia più forte possibile: Ad oggi, dovresti usare solo lo standard WPA3 più recente, perché supporta l’Autenticazione Simultanea tra Pari (SAE) per proteggersi da attacchi dizionario offline, la forward secrecy che mantiene sicure le sessioni passate anche se la password viene compromessa, e una maggiore protezione per le reti aperte tramite la Crittografia Wireless Opportunistica (OWE). Se il tuo router non lo supporta, è il caso di sostituirlo.

- Tieni aggiornati firmware e software: I produttori rilasciano regolarmente patch per vulnerabilità appena scoperte che gli hacker sfruttano attivamente sui dispositivi non aggiornati. Abilita gli aggiornamenti automatici quando disponibili, controlla manualmente gli aggiornamenti firmware ogni mese tramite l’interfaccia admin del tuo router e sostituisci qualsiasi apparecchiatura di rete che non riceve più aggiornamenti di sicurezza dal produttore.

- Monitora i dispositivi connessi: Accedi settimanalmente al pannello di amministrazione del tuo router per rivedere l’elenco dei dispositivi, cercando nomi di dispositivi sconosciuti, indirizzi MAC che non riconosci o connessioni superiori a quelle che ti aspetti in base a chi è sul tuo WiFi. Utilizza strumenti come NetSpot per analizzare l’ambiente della rete e rilevare eventuali reti clandestine.

- Imposta una rete ospite: Crea un SSID separato con una propria password robusta, abilita l’isolamento dei client per evitare che i dispositivi ospiti comunichino tra loro, imposta limiti di banda per preservare le prestazioni della rete principale e configura controlli di accesso basati sul tempo per disconnettere automaticamente gli ospiti dopo un determinato periodo. La segmentazione facilita anche la gestione dell’accesso e disconnettere persone dal tuo WiFi quando gli ospiti rimangono più del dovuto o si rilevano attività sospette.

- Non trasmettere inutilmente i dettagli del tuo router: Rivelare informazioni sulla configurazione della tua rete offre agli aggressori preziose informazioni per pianificare l’attacco. Cambia l’SSID di default con qualcosa di generico che non identifichi il produttore o il modello del router (evitando “Linksys” o “NETGEAR_2.4G”). Non includere mai informazioni personali come il tuo nome, il numero dell’appartamento o il nome dell’attività nel nome della rete. Soprattutto, disabilita completamente il WPS per eliminare le vulnerabilità basate su PIN.

Queste misure di sicurezza creano più livelli di difesa che lavorano insieme per proteggere la tua rete WiFi sia da attacchi automatizzati che da intrusioni mirate. Per una strategia di difesa completa, consulta anche questi 7 modi per fermare un hacker WiFi.

Usa NetSpot per Trovare Reti Wi-Fi Facili da Hackerare

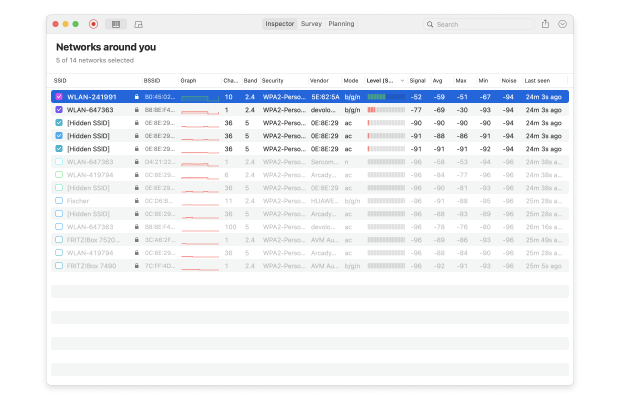

La prima cosa che la maggior parte degli hacker fanno è utilizzare uno strumento di analisi WiFi come NetSpot per individuare le reti protette da WEP. Al contrario delle retei che utilizzano WPA, WPA2 o WPA3, le reti protette da WEP sono molto facili da hackerare con un semplice laptop e il software corretto.

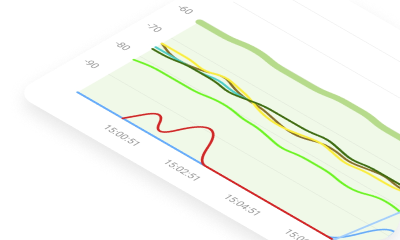

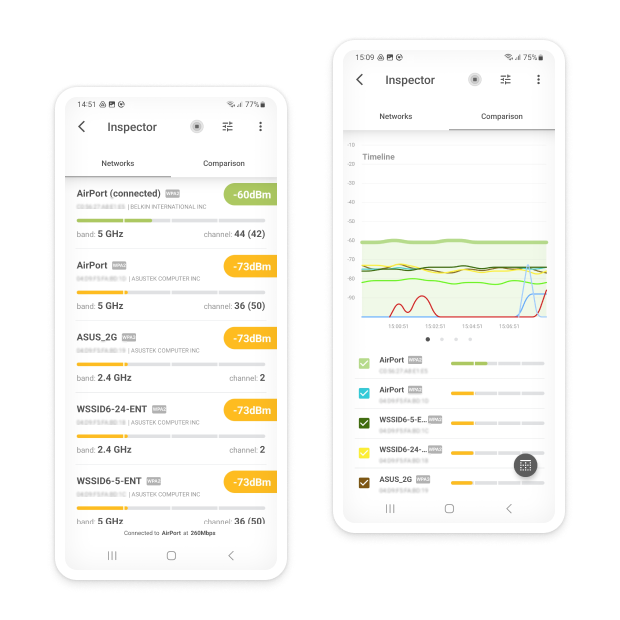

NetSpot ha una modalità di analisi WiFi chiamata Modalità di Ispezione, e puoi utilizzarla per raccogliere dati riguardo alle reti WiFi circostanti. NetSpot ti farà vedere i nomi delle reti vicine a te, il loro livello di segnare, I canali su cui trasmettono, e anche la loro sicurezza.

NetSpot per Android ti offre una modalità d’ispezione del WiFi, per aiutarti a trovare e analizzare tutte le reti WiFi nelle vicinanze mentre sei on the go.

Se vedi una rete che utilizza la sicurezza WEP, puoi star certo che chiunque può imparare ad hackerarla in quanto imparare ad hackerare una password del WiFi non è l aparte difficile; la parte difficile è trovare una rete WiFi che utilizza ancora la sicurezza WEP. Ma con NetSpot, anche quello è facile.

Potente strumento avanzato per reti Wi-Fi multiple, Rilevamenti, Analisi e Risoluzione Problemi.

-

Scarica NetSpot

macOS 11+, Windows 7/8/10/11

Come Mettere in Sicurezza una Rete Wi-Fi dagli Hacker

Per metter in sicurezza la tua rete WiFi dagli hackers, devi assicurarti che utilizzi uno standard di sicurezza alto e sia protetto da una password sicura.

Avvia NetSpot.

Entra nella Modalità di Ispezione.

Trova la tua rete WiFi dalla lista delle reti WiFi disponibili.

Cerca la colonna Sicurezza e vedi se dice “WPA2”.

Se lo fa, la tua rete WiFi incontra i prerequisiti base per la sicurezza.

Al contrario, se la tua rete non è in sicurezza con WPA2, dovresti cambiare le tue impostazioni di sicurezza il prima possibile. Siccome ogni router è diverso, i passi precisi variano da router in router. Generalmente dovrai:

Trovare l’indirizzo IP del tuo router.

Accedi all’interfaccia admin del tuo router.

Cerca le impostazioni di sicurezza WiFi.

Seleziona WPA2 come tuo standard di sicurezza.

Salva le impostazioni e possibilmente riavvia il tuo router.

Ogni volta che cambi le impostazoni di sicurezza del router, usa la Modalità di Ispezione di NetSpot per verificare che le impostazioni siano davvero state applicate. Oltre ad utilizzare WPA2 come metodo preferito per la sicurezza, devi anche scegliere una password WiFi forte per prevenire l'hack della password del WiFi. Ecco alcune caratteristice di una password forte:

- La password deve essere di almeno 12 caratteri.

- La password deve utilizzare una combinazione di lettere, numeri e caratteri speciali.

- La password non deve essere usata comunemente (12345ASFD).

- La password deve completamente non aver senso.

- La password non deve contenere informazioni personali (data di nascita, nome da celibe, e così via).

- La password è unica e non è utilizzata da altre parti.

- La password non è scritta su un pezzo di carta o salvata dal browser.

- La password non è condivisa con nessuno.

Conclusione

Imparare come hackerare una password WiFi ti consente di valutare al meglio se la tua rete è vulnerabile alle minacce odierne di cybersicurezza. Con app semplici e gratuite di analisi WiFi come NetSpot, puoi scoprire le debolezze più ovvie nelle tue difese di cybersicurezza in poschi secondi.

NetSpot può anche ottimizzare la copertura della tua rete WiFi, in modo da poter coprire tutte le stanze nella tua casa con un segnale WiFi forte e, allo stesso tempo, limitare il segnale solo alla tua casa.

Potente strumento avanzato per reti Wi-Fi multiple, Rilevamenti, Analisi e Risoluzione Problemi.

-

Scarica NetSpot

macOS 11+, Windows 7/8/10/11

FAQ

KRACK ("Key Reinstallation Attacks") è un tipo di attacco di rete basato sulla ripetizione che sfrutta le vulnerabilità del protocollo WPA2. Questo attacco è ugualmente pericoloso per tutte le principali piattaforme software, inclusi Microsoft Windows, macOS, iOS, Android, Linux, OpenBSD. Il protocollo di sicurezza di rete ritenuto sicuro può essere aggirato, consentendo a un cybercriminale di intercettare i dati inviati e ricevuti attraverso la rete.

Per ottenere le password WiFi, gli hacker utilizzano due metodi molto diversi. Alcuni hacker scelgono la strada facile e sfruttano password WiFi deboli che sono facili da decifrare con un semplice attacco dizionario. Altri hacker eseguono attacchi avanzati con metodi sofisticati per ottenere dati illegalmente.

Se una rete è non protetta e non crittografata, è facilmente suscettibile a un attacco man-in-the-middle (MITM). Un attacco viene chiamato MITM quando un hacker può intercettare i dati a causa delle suddette carenze di sicurezza.

Ci sono alcune cose che puoi fare per evitare un attacco KRACK:

- Usa il WiFi pubblico solo quando è davvero necessario.

- Se possibile, utilizza una connessione cablata invece di una wireless.

- Assicurati di connetterti tramite protocolli sicuri, ad esempio HTTPS, STARTTLS, Secure Shell, ecc.

- Connettiti tramite VPN per un ulteriore livello di sicurezza.

- Usa la tua connessione cellulare invece di connetterti a una rete wireless non protetta.

- Installa gli aggiornamenti sui tuoi dispositivi, di solito contengono patch contro le ultime minacce alla sicurezza.