Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

Sådan hacker du WiFi

At vide, hvordan man hacker WiFi-netværk, er den bedste måde at beskytte sig selv mod angribere, der ikke tøver med at udnytte WiFi-sikkerheds sårbarheder. Selvom denne viden kan virke farlig, er det faktisk dit bedste forsvar mod at blive det næste offer for et cyberangreb.

Hver dag er sort-hatte hackere, phishere og andre cyberkriminelle villige til at gå langt for at hacke WiFi-forbindelser, stjæle personlige oplysninger og drage fordel af intetanende brugere, der ikke har sikret deres netværk ordentligt.

Hvorfor lære at hacke Wi-Fi

Jo mere forbundne vi er, desto mere presserende bliver spørgsmålet om online sikkerhed. Nogle gange er det bedste forsvar at lære fjendens taktik, og det gælder bestemt, når det handler om at beskytte sig mod forskellige trusler online.

I denne artikel forklarer vi, hvordan cyberkriminelle hacker WiFi-adgangskoder og netværk. At vide, hvordan WiFi-adgangskodeangreb udføres, giver dig mulighed for at tage de rette sikkerhedsforanstaltninger for at beskytte dit eget netværk og forblive sikker online.

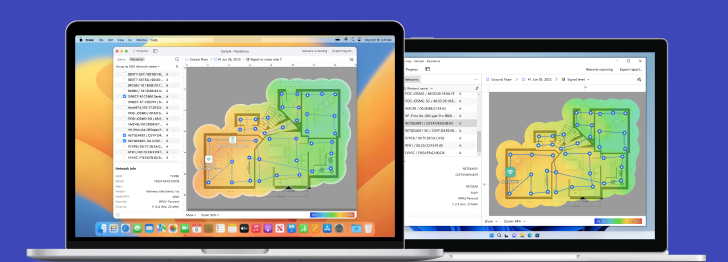

Det eneste værktøj, du skal bruge for at følge med, er NetSpot, en professionel app til Windows, macOS og Android til trådløse site surveys, Wi-Fi-analyse og Wi-Fi-fejlfinding. NetSpot er gratis at downloade og kan installeres på enhver MacBook, der kører macOS 11+, enhver bærbar computer med Windows 7/8/10/11 eller Android-telefon/tablet med Android 8.0+.

Sådan hacker du Wi-Fi-adgangskoder

Selvom trådløse sikkerhedsstandarder har udviklet sig betydeligt siden WiFi's tidlige dage, fortsætter angribere med at udvikle sofistikerede metoder til at udnytte sårbarheder. Her er de vigtigste typer WiFi-angreb, som truer netværkssikkerheden i dag:

- Udnyttelse af forældet kryptering retter sig mod netværk, der stadig bruger forældede sikkerhedsprotokoller, især WEP (Wired Equivalent Privacy) fra 1997, som kan brydes på få minutter på grund af RC4-ciffer sårbarheder. Selv WPA-netværk fra 2003 forbliver sårbare over for TKIP-svagheder.

- WPS-bruteforce-angreb udnytter den bekvemme funktion kendt som WiFi Protected Setup, som bruger en 8-cifret PIN-kode, der kan brydes på under 10 timer med værktøjer som Reaver.

- KRACK (Key Reinstallation Attacks) beviste, at selv WPA2-netværk kunne kompromitteres, da forskere i 2017 demonstrerede, hvordan man kunne manipulere den firetrins handshake-proces til at dekryptere trafik og indsætte ondsindet indhold. KRACK-sårbarheden ramte stort set alle WiFi-aktiverede enheder globalt og tvang til akutte opdateringer i hele teknologibranchen.

- Evil twin og rogue access points indebærer oprettelse af falske WiFi-hotspots, der efterligner legitime netværk og lokker brugere til at forbinde, hvilket udsætter al deres trafik for aflytning og identitetstyveri. Mange advarsler, såsom denne fra Norton, om dette angreb er blevet offentliggjort gennem årene, men det er stadig effektivt den dag i dag.

- Deauthentication- og handshake-capture-angreb tvinger enheder til at afbryde forbindelsen fra deres netværk ved hjælp af særligt udformede pakker, der giver angribere mulighed for at opsnappe WPA/WPA2-handshaket, når enhederne forbinder igen, hvilket derefter kan brydes offline ved hjælp af kraftige computere. Denne WiFi password-hack-teknik blev berygtet under 2014 kendis foto-lækket, hvor angribere kombinerede deauth-angreb med social engineering for at få adgang til private konti og hjemmenetværk.

- Ordbogs- og Rainbow Table-angreb udnytter forudberegnede password-hashes og omfattende ordlister til hurtigt at bryde svage adgangskoder. Moderne værktøjer som Hashcat kan teste millioner af kombinationer i sekundet mod opsnappede handshakes.

- Man-in-the-Middle (MITM) udnyttelser placerer angribere mellem brugere og deres tiltænkte destination, når de er på samme netværk. Dette giver dem mulighed for at opsnappe loginoplysninger, indsætte malware eller omdirigere trafik til phishing-sider uden at blive opdaget.

- DNS-kapring og cache-forgiftning omdirigerer brugere til ondsindede hjemmesider ved at kompromittere routerens DNS-indstillinger eller forgifte DNS-cacher, så hackere kan opsamle loginoplysninger fra falske bank- eller e-mail-sider, der fremstår fuldstændig legitime. Et godt eksempel på denne WiFi-hackingteknik er Sea Turtle-kampagnen i 2019, som ramte regerings- og virksomhedsnetværk i mange lande.

Det er rigtigt, at moderne WPA3-kryptering tilbyder forbedret beskyttelse mod disse angreb gennem forbedrede handshake-protokoller, forward secrecy og stærkere krypteringsalgoritmer, men den triste realitet er, at mange netværk stadig er sårbare på grund af forældet udstyr, svage adgangskoder eller forkert konfiguration.

Sådan undgår du WiFi-hacking

På trods af eksistensen af de WiFi-hackingsmetoder, der er beskrevet ovenfor, er der måder at gøre dit netværk betydeligt sværere at angribe og få de fleste cyberkriminelle til at gå videre til nemmere bytte:

- Opdater WiFi- og administratoradgangskoder: Mange vellykkede angreb udnytter svage eller standardloginoplysninger, som brugerne aldrig har taget sig tid til at ændre. Din WiFi-adgangskode bør være mindst 12 tegn lang og kombinere store og små bogstaver, tal og specialtegn i et fuldstændig tilfældigt mønster, der undgår ordbogsord, personlige oplysninger eller forudsigelige sekvenser. Routerens administratoradgangskode fortjener samme opmærksomhed, da at lade den stå som "admin" eller "password" svarer til at gemme nøglen under dørmåtten.

- Brug den stærkeste kryptering muligt: I dag bør du kun bruge den nyeste WPA3-standard, fordi den understøtter Simultaneous Authentication of Equals (SAE) for at beskytte mod offline ordbogsangreb, forward secrecy der holder tidligere sessioner sikre selv hvis adgangskoden kompromitteres, samt forbedret beskyttelse af åbne netværk via Opportunistic Wireless Encryption (OWE). Hvis din router ikke understøtter dette, bør du anskaffe en ny.

- Hold firmware og software opdateret: Producenter udgiver regelmæssigt rettelser til nyligt opdagede sårbarheder, som hackere aktivt udnytter i ikke-opdaterede enheder. Aktiver automatiske opdateringer, hvis det er muligt, tjek manuelt for firmwareopdateringer hver måned via din routers administrationsinterface, og udskift alt netværksudstyr, der ikke længere modtager sikkerhedsopdateringer fra producenten.

- Overvåg tilsluttede enheder: Gå ind på din routers administrationspanel hver uge for at gennemgå listen over tilsluttede enheder, se efter ukendte enhedsnavne, MAC-adresser du ikke genkender, eller flere forbindelser, end du forventer ud fra hvem der er på dit WiFi. Brug værktøjer som NetSpot til at scanne dit netværksmiljø og opdage potentielle rogue-netværk.

- Opsæt et gæstenetværk: Opret en separat SSID med sin egen stærke adgangskode, aktiver klientisolering for at forhindre gæsteenheder i at kommunikere med hinanden, sæt båndbreddebegrænsninger for at bevare ydeevnen for dit primære netværk, og konfigurer tidsbaseret adgangskontrol, der automatisk afbryder gæster efter en bestemt periode. Segmenteringen gør det også nemmere at administrere adgang og smide folk af dit WiFi, når gæster overstiger deres velkomst eller hvis du opdager mistænkelig aktivitet.

- Lad være med at udsende dine routeroplysninger unødvendigt: At afsløre oplysninger om din netværkskonfiguration giver angribere værdifuld viden til at planlægge deres angreb. Skift standard SSID til noget generisk, der ikke identificerer din routers producent eller model (undgå "Linksys" eller "NETGEAR_2.4G"). Inkludér aldrig personlige oplysninger som dit navn, lejlighedsnummer eller virksomhedsnavn i netværksnavnet. Frem for alt, deaktiver WPS fuldstændigt for at eliminere sårbarheder baseret på PIN-kode.

Disse sikkerhedsforanstaltninger skaber flere lag af forsvar, der samarbejder om at beskytte dit WiFi-netværk mod både automatiserede angreb og målrettede indtrængninger. For en omfattende forsvarsstrategi, se også disse 7 måder at stoppe en WiFi-hacker på.

Brug NetSpot til at finde Wi-Fi-netværk, der er nemme at hacke

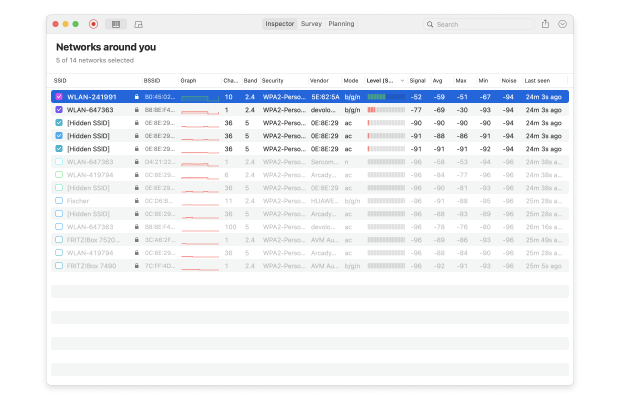

Den første ting, de fleste hackere gør, er at bruge et WiFi-analyserværktøj som NetSpot til at finde WEP-beskyttede netværk. I modsætning til trådløse netværk, der bruger WPA, WPA2 eller WPA3, er WEP-beskyttede netværk meget nemme at hacke med blot en bærbar computer og det rette software.

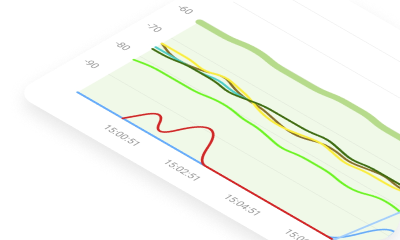

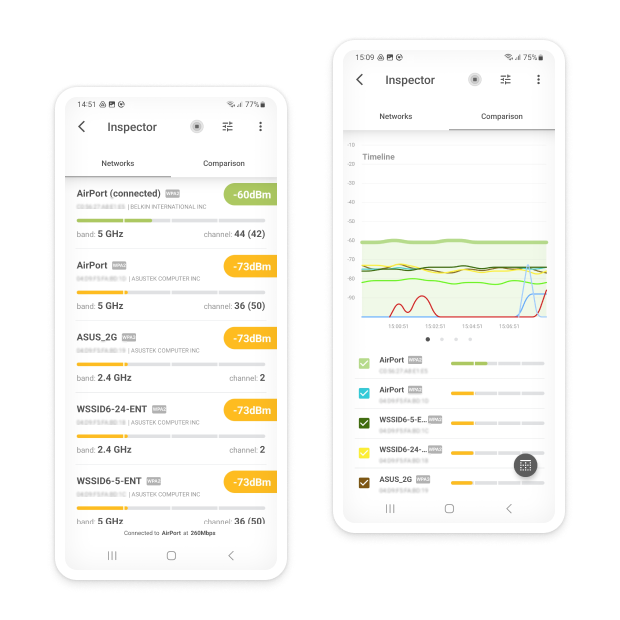

NetSpot har en WiFi-analysetilstand kaldet Inspector, og du kan bruge denne tilstand til at indsamle alle detaljer om de omkringliggende WiFi-netværk. NetSpot lader dig se navnene på de netværk, der er omkring dig, deres signalstyrke, de kanaler, de sender på, samt deres sikkerhed.

NetSpot til Android tilbyder Wi-Fi Inspector-tilstand, der giver dig mulighed for at finde og analysere de omkringliggende Wi-Fi-netværk på din mobile enhed.

Hvis du ser et netværk, der bruger WEP-sikkerhed, kan du være sikker på, at alle kan lære at hacke det, for at lære at hacke en WiFi-adgangskode er ikke engang den svære del; den svære del er at finde et WiFi-netværk, der stadig benytter WEP-sikkerhed. Men med NetSpot er selv det let.

Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

-

Vælg NetSpot

Windows 7/8/10/11, macOS 11+

Sådan sikrer du et Wi-Fi-netværk mod hackere

For at sikre dit WiFi-netværk mod hackere, skal du sørge for, at det bruger en stærk trådløs sikkerhedsstandard og er beskyttet af en sikker adgangskode.

Start NetSpot.

Indtast inspektørtilstand.

Find dit WiFi-netværk på listen over tilgængelige WiFi-netværk.

Kig på kolonnen Sikkerhed og se, om der står “WPA2”.

Hvis det gør, opfylder dit WiFi-netværk det grundlæggende krav til sikkerhed.

Men hvis dit WiFi-netværk ikke er sikret med WPA2, skal du ændre din routers sikkerhedsindstillinger så hurtigt som muligt. Da hver router er forskellig, varierer de præcise trin fra router til router. Generelt skal du:

Find ud af din routers IP-adresse.

Log ind på routerens admin-interface.

Se efter WiFi-sikkerhedsindstillinger.

Vælg WPA2 som din foretrukne trådløse sikkerhedsstandard.

Gem indstillingerne, og genstart eventuelt din router.

Hver gang du ændrer din routers sikkerhedsindstillinger, bør du bruge NetSpots Inspector-tilstand til at verificere, at indstillingerne rent faktisk er blevet anvendt. Ud over at bruge WPA2 som din foretrukne trådløse sikkerhedsstandard, skal du også vælge en stærk WiFi-adgangskode for at forhindre WiFi-adgangskode-hacks. Her er nogle kendetegn ved en stærk adgangskode:

- Adgangskoden er mindst 12 tegn lang.

- Adgangskoden bruger en kombination af bogstaver, tal og specialtegn.

- Adgangskoden er ikke almindeligt brugt (12345ASFD).

- Adgangskoden er fuldstændig meningsløs.

- Adgangskoden indeholder ingen personlige informationer (fødselsdato, pigenavn osv.).

- Adgangskoden er unik og bruges ikke andre steder.

- Adgangskoden er ikke skrevet på et stykke papir eller gemt af browseren.

- Adgangskoden deles ikke med nogen.

Konklusion

At lære, hvordan man hacker WiFi-adgangskoder, giver dig mulighed for bedre at vurdere, om dit trådløse netværk er sårbart over for moderne cybersikkerhedstrusler. Med gratis og brugervenlige WiFi-analyseapps som NetSpot kan du opdage de mest åbenlyse svagheder i dit cybersikkerhedsforsvar på få sekunder.

NetSpot kan også optimere dækningen på dit trådløse netværk, så du kan dække alle rum i dit hus med et stærkt WiFi-signal og samtidig begrænse signalet kun til dit hus.

Kraftfuldt avanceret værktøj til undersøgelser, analyse og fejlfinding af flere Wi-Fi-netværk.

-

Vælg NetSpot

Windows 7/8/10/11, macOS 11+

Ofte stillede spørgsmål

KRACK ("Key Reinstallation Attacks") er en gentagelsestype af netværksangreb, der udnytter fejl i WPA2-protokollen. Dette angreb er lige farligt for alle større softwareplatforme, herunder Microsoft Windows, macOS, iOS, Android, Linux, OpenBSD. Den netværkssikkerhedsprotokol, der anses for sikker, kan omgås, hvilket gør det muligt for en cyberkriminel at opsnappe data, der sendes og modtages over netværket.

For at få fat i WiFi-adgangskoder bruger hackere to meget forskellige metoder. Nogle hackere vælger den nemme vej og udnytter dovne WiFi-adgangskoder, der er lette at knække med et simpelt ordbogsangreb. Nogle hackere udfører avancerede angreb med sofistikerede metoder til ulovligt at indsamle data.

Hvis et netværk er ubeskyttet og ukrypteret, er det let modtageligt for et man-in-the-middle (MITM) angreb. Et angreb kaldes MITM, når en hacker kan opsnappe data på grund af de nævnte sikkerhedsmangler.

Der er nogle ting, du kan gøre for at undgå et KRACK-angreb:

- Brug kun offentligt WiFi, når det virkelig er nødvendigt.

- Brug om muligt en kablet forbindelse i stedet for trådløs.

- Sørg for, at du forbinder via sikre protokoller, f.eks. HTTPS, STARTTLS, Secure Shell osv.

- Opret forbindelse via VPN for et ekstra lag af sikkerhed.

- Brug din egen mobildataforbindelse i stedet for at forbinde til et ubeskyttet trådløst netværk.

- Installer opdateringer på dine enheder; de indeholder som regel rettelser mod de nyeste sikkerhedstrusler.