أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

كيفية تأمين الواي فاي: دليل لحماية شبكتك اللاسلكية

تعلم كيفية تأمين الواي فاي وحماية شبكتك من الوصول غير المصرح به، ومنع سرقة النطاق الترددي، وتجنب الخسائر المالية بسبب ضعف الأمان.

في عالم يرتبط فيه كل شيء ببعضه البعض – من الحواسيب المحمولة والهواتف الذكية إلى الثلاجات الذكية وأجهزة مراقبة الأطفال – لم يعد تأمين شبكة الواي فاي مجرد فكرة جيدة، بل أصبح أمرًا ضروريًا. سواء كنت تقوم بإعداد شبكة منزلية من البداية أو تعزز أمان نظام تجاري، يشرح هذا الدليل كيفية تأمين الواي فاي باستخدام طرق مثبتة وممارسات حديثة.

لماذا تهم أمان الشبكات اللاسلكية

أمان شبكة الواي فاي، أو أحيانًا يُسمى أمان الشبكة اللاسلكية، يتعامل مع منع الوصول غير المصرح به إلى البيانات المنقولة عبر شبكات الواي فاي وغيرها من مخاطر أمان الشبكات اللاسلكية.

لم يكن أمان الواي فاي يومًا أكثر أهمية مما هو عليه اليوم، لأن الشبكات التي يهدف إلى حمايتها تلعب دورًا أساسيًا في جميع جوانب حياتنا تقريبًا. بدونها، لن نتمكن من التواصل مع أحبائنا، أو التعاون مع زملاء العمل، أو تصفح الإنترنت، أو بث الموسيقى والأفلام، وغير ذلك الكثير.

الشبكة غير المؤمنة هي باب مفتوح. يمكن لأي شخص ضمن النطاق أن يراقب نشاطك عبر الإنترنت، أو يستولي على نطاق الإنترنت الخاص بك، أو حتى يصل إلى ملفات حساسة. بالنسبة للشركات، فإن المخاطر أكثر جدية: إذ يمكن أن تؤدي شبكة الواي فاي المخترقة إلى كشف بيانات العملاء أو الاتصالات السرية أو الملكية الفكرية.

في صميم أمان الشبكات اللاسلكية توجد بروتوكولات التشفير — وهي التقنيات التي تحمي بياناتك أثناء انتقالها عبر الهواء. على مر الزمن، تطورت هذه البروتوكولات بشكل كبير:

- الخصوصية المكافئة للسلك (WEP): WEP هو بروتوكول أمان الشبكات اللاسلكية الأصلي. كان مستخدماً من أواخر التسعينيات حتى عام 2004، حين تم الإعلان عن أنه غير آمن.

- الوصول المحمي لشبكات الواي فاي (WPA): تم استبدال WEP ببروتوكول الوصول المحمي لشبكات الواي فاي (WPA) في عام 2003. أدخل WPA بروتوكول سلامة المفاتيح المؤقتة (TKIP) لمنع العديد من الهجمات المعروفة.

- الوصول المحمي لشبكات الواي فاي 2 (WPA2): أصبح المعيار في عام 2004، ولا يزال هذا المعيار مستخدماً على نطاق واسع حتى اليوم على الرغم من اكتشاف عدة ثغرات أمنية منذ إطلاقه.

- الوصول المحمي لشبكات الواي فاي 3 (WPA3): تم الإعلان عنه في عام 2018، وجميع أجهزة الواي فاي الجديدة المعتمدة ملزمة بدعمه منذ عام 2020. ينفذ هذا البروتوكول تشفير واي فاي بقوة 192-بت أو أقوى، كما يستخدم التوثيق المتزامن للمتكافئين (SAE) بدلاً من تبادل المفتاح المشترك مسبقاً (PSK).

💡 نصيحة أمنية: للحصول على أقوى حماية، استخدم دائماً أحدث بروتوكول أمان لشبكة الواي فاي يدعمه جهاز التوجيه الخاص بك — ويفضل استخدام WPA3. العديد من أجهزة التوجيه الحديثة تقوم بتفعيله بشكل افتراضي، لكن من الجيد التحقق من إعداداتك للتأكد من أنك لا تستخدم معياراً قديماً أو ضعيف الأمان.

كيفية تأمين شبكة الواي فاي: خطوات سريعة

قد يجعلك الحصول على جهاز توجيه جديد من مزود الإنترنت ترغب في توصيله بسرعة والبدء في تصفح الإنترنت فورًا. لكن تأمين شبكة الواي فاي الخاصة بك بشكل صحيح لا يقل أهمية عن تثبيت أقفال جديدة بعد الانتقال إلى منزل جديد — فهو أمر بالغ الأهمية لحماية سلامتك الرقمية.

استخدم هذه الإرشادات البسيطة لتعزيز أمان الواي فاي لديك:

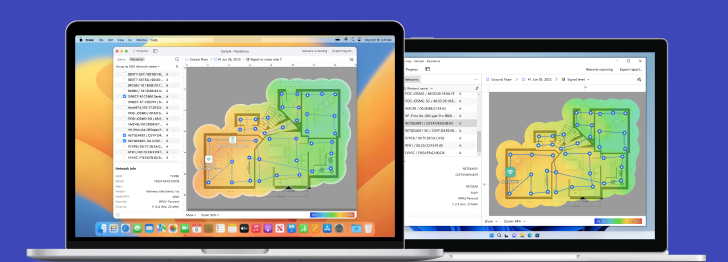

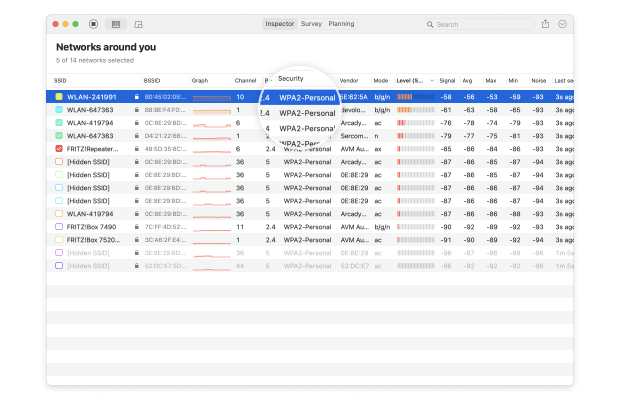

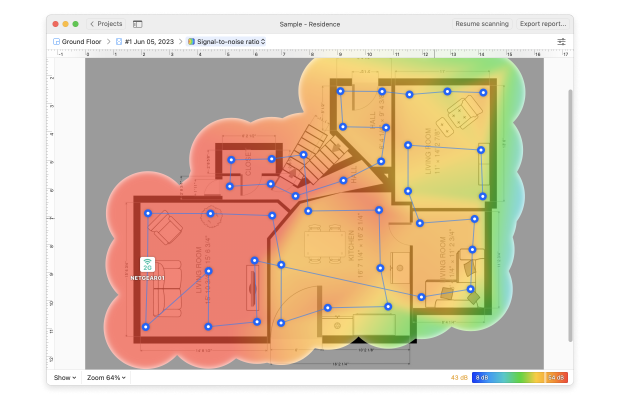

ابدأ بمسح لموقع الواي فاي

أولاً قم بإجراء مسح لموقع الواي فاي باستخدام أداة NetSpot WiFi Site Survey. سيساعدك ذلك فورًا في اكتشاف والقضاء على نقاط الوصول غير المصرح بها — تلك التي تم نشرها بدون إذن.

يساعدك مسح الموقع أيضًا في كشف محطات العمل غير المصرح بها. قم بتنظيم قائمة بجميع أجهزة الكمبيوتر المحمولة و أجهزة PDA المزودة بمحولات لاسلكية، مع معلومات المستخدمين، وعنوان MAC، ونظام التشغيل. يتم استخدام هذه البيانات للتحكم في الوصول إلى الشبكة اللاسلكية. في حال فقدان أو سرقة أي من محولات الشبكة اللاسلكية، فإن القائمة المحدثة ضرورية.

💡نصيحة خبير: قم بإجراء المسوحات بشكل منتظم لاكتشاف التهديدات الأمنية مبكرًا، خاصة بعد إضافة أجهزة جديدة أو نقل جهاز التوجيه الخاص بك.

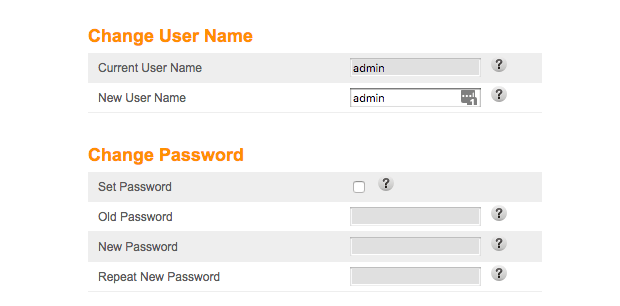

الخطوة 1. تغيير تسجيل الدخول الافتراضي لجهاز التوجيه

اتصل بالموجه عبر اتصال إيثرنت. لا تستخدم اتصال WiFi للوصول إلى الواجهة الإدارية. عادةً ما تكون واجهة الإدارة الخاصة بالموجه على http://192.168.0.1 أو http://192.168.1.1.

بمجرد الدخول، قم بتسجيل الدخول باستخدام اسم المستخدم وكلمة المرور الافتراضيين للمسؤول. حتى إذا كنت ترغب في تغييرها، لا يزال عليك الدخول للمرة الأولى.

اعتمادًا على نوع الموجه الخاص بك، ستكون خطوات تغيير اسم المستخدم وكلمة المرور الإدارية مختلفة. بالنسبة لـ Arris، يتم إدراج ذلك تحت إعدادات تسجيل الدخول:

غيّر اسم المستخدم وكلمة المرور معًا. استخدم كلمة مرور طويلة وعشوائية واحتفظ بها في مكان آمن — وليس على ورقة لاصقة على مكتبك.

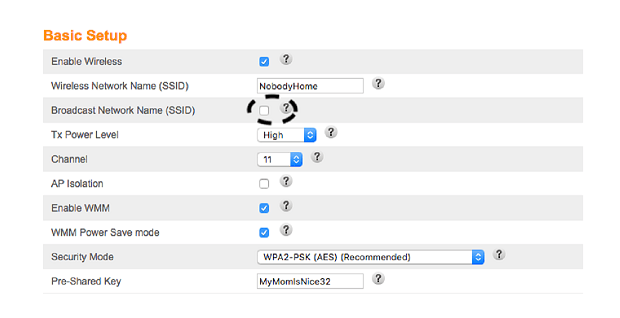

الخطوة 2. تغيير وإخفاء اسم الشبكة SSID

SSID هو هوية شبكة الواي فاي الآمنة الخاصة بك. إنه الاسم الذي يستخدمه الأشخاص للعثور عليها والاتصال بالشبكة، والطريقة التي تميزها عن غيرها. إذا تركته كـ “Netgear001” أو “Linksys123” ستجعل نفسك هدفاً — لأنه يخبر المهاجمين المحتملين بنوع الجهاز الذي تستخدمه.

بعض أجهزة الراوتر تتيح لك حتى تحديد شبكات متعددة (سنتناول ذلك بعد قليل). تحقق من الدليل الخاص بك، لكن الخطوات المعتادة هي:

سجّل الدخول إلى جهاز الراوتر (لقد أنشأت اسم مستخدم وكلمة مرور جديدين في الخطوة الأولى، أليس كذلك؟). اختر شبكة الواي فاي الخاصة بك وغيّر اسم SSID، وقم بإيقاف تشغيل “بث اسم الشبكة”.

احفظ هذه الإعدادات. ستستمر شبكة الواي فاي في العمل، لكنها لن تعلن عن وجودها للجميع. وبالمرة، تأكد من أن المفتاح المشترك مسبقًا فريد من نوعه.

💡نصيحة خبراء استخدم عبارات يسهل تذكرها بدلاً من كلمات أو أرقام بسيطة.

الآن نحن مخفيون. هذا لن يمنع مهاجمًا مصممًا يستخدم أدوات مثل NetSpot — لكنه يضيف طبقة من الغموض.

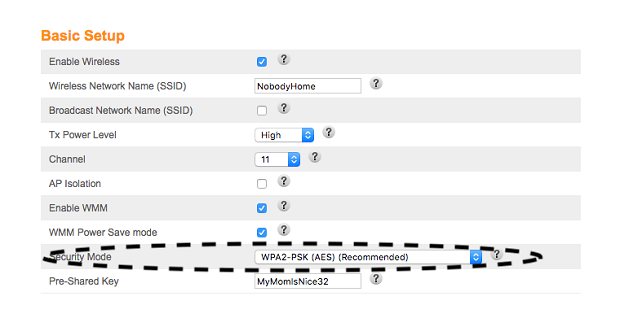

الخطوة 3. استخدم تشفير واي فاي قوي

تقوم معظم أجهزة التوجيه الحديثة بتمكين تشفير الواي فاي تلقائيًا بشكل افتراضي. ولكن — هل أنت متأكد من أن تشفير جهاز التوجيه الخاص بك مفعل ومُعد بشكل صحيح؟ لا تفترض ذلك — يجب عليك دائمًا التحقق من إعدادات أمان جهاز التوجيه الخاص بك.

اختر WPA3-Personal إذا كان متوفرًا، أو WPA2-AES كخيار احتياطي. تجنب استخدام WEP وWPA وWPA2-TKIP — فهي قديمة ومعرضة للاختراق.

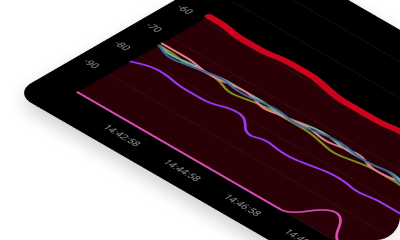

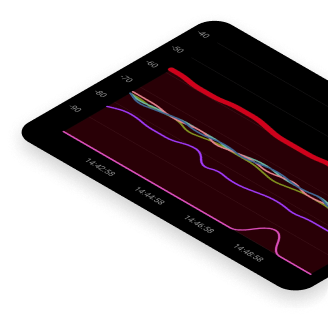

كيفية التحقق من التشفير: استخدم وضع المفتش في NetSpot لعرض إعدادات الأمان للشبكات القريبة، بما في ذلك شبكتك الخاصة.

تختلف خطوات تكوين تشفير شبكة الواي فاي الخاصة بك قليلاً بين نماذج أجهزة التوجيه، ولكن بشكل عام، اتبع التعليمات التالية:

سجّل الدخول إلى جهاز التوجيه الخاص بك وقم بتعيين وضع الأمان أو مستوى التشفير إلى WPA3-Personal. إذا كان جهاز التوجيه لا يدعم WPA3، استخدم بدلاً من ذلك WPA2-PSK (AES).

💡نصيحة خبراء: حدّث البرنامج الثابت لجهاز التوجيه الخاص بك بانتظام لضمان دعم أحدث بروتوكولات الأمان مثل WPA3.

أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

-

احصل على NetSpot

macOS 11+، Windows 7/8/10/11

الخطوة 4. استخدم كلمة مرور قوية وفريدة لشبكة Wi-Fi

بينما يقلل بروتوكول الأمان WPA3 من المخاطر الناتجة عن كلمات المرور الضعيفة، يجب عليك مع ذلك استخدام كلمة مرور قوية وفريدة لحماية شبكتك وجهاز التوجيه الخاص بك.

من الناحية المثالية، يجب أن تستوفي كلمة المرور المتطلبات التالية:

- أن تكون بطول 12 حرفًا على الأقل.

- تحتوي على أحرف كبيرة وصغيرة وأرقام ورموز.

- ألا تكون كلمة موجودة في القاموس.

💡نصيحة الخبراء: لا تعيد استخدام كلمات المرور بين شبكة الواي فاي ولوحة إدارة جهاز التوجيه.

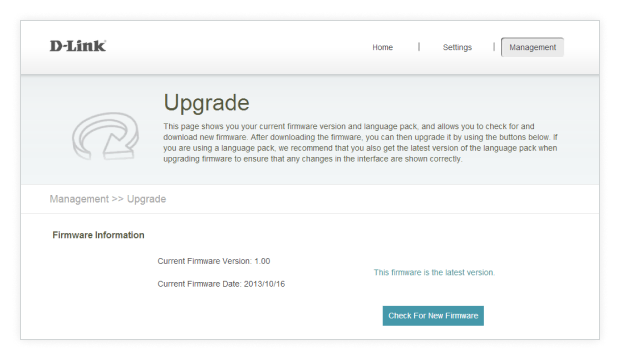

الخطوة 5. حافظ على تحديث البرنامج الثابت لجهاز التوجيه الخاص بك

على الرغم من أن ذلك مؤسف جدًا، إلا أنه يتم اكتشاف ثغرات حرجة في أجهزة التوجيه بشكل منتظم. يقوم مصنعو أجهزة التوجيه المرموقون بإصدار تحديثات بانتظام لمعالجتها، لكن ليس جميع المستخدمين يقومون بتثبيتها — أو على الأقل ليس في الوقت المناسب. أجهزة التوجيه غير المحدثة تمثل مشكلة أمنية كبيرة لأنها مكشوفة أمام الإنترنت وغالبًا ما تكون هدفًا للهجمات الإلكترونية.

قم بتسجيل الدخول إلى جهاز التوجيه الخاص بك بانتظام وتحقق من وجود تحديثات. فعّل التحديثات التلقائية إن أمكن وسجّل جهاز التوجيه لدى الشركة المصنعة لتلقي الإشعارات.

الخطوة 6. تعطيل الميزات الخطرة: WPS، UPnP، والوصول عن بُعد

لتأمين جهاز التوجيه الخاص بك، قم بتسجيل الدخول من خلال المتصفح باستخدام بيانات الاعتماد الإدارية الخاصة بك. أولاً قم بتعطيل الإدارة عن بُعد حتى لا يمكن التحكم في جهاز التوجيه من خارج شبكتك. ثم أوقف تشغيل UPnP، الذي يفتح المنافذ تلقائياً ويمكن أن يستغله البرمجيات الضارة. أخيراً قم بإيقاف تشغيل WPS لمنع المهاجمين من الاتصال عبر نظام رقم التعريف الشخصي الضعيف الخاص به. احفظ الإعدادات، ثم أعد تشغيل جهاز التوجيه إذا طُلب منك ذلك.

💡نصائح الخبراء: تأكد من أن الميزة معطلة بالفعل. بعض أجهزة التوجيه تقوم بإيقاف WPS شكليًا فقط وتبقى معرضة للخطر — قد تكون هناك حاجة إلى تحديثات للبرنامج الثابت لتعطيله بشكل كامل.

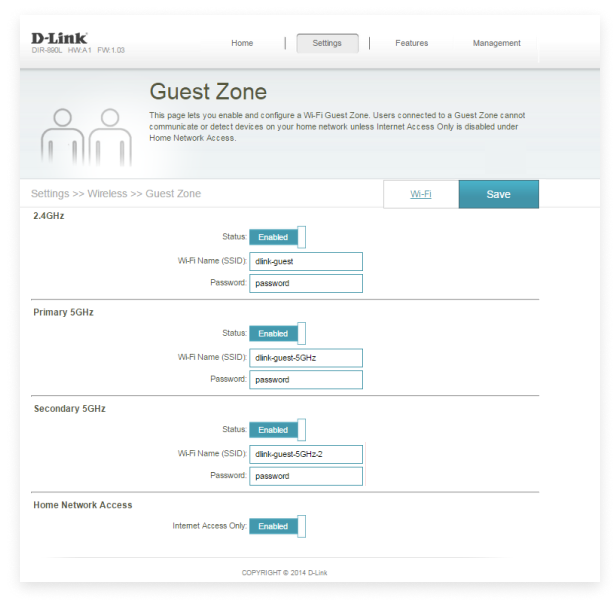

الخطوة 7. إعداد شبكة ضيوف

أحيانًا سيكون لديك أصدقاء أو أفراد من العائلة يزورونك. وعندما يكونون معك، سيطرح أحدهم السؤالين المزعجين: “ما هي كلمة مرور الواي فاي الخاصة بك؟”.

بدلاً من مشاركة بيانات اعتماد شبكة الواي فاي الرئيسية الخاصة بك — مما قد يعرض معلوماتك الحساسة للخطر — هناك حل أكثر أمانًا: إعداد شبكة ضيوف واي فاي منفصلة. العديد من أجهزة التوجيه الحديثة تدعم وجود شبكات متعددة، مما يجعل من السهل تنفيذ ذلك.

تسمح لك شبكة واي فاي للضيوف للزوار بالوصول إلى الإنترنت دون منحهم وصولًا مباشرًا إلى أجهزة منزلك أو ملفاتك الشخصية أو أجهزة المنزل الذكية. فكر فيها كأنك تقدم لضيوفك غرفة رقمية خاصة بهم — معزولة ولكنها مريحة.

أفضل الممارسات لتأمين شبكة الضيوف الخاصة بك:

- فعّل شبكة الضيوف فقط عند الحاجة. قم بإيقاف تشغيلها عند مغادرة الضيوف لتقليل المخاطر الأمنية.

- حدث بيانات شبكة الضيوف الخاصة بك بانتظام. غيّر اسم شبكة الضيوف وكلمة المرور بشكل دوري — ويفضل في كل مرة تقوم فيها بتفعيل الشبكة.

- حدد الصلاحيات على شبكة الضيوف. فعّل الوصول إلى الإنترنت فقط وقم بتعطيل مشاركة الملفات أو ظهور أجهزة الشبكة.

💡نصيحة خبير: العديد من أجهزة الراوتر من علامات تجارية شهيرة مثل Netgear أو TP-Link أو ASUS لديها تطبيقات أو واجهات ويب سهلة الاستخدام لـ إعداد شبكات ضيوف آمنة خلال دقائق. تحقق من تعليمات جهاز التوجيه أو تطبيقه من أجل أدلة الإعداد السريع.

أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

-

احصل على NetSpot

macOS 11+، Windows 7/8/10/11

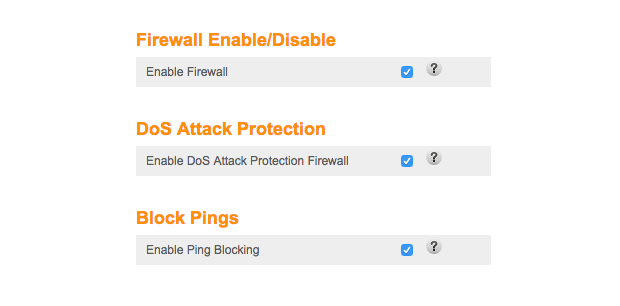

الخطوة 8. قم بتشغيل جدار الحماية الخاص بالموجه الخاص بك

يعمل الجدار الناري كآلية دفاعية تنظم حركة المرور الشبكية القادمة إلى النظام والخارجة منه بناءً على قواعد أمان محددة مسبقًا.

- القاعدة 1: رفض جميع الاتصالات الواردة التي لم يتم طلبها صراحةً (أي: رفض الكل).

- القاعدة 2: السماح بالاتصالات الواردة فقط عندما تكون ردودًا على طلبات صادرة بدأت من الأجهزة داخل الشبكة (جدار ناري ذو حالة).

- القاعدة 3: تفعيل “حجب البينج” لمنع جهاز التوجيه الخاص بك من الرد على طلبات البينج الخارجية (طلبات ICMP Echo). غالبًا ما يقوم القراصنة بعمل بينج للشبكات لتحديد الأنظمة النشطة. من خلال حجب ردود البينج، تجعل شبكتك أقل ظهورًا.

إعداد آخر هو حظر “الحزم المجزأة”. الحزمة هي جزء من الشبكة، تحتوي على رأس يحدد إلى أين تذهب الحزمة وما هي المعلومات التي تحملها. إنها مثل رسالة يرسلها الكمبيوتر إلى آخر على الشبكة. الظرف يُظهر من أين جاءت الرسالة وإلى أين هي ذاهبة، وداخل الرسالة توجد المعلومات الفعلية.

لكن أحيانًا يرسل المخترق حزمة مجزأة. هذه الحزمة يكون تم تشكيلها بشكل سيء عمدًا لإرباك جهاز التوجيه أو أجهزة الكمبيوتر لقبول معلومات ضارة عادةً ما كانوا سيرفضونها. يمكن أن يخدع جهاز الكمبيوتر للسماح بالدخول لأن الكمبيوتر سيحاول جاهدًا تخمين ما تحاول الحزمة المجزأة الوصول إليه. من خلال رفض هذه الحزم، تمنع حدوث هذه المشاكل من الأساس:

💡نصيحة خبراء: راجع سجلات جدار الحماية بانتظام للتعرف بسرعة على المخاطر الأمنية المحتملة ومعالجتها من خلال مراقبة السلوك المشبوه.

الخطوة 9. حدّد نطاق شبكة WiFi الخاصة بك

عندما يتعلق الأمر بالشبكات اللاسلكية، فإن معظم المستخدمين يرغبون في تحقيق أوسع تغطية ممكنة للإشارة. في بعض الحالات، يكون هذا هو النهج الصحيح فعلًا، ولكن ليس دائمًا. لأن هذه هي أسهل طريقة لمنع القراصنة والغرباء الفضوليين من محاولة الوصول إليها.

تسمح لك أجهزة التوجيه الأكثر تقدمًا بتقييد نطاق الشبكة عن طريق تغيير قوة الإرسال في الإعدادات، ولكن يمكنك أيضًا التأثير عليه من خلال تغيير موضع جهاز التوجيه الخاص بك. نوصيك باستخدام وضع الاستطلاع في NetSpot لـ إنشاء خريطة مرئية لتغطية شبكة الواي فاي الخاصة بك.

ستسهل الخريطة رؤية مدى وصول إشارتك بالضبط وأين تكون الأقوى.

الخطوة 10. قم بتأمين جهاز التوجيه الخاص بك فعليًا

غالبًا ما يتم تجاهل الأمان الفيزيائي، لكن ذلك لا يقلل من أهميته. ما لم يكن جهاز التوجيه الخاص بك موجودًا في مكان لا يستطيع الغرباء الوصول إليه بسهولة ومحميًا بكلمة مرور مسؤول قوية، فقد يتمكن مهاجم انتهازي من استبداله بجهاز التوجيه الخاص به، أو توصيل حاسوبه المحمول به وتغيير إعداداته، أو حتى إصابته ببرمجيات خبيثة.

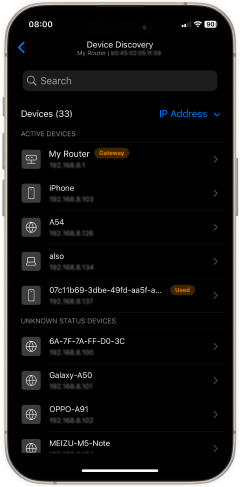

تحقق من الأجهزة على شبكتك باستخدام NetSpot لنظام iOS

حتى أقوى كلمات المرور تصبح بلا فائدة إذا كان الغرباء يستخدمون بالفعل عرض النطاق الترددي الخاص بك. فحص سريع لمدة عشر ثوانٍ باستخدام أداة اكتشاف الأجهزة المجانية من NetSpot يعرض كل جهاز متصل بشبكة Wi-Fi الخاصة بك، مباشرة من جهاز iPhone الخاص بك.

- افتح NetSpot واضغط على اكتشاف الجهاز.

- انتظر بضع ثوان أثناء اكتمال الفحص؛ ستظهر قائمة مباشرة تتضمن عنوان IP وعنوان MAC واسم الشركة المصنعة وفئة الجهاز.

- رصد الشذوذات. أي شيء لا تعرفه — هاتف ليس لك، كاميرا ذكية لم تشتريها — قد يكون متطفلاً.

- انسخ عنوان MAC لكل جهاز مشبوه، ثم الصقه في قائمة التحكم في الوصول أو تصفية MAC في جهاز التوجيه الخاص بك لحظره.

- أعد تشغيل اكتشاف الجهاز للتأكد من اختفاء العميل غير المرغوب فيه.

💡نصيحة الخبراء: الترقية إلى WPA2/WPA3 تؤمّن عمليات تسجيل الدخول المستقبلية، لكن الأجهزة التي تم التحقق من هويتها باستخدام الإعدادات القديمة يمكن أن تبقى متصلة بالإنترنت حتى يتم فصلها. قم بتشغيل ميزة اكتشاف الأجهزة في NetSpot مباشرة بعد التبديل لتحديد وإزالة أي مستخدمين قدامى قبل أن يشعروا بالراحة.

الختام

تأمين شبكة الواي فاي الخاصة بك لا يجب أن يكون معقدًا. مع بعض التغييرات الذكية - مثل التشفير القوي، وكلمات المرور الفريدة، وتحديثات البرنامج الثابت، والأدوات مثل NetSpot - يمكنك حماية حياتك الرقمية وأجهزتك من التهديدات الإلكترونية.

كن استباقيًا، واحرص على خصوصيتك. ولا تنسَ فحص شبكتك بانتظام — أمان الواي فاي ليس إعدادًا لمرة واحدة، بل هو عادة مستمرة.

أداة متقدمة وقوية لاستطلاعات شبكات الواي فاي المتعددة وتحليلها واستكشاف أخطائها.

-

احصل على NetSpot

macOS 11+، Windows 7/8/10/11

الأسئلة الشائعة: الأسئلة المتكررة حول أمان شبكة الواي فاي

لزيادة أمان شبكة الواي فاي، من الأفضل تغيير كلمة مرور الواي فاي كل ثلاثة إلى ستة أشهر، خاصةً إذا كنت تشارك الوصول إلى الشبكة مع الضيوف بشكل متكرر أو لاحظت نشاطًا مشبوهًا.

يقدم NetSpot لنظام iOS أداة مجانية لاكتشاف الأجهزة — افتح التطبيق، وقم بإجراء فحص، وسترى فورًا قائمة بجميع العملاء المتصلين. انسخ أي عنوان MAC غير مألوف إلى قائمة الحظر في جهاز التوجيه الخاص بك وأعد الفحص للتأكد من اختفائه.

لا. على الرغم من أن إخفاء اسم الشبكة اللاسلكية (SSID) يمكن أن يساعد في منع الاكتشاف العرضي، إلا أن القراصنة لا يزال بإمكانهم اكتشاف الشبكات المخفية باستخدام أدوات متخصصة. دائمًا اجمع بين إخفاء SSID واستخدام تشفير WPA3 قوي وكلمة مرور قوية وفريدة لتعزيز أمان شبكة الواي فاي الخاصة بك.

قم بتأمين شبكتك اللاسلكية باستخدام كلمات مرور فريدة وتشفير مناسب للشبكة. من المهم حماية الأصول وتنظيم طوبولوجيا الشبكة بشكل صحيح. تأكد من أن نطاق الإشارة اللاسلكية يمتد حيثما دعت الحاجة وجرب استخدام الشبكة الخاصة الافتراضية (VPN) للحصول على مزايا أكثر تقدمًا لشبكتك.

الموجهات الحديثة هي أجهزة قوية للغاية وقادرة على أداء ينافس أداء أجهزة الحاسوب الشخصية القديمة. وبفضل هذه القوة، يمكنها أن تعمل كأجهزة أمان للشبكة من خلال توفير جدران حماية، شبكات VPN، ووظائف أخرى.