Ferramenta avançada e poderosa para Levantamento, Análise e Resolução de Problemas WiFi.

Como Hackear a WiFi

Saber como invadir redes WiFi é a melhor maneira de se proteger contra atacantes que não hesitam em explorar vulnerabilidades de segurança do WiFi. Embora esse conhecimento possa parecer perigoso, na verdade é sua melhor defesa contra se tornar a próxima vítima de um ataque cibernético.

Todos os dias, hackers black hat, phishers e outros cibercriminosos estão dispostos a ir além para invadir conexões WiFi, roubar informações pessoais e lucrar com usuários desavisados que não protegeram adequadamente suas redes.

Por que Aprender a Invadir o Wi-Fi

Quanto mais conectados estamos, mais premente a questão da segurança online se torna. Às vezes, a melhor defesa é aprender as táticas do seu inimigo e esse certamente é o caso quando se trata de se proteger contra várias ameaças online.

Neste artigo, explicamos como os cibercriminosos descobrem senhas e redes WiFi. Saber como os hacks de senha WiFi são executados permitirá que você empregue medidas de segurança adequadas para proteger sua própria rede e permanecer seguro online.

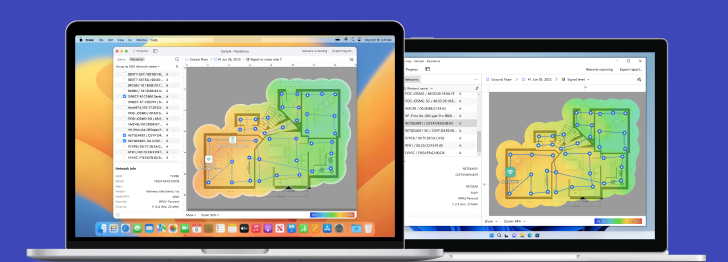

A única ferramenta de que você precisará é o NetSpot, um app profissional para Windows, macOS e Android para levantamentos de áreas de redes sem fio, a análise Wi-Fi e solução de problemas de Wi-Fi. O NetSpot pode ser baixado gratuitamente e pode ser instalado em qualquer MacBook com macOS 11+ ou em qualquer laptop com Windows 7/8/10/11 ou telefone Android, tablet com Android 8.0+.

Como Hackear Senhas Wi-Fi

Embora os padrões de segurança sem fio tenham evoluído significativamente desde os primeiros dias do Wi-Fi, atacantes continuam a desenvolver métodos sofisticados para explorar vulnerabilidades. Aqui estão os principais tipos de ataques Wi-Fi que ameaçam a segurança das redes atualmente:

- Exploits de criptografia legada têm como alvo redes que ainda utilizam protocolos de segurança desatualizados, em particular o WEP (Wired Equivalent Privacy) de 1997, que pode ser quebrado em minutos devido a vulnerabilidades no cifrador RC4. Mesmo redes WPA de 2003 continuam vulneráveis por conta das fraquezas do TKIP.

- Ataques de força bruta ao WPS exploram o recurso de conveniência conhecido como WiFi Protected Setup, que utiliza um PIN de 8 dígitos que pode ser quebrado em menos de 10 horas usando ferramentas como o Reaver.

- KRACK (Key Reinstallation Attacks) provou que até mesmo redes WPA2 podiam ser comprometidas quando pesquisadores demonstraram em 2017 como manipular o processo de handshake de quatro vias para descriptografar o tráfego e injetar conteúdo malicioso. A vulnerabilidade KRACK afetou praticamente todos os dispositivos habilitados para Wi-Fi no mundo e forçou correções emergenciais em todo o setor de tecnologia.

- “Evil twin” e pontos de acesso falsos envolvem a criação de hotspots Wi-Fi falsos que imitam redes legítimas, enganando os usuários para que se conectem e exponham todo o seu tráfego à interceptação e roubo de credenciais. Muitos alertas, como este da Norton, sobre esse ataque foram publicados ao longo dos anos, mas ele ainda continua sendo eficaz até hoje.

- Ataques de desautenticação e captura de handshake forçam dispositivos a se desconectarem da rede usando pacotes especialmente criados que permitem aos atacantes capturar o handshake WPA/WPA2 quando os dispositivos se reconectam, podendo ser quebrado offline com o uso de recursos computacionais poderosos. Essa técnica de hack de senha Wi-Fi ganhou notoriedade durante o vazamento de fotos de celebridades em 2014, onde os atacantes combinaram ataques de desautenticação com engenharia social para obter acesso a contas privadas e redes domésticas.

- Ataques de dicionário e Rainbow Table utilizam hashes de senhas pré-calculados e enormes listas de palavras para quebrar rapidamente senhas fracas. Ferramentas modernas como o Hashcat podem testar milhões de combinações por segundo contra handshakes capturados.

- Exploits de Man-in-the-Middle (MITM) posicionam os atacantes entre os usuários e os destinos pretendidos uma vez que estejam na mesma rede. Isso permite interceptar credenciais, injetar malware ou redirecionar o tráfego para páginas de phishing sem serem detectados.

- Sequestro de DNS e envenenamento de cache redirecionam usuários para sites maliciosos ao comprometer configurações do DNS do roteador ou envenenar caches DNS, de modo que hackers podem colher credenciais de páginas de login bancárias ou de e-mail falsas que parecem completamente legítimas. Um bom exemplo dessa técnica de hack em Wi-Fi é a campanha Sea Turtle de 2019, que teve como alvo redes governamentais e corporativas em vários países.

É verdade que a criptografia moderna WPA3 oferece proteção reforçada contra esses ataques por meio de protocolos de handshake aprimorados, sigilo de encaminhamento e algoritmos de criptografia mais robustos, mas a triste realidade é que muitas redes continuam vulneráveis devido a equipamentos desatualizados, senhas fracas ou má configuração.

Como Evitar Hackeamento de WiFi

Apesar da existência dos métodos de invasão de WiFi descritos acima, existem maneiras de tornar sua rede um alvo significativamente mais difícil e levar a maioria dos cibercriminosos a procurar presas mais fáceis:

- Atualize as senhas do WiFi e do administrador: Muitos ataques bem-sucedidos exploram credenciais fracas ou padrão que os usuários nunca se preocuparam em alterar. Sua senha do WiFi deve ter pelo menos 12 caracteres, combinando letras maiúsculas e minúsculas, números e caracteres especiais em um padrão completamente aleatório que evite palavras de dicionário, informações pessoais ou sequências previsíveis. A senha administrativa do roteador merece a mesma atenção, pois deixá-la como "admin" ou "password" é como deixar a chave da porta de entrada embaixo do tapete.

- Use a criptografia mais forte possível: Atualmente, você deve usar apenas o padrão WPA3 mais recente porque ele suporta Autenticação Simultânea de Iguais (SAE) para proteger contra ataques de dicionário offline, segredo de encaminhamento que mantém sessões passadas seguras mesmo se a senha for comprometida, e proteção aprimorada para redes abertas através da Criptografia Oportunista Sem Fio (OWE). Se seu roteador não suporta, adquira um novo.

- Mantenha o firmware e o software atualizados: Fabricantes regularmente lançam correções para vulnerabilidades recém-descobertas que hackers exploram ativamente em dispositivos sem atualização. Habilite atualizações automáticas quando possível, verifique manualmente as atualizações de firmware mensalmente pela interface administrativa do roteador e substitua qualquer equipamento de rede que não receba mais atualizações de segurança do fabricante.

- Monitore dispositivos conectados: Acesse o painel de administração do seu roteador semanalmente para revisar a lista de dispositivos, procurando nomes de dispositivos desconhecidos, endereços MAC que você não reconhece ou mais conexões do que o esperado, com base em quem está no seu WiFi. Use ferramentas como NetSpot para escanear seu ambiente de rede e detectar possíveis redes falsas.

- Crie uma rede para convidados: Crie um SSID separado com sua própria senha forte, ative o isolamento de clientes para impedir que dispositivos de convidados se comuniquem entre si, defina limites de banda para preservar o desempenho para sua rede principal e configure controles de acesso baseados em tempo que desconectam automaticamente os convidados após um período definido. Essa segmentação também facilita gerenciar o acesso e desconectar pessoas do seu WiFi quando visitantes ultrapassam o tempo permitido ou quando você detecta atividade suspeita.

- Não divulgue os detalhes do seu roteador desnecessariamente: Revelar informações sobre a configuração da sua rede fornece informações valiosas para atacantes planejarem seus ataques. Altere o SSID padrão para algo genérico que não identifique o fabricante ou modelo do seu roteador (evite "Linksys" ou "NETGEAR_2.4G"). Nunca inclua informações pessoais como nome, número do apartamento ou nome comercial no nome da rede. Acima de tudo, desative completamente o WPS para eliminar vulnerabilidades baseadas em PIN.

Essas medidas de segurança criam várias camadas de defesa que trabalham juntas para proteger sua rede WiFi tanto de ataques automatizados quanto de invasões direcionadas. Para uma estratégia abrangente de defesa, confira também essas 7 maneiras de impedir um hacker de WiFi.

Use o NetSpot para encontrar redes Wi-Fi fáceis de invadir

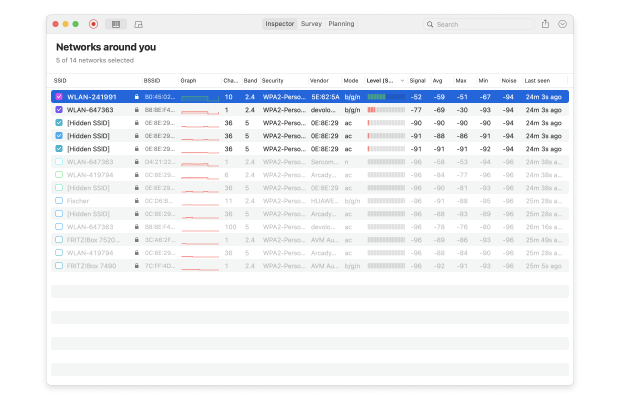

A primeira coisa que a maioria dos hackers faz é usar uma ferramenta de análise WiFi, como o NetSpot, para localizar redes protegidas por WEP. Diferentemente das redes sem fio que usam WPA, WPA2 ou WPA3, as redes protegidas por WEP são muito fáceis de invadir, ou seja, não é preciso mais nada além de um laptop e o software certo.

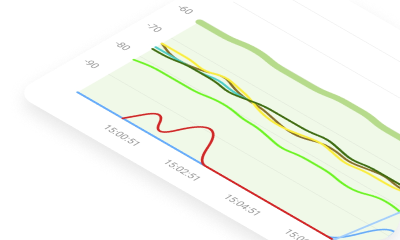

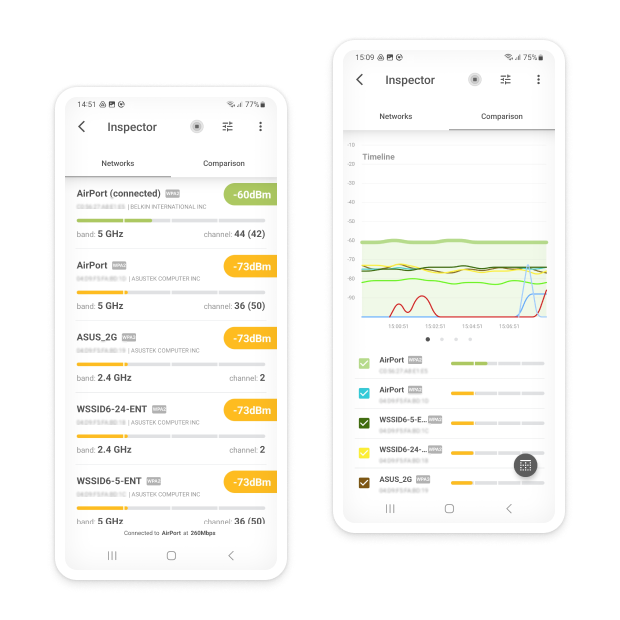

O NetSpot possui um modo de análise de WiFi chamado Modo Inspetor. Você pode usar esse modo para coletar todos os detalhes sobre as redes WiFi próximas a você. O NetSpot permite ver os nomes das redes que estão ao seu redor, os níveis de sinal, os canais em que elas transmitem e também o modo de segurança delas.

O NetSpot para Android oferece o modo Inspetor Wi-Fi, permitindo que você encontre e analise as redes Wi-Fi ao seu redor no seu dispositivo móvel.

Se você encontrar uma rede que usa a segurança WEP, pode ter certeza de que qualquer pessoa poderá aprender a invadi-la, porque aprender a hackear uma senha WiFi nem é a parte mais difícil; a parte mais difícil é encontrar uma rede WiFi que ainda utilize a segurança WEP. Mas com o NetSpot, isso fica muito fácil.

Ferramenta avançada e poderosa para Levantamento, Análise e Resolução de Problemas WiFi.

-

Obtenha NetSpot

macOS 11+, Windows 7/8/10/11

Como Proteger uma Rede Wi-Fi Contra Hackers

Para proteger a sua rede WiFi contra hackers, você deverá garantir que ela faça uso de um forte padrão de segurança de rede sem fio e possua uma senha segura.

Abra o NetSpot.

Entre no Modo Inspetor.

Localize a sua rede WiFi na lista de redes disponíveis.

Dê uma olhada na coluna Segurança e veja se está escrito “WPA2”.

Caso afirmativo, a sua rede WiFi atende aos pré-requisitos básicos de segurança.

No entanto, se a sua rede WiFi não estiver protegida pelo WPA2, será preciso alterar as configurações de segurança do seu roteador o mais rápido possível. Como cada roteador é diferente, as etapas variam de roteador para roteador. Geralmente, você precisará:

Descobrir o endereço IP do seu roteador.

Acessar a interface administrativa do roteador.

Procurar pelas configurações de segurança da rede WiFi.

Selecionar WPA2 como o padrão de segurança sem fio.

Salvar as configurações e, possivelmente, reiniciar o roteador.

Sempre que alterar as configurações de segurança do seu roteador, use o Modo Inspetor do NetSpot para verificar se as configurações foram realmente aplicadas. Além de usar o WPA2 como o padrão de segurança da rede wireless, você também precisará escolher uma senha WiFi forte para evitar invasões pela quebra de senha. Estas são algumas características de uma senha forte:

- Ter pelo menos 12 caracteres.

- Usar uma combinação de letras, números e caracteres especiais.

- Evitar usar senhas comumente usadas (12345ASFD).

- Ser uma senha completamente sem sentido.

- Não conter informações pessoais (data de nascimento, nome de solteiro e assim por diante).

- Ser exclusiva e não ser usada em nenhum outro lugar.

- Não escrever em um pedaço de papel ou salvar no navegador.

- Não compartilhar com ninguém.

Conclusione

Aprender a hackear senhas WiFi permite avaliar melhor se sua rede sem fio está vulnerável às ameaças modernas de segurança cibernética. Com aplicativos analisadores de WiFi gratuitos e fáceis de usar, como o NetSpot, você poderá descobrir as fraquezas e melhorar as suas defesas de segurança cibernética em questão de segundos.

O NetSpot também poderá otimizar a cobertura da sua rede sem fio, para que você possa cobrir todos os cômodos da sua casa com um sinal forte da WiFi e, ao mesmo tempo, limitar o sinal apenas à sua casa.

Ferramenta avançada e poderosa para Levantamento, Análise e Resolução de Problemas WiFi.

-

Obtenha NetSpot

macOS 11+, Windows 7/8/10/11

FAQ

KRACK (“Key Reinstallation Attacks”) é um tipo de ataque de repetição de rede que explora falhas no protocolo WPA2. Esse ataque é igualmente perigoso para todas as principais plataformas de software, incluindo Microsoft Windows, macOS, iOS, Android, Linux e OpenBSD. O protocolo de segurança de rede, considerado seguro, pode ser contornado, permitindo que um cibercriminoso intercepte os dados enviados e recebidos pela rede.

Para obter senhas de WiFi, hackers utilizam dois métodos muito diferentes. Alguns hackers seguem um caminho fácil e exploram senhas de WiFi fracas, que podem ser descobertas facilmente com um simples ataque de dicionário. Outros hackers executam ataques avançados com métodos sofisticados de obtenção ilegal de dados.

Se uma rede estiver desprotegida e sem criptografia, ela fica facilmente suscetível a um ataque do tipo man-in-the-middle (MITM). Um ataque é chamado de MITM quando um hacker consegue interceptar dados devido às falhas de segurança mencionadas anteriormente.

Há algumas coisas que você pode fazer para evitar um ataque KRACK:

- Use Wi-Fi público apenas quando for realmente necessário.

- Se possível, use uma conexão com fio em vez de sem fio.

- Certifique-se de estar se conectando por meio de protocolos seguros, como HTTPS, STARTTLS, Secure Shell, etc.

- Conecte-se através de uma VPN para uma camada extra de segurança.

- Use sua própria conexão celular em vez de se conectar a uma rede sem fio desprotegida.

- Instale atualizações em seus dispositivos, pois elas geralmente contêm correções contra as ameaças de segurança mais recentes.