Leistungsstarkes fortschrittliches Tool für Gutachten über mehrere WLAN-Netzwerke, Analyse und Fehlerbehebung.

So sichern Sie WLAN: Anleitung zum Schutz Ihres drahtlosen Netzwerks

Lernen Sie wie Sie Ihr WLAN sichern und Ihr Netzwerk vor unbefugtem Zugriff schützen, Bandbreitendiebstahl verhindern und finanzielle Verluste durch schwache Sicherheit vermeiden.

In einer Welt, in der alles miteinander verbunden ist — von Laptops und Smartphones bis hin zu smarten Kühlschränken und Babyphones — ist die Sicherung Ihres WLANs nicht nur eine gute Idee, sondern unerlässlich. Ganz gleich, ob Sie ein Heimnetzwerk von Grund auf einrichten oder die Sicherheit eines Firmensystems verstärken möchten, dieser Leitfaden erklärt, wie Sie WLAN mit bewährten Methoden und modernen Praktiken absichern.

Warum drahtlose Sicherheit wichtig ist

WLAN-Netzwerksicherheit, oder manchmal auch drahtlose Netzwerksicherheit genannt, befasst sich mit der Verhinderung des unbefugten Zugriffs auf Daten, die über WLAN-Netzwerke übertragen werden, sowie mit anderen Risiken der drahtlosen Netzwerksicherheit.

WLAN-Sicherheit war noch nie so wichtig wie heute, da die Netzwerke, die sie schützen soll, eine entscheidende Rolle in praktisch allen Aspekten unseres Lebens spielen. Ohne sie könnten wir nicht mit unseren Liebsten kommunizieren, nicht mit Arbeitskollegen zusammenarbeiten, nicht im Internet surfen, keine Musik und Filme streamen und so weiter.

Ein ungesichertes Netzwerk ist eine offene Tür. Jeder in Reichweite könnte potenziell Ihre Online-Aktivitäten überwachen, Ihre Bandbreite kapern oder sogar auf sensible Dateien zugreifen. Für Unternehmen sind die Risiken sogar noch gravierender: Ein kompromittiertes WLAN-Netzwerk kann Kundendaten, vertrauliche Kommunikation oder geistiges Eigentum offenlegen.

Im Kern der drahtlosen Sicherheit stehen Verschlüsselungsprotokolle — die Technologien, die Ihre Daten schützen, während sie durch die Luft übertragen werden. Im Laufe der Zeit haben sich diese Protokolle erheblich weiterentwickelt:

- Wired Equivalent Privacy (WEP): WEP ist das ursprüngliche drahtlose Sicherheitsprotokoll. Es wurde von den späten 90ern bis 2004 verwendet, als es als unsicher eingestuft wurde.

- Wi-Fi Protected Access (WPA): WEP wurde 2003 von Wi-Fi Protected Access (WPA) abgelöst. WPA führte das Temporal Key Integrity Protocol (TKIP) ein, um viele bekannte Angriffe zu verhindern.

- Wi-Fi Protected Access 2 (WPA2): Wurde 2004 zum Standard und ist trotz mehrerer seitdem entdeckter Schwachstellen noch immer weit verbreitet im Einsatz.

- Wi-Fi Protected Access 3 (WPA3): Wurde 2018 angekündigt und seit 2020 müssen alle neu zertifizierten WiFi-Geräte es unterstützen. Dieses Protokoll implementiert eine 192-Bit- und stärkere WLAN-Verschlüsselung und verwendet gleichzeitig Simultaneous Authentication of Equals (SAE) anstelle des Pre-Shared Key (PSK)-Austauschs.

💡 Sicherheitstipp: Für den besten Schutz verwenden Sie immer das aktuellste von Ihrem Router unterstützte WLAN-Sicherheitsprotokoll — vorzugsweise WPA3. Viele moderne Router verwenden dies bereits standardmäßig, aber es lohnt sich dennoch, Ihre Einstellungen zu überprüfen, um sicherzustellen, dass Sie keinen veralteten und anfälligen Standard verwenden.

So sichern Sie Ihr WLAN-Netzwerk: Schnelle Schritte

Wenn Sie von Ihrem Internetanbieter einen neuen Router erhalten, möchten Sie ihn vielleicht am liebsten sofort anschließen und gleich lossurfen. Doch eine ordentliche Absicherung Ihres WiFi-Netzwerks ist genauso wichtig wie das Anbringen neuer Schlösser nach dem Umzug in ein neues Haus — sie ist entscheidend, um Ihre Onlinesicherheit zu schützen.

Nutzen Sie diese einfachen Richtlinien, um die Sicherheit Ihres WiFi-Netzwerks zu stärken:

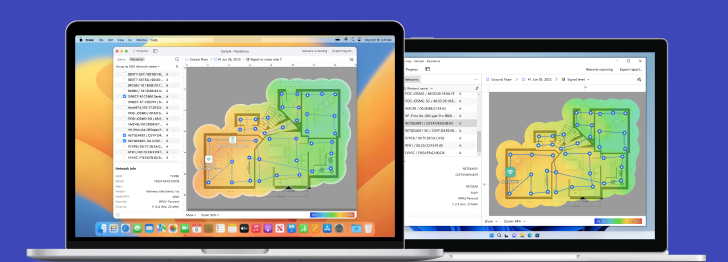

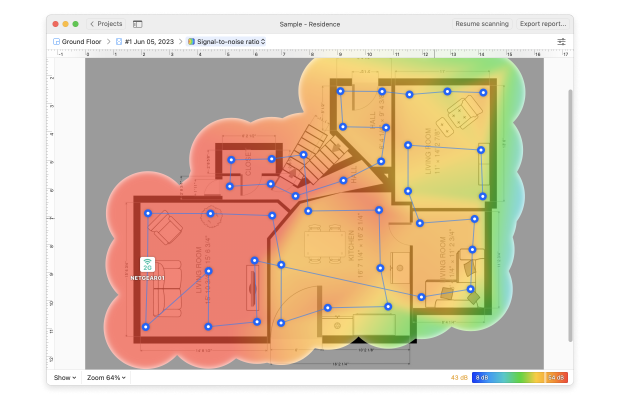

Beginnen Sie mit einer WiFi-Site-Umfrage

Führen Sie zunächst eine Site-Umfrage mit dem NetSpot WiFi Site Survey Tool durch. Damit erkennen und entfernen Sie sofort unerlaubte Zugangspunkte — also solche, die ohne Erlaubnis installiert wurden.

Eine Site-Umfrage hilft auch dabei, nicht autorisierte Arbeitsstationen aufzudecken. Führen Sie ein Inventar von Laptops und PDAs mit WLAN-Adaptern, Nutzer, MAC-Adresse und Betriebssystem-Informationen. Diese Daten werden für die Zugangskontrolle im WLAN verwendet. Falls WLAN-Adapter verloren gehen oder gestohlen werden, ist eine aktuelle Liste unerlässlich.

💡Experten-Tipp: Führen Sie regelmäßig Umfragen durch, um Sicherheitsbedrohungen frühzeitig zu erkennen — besonders nachdem neue Geräte hinzugefügt oder der Router umgestellt wurde.

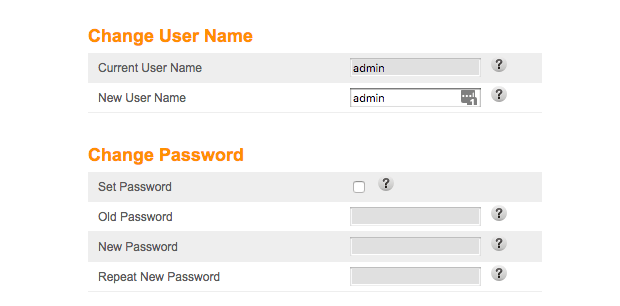

Schritt 1. Ändern Sie die Standard-Router-Anmeldung

Stellen Sie eine Verbindung zum Router über eine Ethernet-Verbindung her. Verwenden Sie keine WLAN-Verbindung, um auf den Administrationszugang zuzugreifen. In der Regel befindet sich die Admin-Oberfläche eines Routers unter http://192.168.0.1 oder http://192.168.1.1.

Sobald Sie Zugang haben, melden Sie sich mit dem Standard-Admin-Benutzernamen und -Passwort an. Auch wenn Sie es ändern möchten, müssen Sie sich beim ersten Mal dennoch damit anmelden.

Je nach Router sind die Schritte, um den administrativen Benutzernamen und das Passwort zu ändern, unterschiedlich. Bei Arris finden Sie diese Option unter den Login-Einstellungen:

Ändern Sie sowohl den Benutzernamen als auch das Passwort. Verwenden Sie ein langes, zufällig generiertes Passwort und bewahren Sie es an einem sicheren Ort auf — nicht auf einem Klebezettel auf Ihrem Schreibtisch.

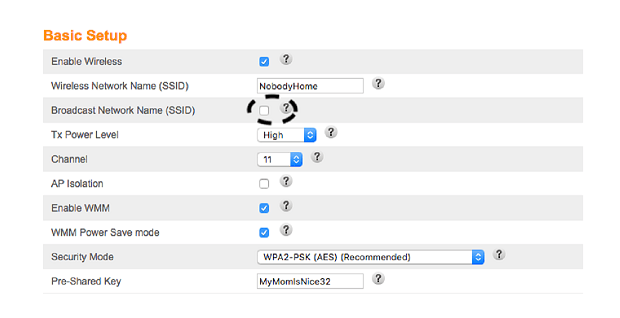

Schritt 2. Ändern und verbergen Sie Ihre SSID

Die SSID ist die Identität Ihres sicheren WiFi-Netzwerks. Es ist der Name, den Personen verwenden, um das Netzwerk zu finden und sich damit zu verbinden, und wie es sich abhebt. Wenn Sie es bei „Netgear001“ oder „Linksys123“ belassen, werden Sie zum Ziel — das verrät potenziellen Angreifern, welche Hardware Sie verwenden.

Einige Router erlauben sogar, mehrere Netzwerke einzurichten (mehr dazu in einem Moment). Sehen Sie in Ihrem Handbuch nach, aber die typischen Schritte sind:

Melden Sie sich bei Ihrem Router an (Sie haben doch in Schritt 1 einen neuen Benutzernamen und ein neues Passwort eingerichtet, oder?). Wählen Sie Ihr WiFi-Netzwerk aus und ändern Sie die SSID, und schalten Sie den „Netzwerknamen anzeigen“ aus.

Speichern Sie diese Einstellungen. Das WLAN-Netzwerk funktioniert weiterhin, es wird lediglich nicht mehr für alle sichtbar angezeigt. Stellen Sie dabei sicher, dass der Pre-Shared Key etwas Einzigartiges ist.

💡Expertentipp Verwenden Sie einprägsame Sätze statt einfacher Wörter oder Zahlen.

Jetzt sind wir versteckt. Dies wird einen entschlossenen Angreifer, der Tools wie NetSpot verwendet, nicht aufhalten — aber es verschafft eine zusätzliche Ebene der Verschleierung.

Schritt 3. Starke WLAN-Verschlüsselung verwenden

Die meisten modernen Router aktivieren die WLAN-Verschlüsselung standardmäßig automatisch. Aber — sind Sie sicher, dass die Verschlüsselung Ihres Routers aktiviert und richtig konfiguriert ist? Verlassen Sie sich nicht darauf — Sie sollten die Sicherheitseinstellungen Ihres Routers immer überprüfen.

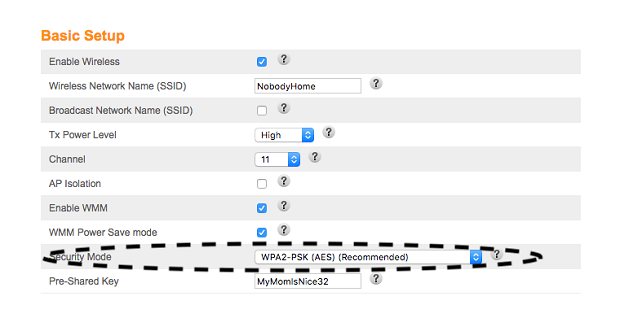

Wählen Sie WPA3-Personal, falls verfügbar, oder als Alternative WPA2-AES. Vermeiden Sie WEP, WPA und WPA2-TKIP — sie sind veraltet und anfällig.

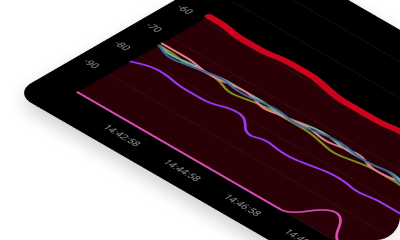

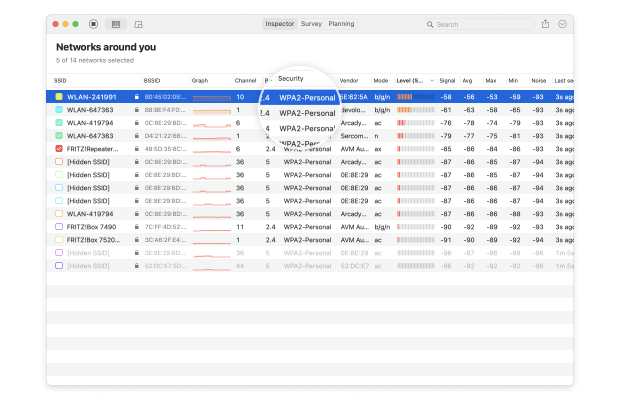

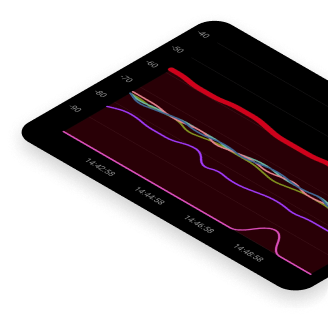

So überprüfen Sie Ihre Verschlüsselung: Verwenden Sie den Inspektormodus von NetSpot, um die Sicherheitseinstellungen der umliegenden Netzwerke, einschließlich Ihres eigenen, anzuzeigen.

Die Schritte zur Konfiguration der Verschlüsselung Ihres WLAN-Netzwerks unterscheiden sich je nach Routermodell leicht, aber im Allgemeinen befolgen Sie diese Anweisungen:

Melden Sie sich bei Ihrem Router an und stellen Sie den Sicherheitsmodus oder die Verschlüsselungsstufe auf WPA3-Personal ein. Falls Ihr Router WPA3 nicht unterstützt, verwenden Sie stattdessen WPA2-PSK (AES).

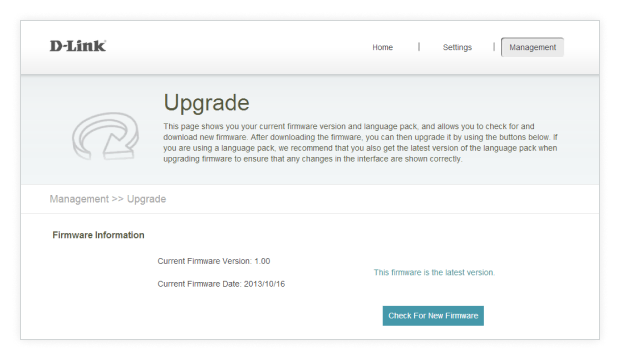

💡Expertentipp: Aktualisieren Sie regelmäßig die Firmware Ihres Routers, um die Unterstützung für die neuesten Sicherheitsprotokolle wie WPA3 sicherzustellen.

Leistungsstarkes fortschrittliches Tool für Gutachten über mehrere WLAN-Netzwerke, Analyse und Fehlerbehebung.

-

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

Schritt 4. Verwenden Sie ein starkes, einzigartiges WLAN-Passwort

Während das WPA3-Sicherheitsprotokoll das Risiko durch schwache Passwörter minimiert, sollten Sie dennoch ein starkes, einzigartiges Passwort verwenden, um Ihr WLAN-Netzwerk und Ihren Router zu schützen.

Idealerweise sollte Ihr Passwort die folgenden Anforderungen erfüllen:

- Mindestens 12 Zeichen lang sein.

- Großbuchstaben, Kleinbuchstaben, Zahlen und Symbole enthalten.

- Kein Wort sein, das im Wörterbuch zu finden ist.

💡Experten-Tipp: Verwenden Sie keine Passwörter mehrfach für Ihr WLAN und das Admin-Panel Ihres Routers.

Schritt 5. Halten Sie die Firmware Ihres Routers auf dem neuesten Stand

So bedauerlich es auch ist, werden kritische Router-Sicherheitslücken regelmäßig entdeckt. Angesehene Router-Hersteller bringen regelmäßig Updates heraus, um diese zu beheben, aber nicht alle Nutzer installieren sie – zumindest nicht zeitnah. Nicht gepatchte Router stellen ein enormes Sicherheitsrisiko dar, da sie dem Internet ausgesetzt sind und routinemäßig von Hackern ins Visier genommen werden.

Melden Sie sich regelmäßig bei Ihrem Router an und überprüfen Sie auf Updates. Aktivieren Sie automatische Updates, wenn möglich, und registrieren Sie Ihren Router beim Hersteller, um Benachrichtigungen zu erhalten.

Schritt 6. Riskante Funktionen deaktivieren: WPS, UPnP und Fernzugriff

Um Ihren Router zu sichern, melden Sie sich mit Ihren Administrator-Anmeldedaten über Ihren Browser an. Deaktivieren Sie zunächst die Fernverwaltung, damit der Router nicht von außerhalb Ihres Netzwerks gesteuert werden kann. Schalten Sie dann UPnP aus, das automatisch Ports öffnet und von Malware ausgenutzt werden kann. Schalten Sie abschließend WPS aus, um zu verhindern, dass Angreifer über das unsichere PIN-System eine Verbindung herstellen. Speichern Sie die Einstellungen und starten Sie den Router neu, falls Sie dazu aufgefordert werden.

💡Expertentipp: Überprüfen Sie, ob die Funktion tatsächlich deaktiviert ist. Einige Router zeigen WPS zwar als ausgeschaltet an, bleiben jedoch weiterhin verwundbar — gegebenenfalls sind Firmware-Updates erforderlich, um es vollständig zu deaktivieren.

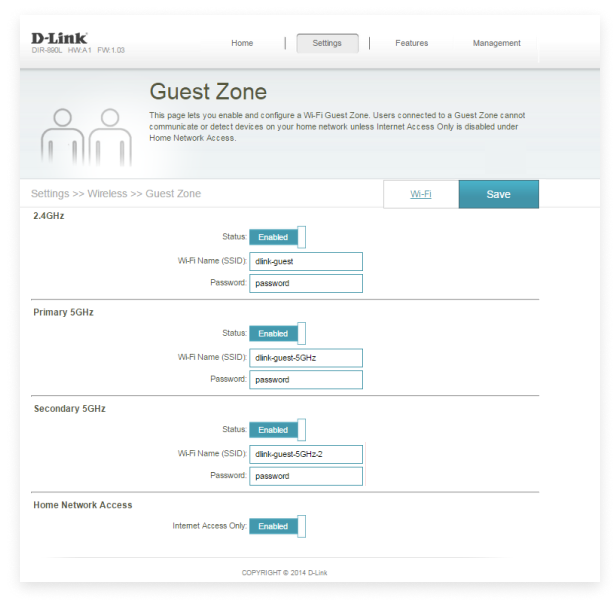

Schritt 7. Einrichten eines Gastnetzwerks

Manchmal haben Sie Freunde oder Familie zu Besuch. Und wenn sie bei Ihnen sind, stellen sie eine der beiden gefürchteten Fragen: „Wie ist dein WLAN-Passwort?“.

Anstatt die Zugangsdaten zu Ihrem Haupt-WLAN-Netzwerk zu teilen — was sensible Informationen preisgeben könnte — gibt es eine sicherere Lösung: Richten Sie ein separates Gast-WLAN-Netzwerk ein. Viele moderne Router unterstützen mehrere Netzwerke, was die Umsetzung einfach macht.

Ein Gast-WLAN-Netzwerk ermöglicht Besuchern den Zugang zum Internet, ohne ihnen direkten Zugriff auf Ihre Heimgeräte, persönlichen Dateien oder Smart-Home-Geräte zu geben. Stellen Sie es sich so vor, als würden Sie Ihren Gästen ihr eigenes, sicheres digitales Zimmer anbieten — isoliert, aber bequem.

Best Practices zur Sicherung Ihres Gastnetzwerks:

- Aktivieren Sie Ihr Gastnetzwerk nur bei Bedarf. Schalten Sie es aus, sobald Ihre Gäste gehen, um Sicherheitsrisiken zu minimieren.

- Aktualisieren Sie regelmäßig die Zugangsdaten Ihres Gastnetzwerks. Ändern Sie SSID und Passwort des Gastnetzwerks regelmäßig – idealerweise jedes Mal, wenn Sie das Netzwerk aktivieren.

- Beschränken Sie die Berechtigungen im Gastnetzwerk. Ermöglichen Sie ausschließlich Internetzugang und deaktivieren Sie Dateifreigaben oder die Sichtbarkeit von Netzwerkgeräten.

💡Experten-Tipp: Viele Router von bekannten Marken wie Netgear, TP-Link oder ASUS bieten benutzerfreundliche Apps oder Web-Oberflächen an, mit denen Sie sichere Gastnetzwerke in wenigen Minuten einrichten können. Prüfen Sie die Anleitung oder App Ihres Routers für schnelle Einrichtungs-Tipps.

Leistungsstarkes fortschrittliches Tool für Gutachten über mehrere WLAN-Netzwerke, Analyse und Fehlerbehebung.

-

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

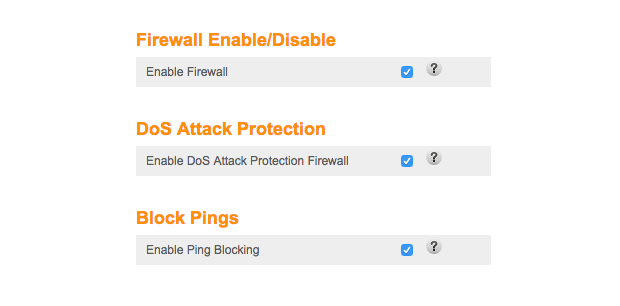

Schritt 8. Aktivieren Sie die Firewall Ihres Routers

Eine Firewall fungiert als eine Abwehrmechanismus, der den Netzwerkverkehr, der in ein System hinein- und aus einem System hinausgeht, anhand festgelegter Sicherheitsregeln reguliert.

- Regel 1: Alle eingehenden Verbindungen ablehnen, die nicht ausdrücklich angefordert wurden (Any: DENY).

- Regel 2: Eingehende Verbindungen nur dann zulassen, wenn sie Antworten auf ausgehende Anfragen sind, die von Geräten innerhalb des Netzwerks initiiert wurden (zustandsbehaftete Firewall).

- Regel 3: „Ping-Blocking“ aktivieren, damit Ihr Router nicht auf externe Ping-Anfragen (ICMP Echo-Anfragen) antwortet. Hacker pingen oft Netzwerke, um aktive Systeme zu identifizieren. Indem Sie Ping-Antworten blockieren, machen Sie Ihr Netzwerk weniger sichtbar.

Eine weitere Einstellung ist das Blockieren von „fragmentierten Paketen“. Ein Paket ist ein Stück des Netzwerks, das einen Header enthält, der angibt, wohin das Paket gesendet wird und welche Informationen es trägt. Es ist wie ein Brief, den Computer sich über das Netzwerk zusenden. Der Umschlag zeigt, woher der Brief kommt und wohin er gehen soll, und im Inneren des Briefes befinden sich die eigentlichen Informationen.

Aber manchmal sendet ein Hacker ein fragmentiertes Paket. Das ist ein absichtlich fehlerhaft zusammengesetztes Paket, das den Router oder Computer verwirren soll, damit sie fehlerhafte Informationen akzeptieren, die sie normalerweise ablehnen würden. Es kann den Computer dazu bringen, Zugriff zu gewähren, weil der Computer versucht, zu erraten, was das fragmentierte Paket zu erreichen versucht. Wenn Sie diese ablehnen, verhindern Sie solche Probleme von Anfang an:

💡Expertentipp: Überprüfen Sie regelmäßig die Firewall-Protokolle, um potenzielle Sicherheitsrisiken schnell zu erkennen und zu beheben, indem Sie verdächtiges Verhalten überwachen.

Schritt 9. Begrenzen Sie Ihre WLAN-Reichweite

Wenn es um drahtlose Netzwerke geht, möchten die meisten Nutzer die größtmögliche Signalabdeckung erreichen. In manchen Fällen ist das tatsächlich der richtige Ansatz, aber nicht immer. Denn das ist die einfachste Möglichkeit, Hacker und neugierige Fremde davon abzuhalten, Zugang zum Netzwerk zu erhalten.

Fortschrittlichere Router ermöglichen es Ihnen, die Reichweite Ihres Netzwerks durch Einstellen der Sendeleistung in den Einstellungen zu begrenzen, aber Sie können sie auch beeinflussen, indem Sie den Standort Ihres Routers verändern. Wir empfehlen Ihnen, den Umfragemodus von NetSpot zu verwenden, um eine visuelle Karte Ihrer WLAN-Abdeckung zu erstellen.

Die Karte zeigt Ihnen genau, wie weit Ihr Signal reicht und wo es am stärksten ist.

Schritt 10. Physisch sichern Sie Ihren Router

Physische Sicherheit wird oft übersehen, aber das macht sie nicht weniger wichtig. Sofern sich Ihr Router nicht an einem Ort befindet, an dem Fremde keinen Zugang haben, und durch ein starkes Administrator-Passwort geschützt ist, könnte ein opportunistischer Angreifer ihn durch seinen eigenen Router ersetzen, seinen Laptop anschließen und die Einstellungen ändern oder ihn sogar mit Malware infizieren.

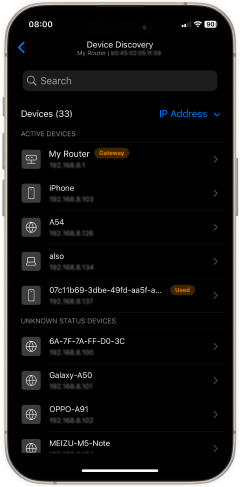

Überprüfen Sie Geräte in Ihrem Netzwerk mit NetSpot für iOS

Selbst das stärkste Passwort ist nutzlos, wenn sich Fremde bereits auf Ihre Bandbreite aufschalten. Ein zehnsekündiger Check mit dem kostenlosen Geräteentdeckungstool von NetSpot zeigt Ihnen jeden Client in Ihrem WLAN, direkt auf Ihrem iPhone.

- Öffnen Sie NetSpot und tippen Sie auf Geräteerkennung.

- Warten Sie ein paar Sekunden, während der Scan abgeschlossen wird; eine Live-Liste erscheint mit IP, MAC, Herstellername und Gerätekategorie.

- Erkennen Sie Anomalien. Alles, was Sie nicht erkennen — ein Telefon, das nicht Ihres ist, eine smarte Kamera, die Sie nie gekauft haben — könnte ein Eindringling sein.

- Kopieren Sie die MAC-Adresse jedes verdächtigen Geräts und fügen Sie sie in die Zugriffs- oder MAC-Filterliste Ihres Routers ein, um es zu blockieren.

- Führen Sie die Geräteerkennung erneut aus, um zu bestätigen, dass der unerwünschte Client entfernt wurde.

💡Experten-Tipp: Das Upgrade auf WPA2/WPA3 sichert zukünftige Anmeldungen, aber Geräte, die sich unter den alten Einstellungen authentifiziert haben, können online bleiben, bis sie die Verbindung trennen. Führen Sie die Geräteerkennung von NetSpot unmittelbar nach dem Wechsel durch, um eventuell verbleibende alte Mitnutzer zu erkennen und zu entfernen, bevor sie sich einnisten.

Fazit

Die Sicherung Ihres WLAN-Netzwerks muss nicht kompliziert sein. Mit ein paar klugen Maßnahmen — starker Verschlüsselung, einzigartigen Passwörtern, Firmware-Updates und Tools wie NetSpot — können Sie Ihr digitales Leben und Ihre Geräte vor Cyber-Bedrohungen schützen.

Bleiben Sie proaktiv, bleiben Sie privat. Vergessen Sie nicht, Ihr Netzwerk regelmäßig zu scannen — WLAN-Sicherheit ist keine einmalige Einrichtung, sondern eine fortlaufende Gewohnheit.

Leistungsstarkes fortschrittliches Tool für Gutachten über mehrere WLAN-Netzwerke, Analyse und Fehlerbehebung.

-

NetSpot erhalten

macOS 11+, Windows 7/8/10/11

FAQ: Häufig gestellte Fragen zur Wi-Fi-Sicherheit

Um die WLAN-Sicherheit zu maximieren, ist es am besten, Ihr WLAN-Passwort alle drei bis sechs Monate zu ändern, insbesondere wenn Sie häufig den Netzwerkzugang mit Gästen teilen oder verdächtige Aktivitäten feststellen.

NetSpot für iOS bietet ein kostenloses Geräte-Erkennungstool — öffnen Sie die App, führen Sie einen Scan durch und Sie sehen sofort eine Liste aller verbundenen Clients. Kopieren Sie jede unbekannte MAC-Adresse in die Sperrliste Ihres Routers und scannen Sie erneut, um zu bestätigen, dass sie verschwunden ist.

Nein. Obwohl das Verbergen Ihrer SSID dazu beitragen kann, eine zufällige Entdeckung zu verhindern, können Hacker versteckte Netzwerke mit speziellen Tools dennoch erkennen. Kombinieren Sie das Verstecken der SSID immer mit einer robusten WPA3-Verschlüsselung und einem starken, einzigartigen Passwort, um die Sicherheit Ihres WLANs zu erhöhen.

Sichern Sie Ihr drahtloses Netzwerk mit einzigartigen Passwörtern und geeigneter Netzwerkverschlüsselung. Der Schutz von Vermögenswerten und die richtige Organisation der Netzwerktopologie sind wichtig. Stellen Sie sicher, dass die Reichweite Ihres drahtlosen Signals dort ausreicht, wo sie benötigt wird, und versuchen Sie, ein VPN für erweiterte Funktionen Ihres Netzwerks zu verwenden.

Moderne Router sind erstaunlich leistungsfähige Geräte, deren Performance mit der älterer Personal Computer vergleichbar ist. Dank ihrer Leistungsfähigkeit können sie als Netzwerksicherheitsgeräte fungieren, indem sie Firewalls, VPN und andere Funktionen bereitstellen.