認しましょう 複数のWi-Fiネットワーク調査、分析、トラブルシューティングに適したパワフルで最先端のツール。

WiFiを保護する方法:ワイヤレスネットワークを守るためのガイド

WiFiを保護する方法を学び、不正なアクセスからネットワークを守り、帯域幅の盗用を防ぎ、セキュリティが甘いために生じる金銭的損失を回避しましょう。

あらゆるものが接続されている現代—ノートパソコンやスマートフォンからスマート冷蔵庫やベビーモニターまで—では、WiFiのセキュリティを確保することは単なる良いアイデアではなく、必要不可欠です。自宅のネットワークを一から構築する場合でも、ビジネスシステムのセキュリティを強化する場合でも、このガイドでは実証済みの方法と最新の実践によりWiFiを保護する方法を解説します。

なぜワイヤレスセキュリティが重要なのか

WiFiネットワークセキュリティ、またはワイヤレスネットワークセキュリティは、WiFiネットワークを介して送信されるデータへの不正アクセスの防止や、その他のワイヤレスネットワークセキュリティリスクへの対応を扱います。

WiFiセキュリティは、今日ほど重要になったことはありません。なぜなら、そのセキュリティが守るべきネットワークは、私たちの生活のほぼすべての側面において重要な役割を果たしているからです。これらのネットワークがなければ、愛する人たちとの連絡、職場の同僚との協働、ウェブの閲覧、音楽や映画のストリーミングなどができなくなってしまいます。

セキュリティが確保されていないネットワークは、誰でも入れる開かれたドアのようなものです。範囲内にいる誰でも、あなたのオンライン活動を監視したり、帯域幅を乗っ取ったり、あるいは重要なファイルにアクセスしたりする可能性があります。ビジネスの場合、リスクはさらに深刻になります。WiFiネットワークが侵害されれば、顧客情報や機密通信、知的財産が漏洩する恐れがあるのです。

ワイヤレスセキュリティの中心には暗号化プロトコルがあります。これはデータが空中を移動する際にデータを保護する技術です。時代とともに、これらのプロトコルは大きく進化してきました。

- 有線同等プライバシー(WEP) WEPは元々のワイヤレスセキュリティプロトコルです。90年代後半から2004年まで使用され、その後安全でないと宣言されました。

- Wi-Fi 保護アクセス(WPA) WEPはWi-Fi Protected Access(WPA)により2003年に置き換えられました。WPAは、多くの既知の攻撃から防ぐためにテンポラルキー整合性プロトコル(TKIP)を導入しました。

- Wi-Fi 保護アクセス 2(WPA2) 2004年に標準となり、この標準は導入以降複数の脆弱性が発見されているものの、現在も広く使われています。

- Wi-Fi 保護アクセス 3(WPA3) 2018年に発表され、2020年以降すべての新たに認証されたWiFiデバイスがサポート必須となりました。このプロトコルは192ビット以上の強力なWiFi暗号化を実装し、事前共有キー(PSK)交換の代わりに同等認証(SAE)を採用しています。

💡 セキュリティのヒント:最も強力な保護のためには、ルーターがサポートする最も新しいWi-Fiセキュリティプロトコル(できればWPA3)を常に使用してください。多くの最新ルーターはすでにデフォルトでWPA3を使用していますが、古い脆弱な標準が使われていないか設定を確認する価値はあります。

WiFiネットワークを保護する方法:簡単な手順

インターネットプロバイダーから新しいルーターを手に入れると、すぐに接続してインターネットを使い始めたくなるかもしれません。しかし、WiFiネットワークを適切に保護することは、新しい家に引っ越した後に新しい鍵を取り付けるのと同じくらい重要です。これはあなたのオンライン上の安全を守るために不可欠です。

Wi-Fiセキュリティを強化するために、以下の簡単なガイドラインを活用しましょう:

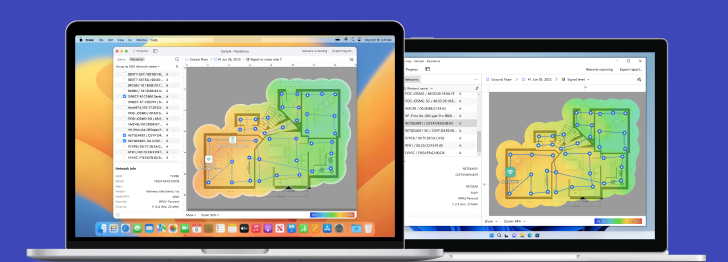

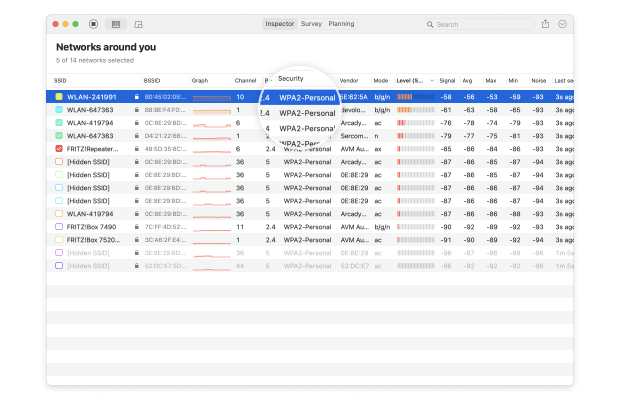

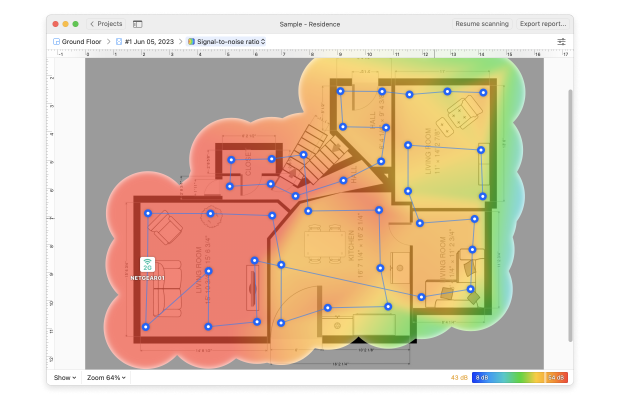

まずはWiFiサイトサーベイから始めましょう

まずNetSpot WiFi Site Surveyツールでサイトサーベイを実施してください。これにより、すぐに不正なアクセスポイント(許可なしで設置されたもの)を検出し、排除することができます。

サイトサーベイは、無許可のワークステーションも明らかにします。ユーザー、MACアドレス、オペレーティングシステム情報と共に、無線アダプターを備えたノートパソコンやPDAのインベントリを整理しましょう。この情報はWLANアクセス制御に使用されます。WLANアダプターが紛失したり盗難にあった場合、最新リストが非常に重要です。

💡専門家のヒント: 新しいデバイスを追加したりルーターを移動した後などは特に、セキュリティ上の脅威を早期に発見するために定期的にサーベイを行いましょう。

ステップ1. デフォルトルーターのログインを変更

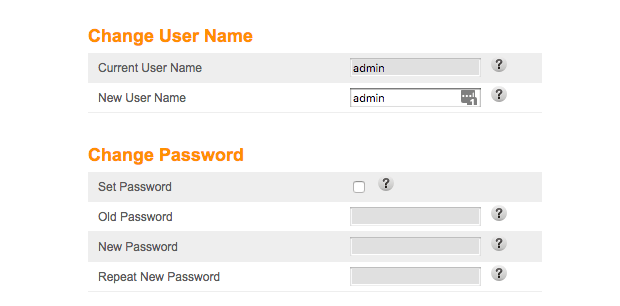

イーサネット接続を使ってルーターに接続してください。管理アクセスにアクセスする際にはWiFi接続を使用しないでください。通常、ルーターの管理画面はhttp://192.168.0.1 または http://192.168.1.1 にあります。

管理画面に入ったら、デフォルトの管理者ユーザー名とパスワードでログインしてください。たとえ変更したい場合でも、最初はこれを使ってログインする必要があります。

ルーターによっては、管理者のユーザー名とパスワードの変更手順が異なります。Arrisの場合は、これは「ログイン設定」に掲載されています。

ユーザー名とパスワードの両方を変更してください。長くてランダムなパスワードを使用し、どこか安全な場所に保管してください—デスクの付箋などには書かないでください。

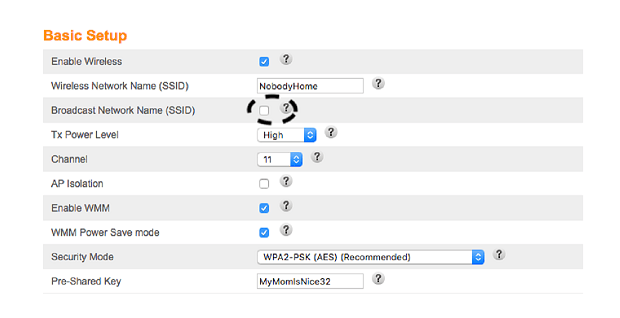

ステップ2. SSIDを変更して非表示にする

SSIDは、あなたの安全なWiFiネットワークの識別子です。それは人々がネットワークを見つけて接続するために使用する名前であり、他と区別する方法です。Netgear001」や「Linksys123」のままにしておくと標的になります — それは潜在的な攻撃者にあなたがどのハードウェアを使っているかを知らせてしまいます。

一部のルーターでは、複数のネットワークを指定することもできます(詳細は後述)取扱説明書を確認してくださいが、一般的な手順は以下の通りです:

ルーターにログイン(ステップ1で新しいユーザー名とパスワードを設定しましたよね?WiFiネットワークを選択してSSIDを変更し、ネットワーク名のブロードキャスト」をオフにします。

これらの設定を保存してください。WiFiネットワークは引き続き動作しますが、他の人に存在を知らせなくなります。その際、事前共有キー(Pre-Shared Key)がユニークなものであることも確認してください。

💡専門家のヒント 単純な単語や数字ではなく、記憶に残るフレーズを使用しましょう。

これで私たちは非表示になりました。これでも、NetSpotのようなツールを使った本気の攻撃者を止めることはできませんが、目立たなくする効果があります。

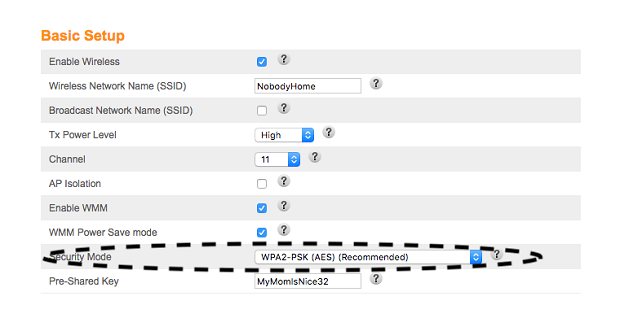

ステップ3. 強力なWi-Fi暗号化を使用してください

ほとんどの最新のルーターは、デフォルトで自動的にWi-Fi暗号化を有効にします。しかし ― 本当にルーターの暗号化が有効で、正しく設定されていますか?有効だと決めつけず、必ずルーターのセキュリティ設定を確認しましょう。

利用可能であればWPA3-Personalを選択し、なければWPA2-AESを代替として使用してください。WEP、WPA、およびWPA2-TKIPは避けてください ― これらは時代遅れで脆弱です。

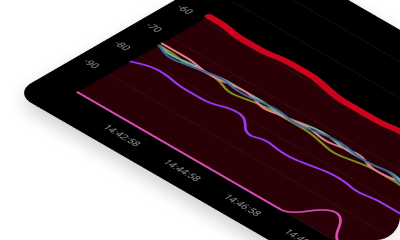

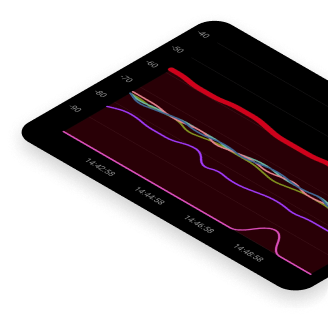

暗号化の確認方法: NetSpotのインスペクターモードを使うと、自分のネットワークを含む近くのネットワークのセキュリティ設定を確認できます。

WiFiネットワークの暗号化を設定する手順はルーターモデルによって若干異なりますが、一般的には以下の手順に従ってください:

ルーターにログインして、セキュリティモードまたは暗号化レベルをWPA3-Personalに設定してください。ルーターがWPA3に対応していない場合は、代わりにWPA2-PSK(AES)を使用してください。

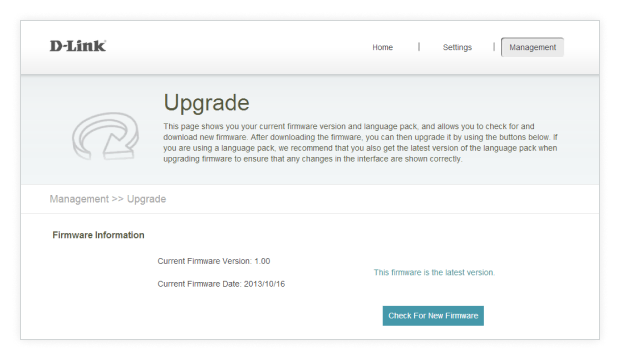

💡専門家のヒント:ルーターのファームウェアを定期的に更新し、WPA3などの最新のセキュリティプロトコルをサポートできるようにしましょう。

認しましょう 複数のWi-Fiネットワーク調査、分析、トラブルシューティングに適したパワフルで最先端のツール。

-

NetSpotをゲットする

macOS 11+、Windows 7/8/10/11

ステップ4. 強力でユニークなWi-Fiパスワードを使用してください

WPA3セキュリティプロトコルは弱いパスワードによるリスクを最小限に抑えますが、それでもなお強力でユニークなパスワードを使用してWiFiネットワークとルーターを保護するべきです。

理想的には、パスワードは以下の要件を満たしているべきです:

- 12文字以上であること。

- 大文字、小文字、数字、記号を使用すること。

- 辞書に載っている単語でないこと。

💡専門家のヒント:WiFiとルーター管理パネルのパスワードを使い回さないでください。

ステップ5. ルーターのファームウェアを最新の状態に保つ

残念なことに、重大なルーターの脆弱性が定期的に発見されています。信頼できるルーターメーカーはこれらに対処するために定期的にアップデートをリリースしていますが、すべてのユーザーがそれをインストールするわけではなく、少なくともタイムリーに行っているわけではありません。未修正のルーターはインターネットにさらされており、ハッカーによる標的になることが多いため、大きなセキュリティ上の問題となります。

定期的にルーターにログインして、アップデートを確認してください。可能であれば自動更新を有効にし、通知を受け取るためにルーターをメーカーに登録してください。

ステップ6. リスクの高い機能を無効化:WPS、UPnP、リモートアクセス

ルーターを保護するには、管理者資格情報を使用してブラウザからログインしてください。まず、リモート管理を無効にして、ネットワーク外部からルーターが制御されないようにします。次に、UPnP(ユニバーサルプラグアンドプレイ)をオフにします。これは自動的にポートを開放し、マルウェアに悪用される可能性があります。最後に、WPS(Wi-Fi Protected Setup)をオフにして、弱いPINシステムを通じた攻撃者の接続を防ぎます。設定を保存し、必要に応じてルーターを再起動してください。

💡専門家のヒント: 機能が本当に無効になっていることを確認してください。一部のルーターはWPSを見た目上オフにしても依然として脆弱な場合があり、完全に無効化するにはファームウェアのアップデートが必要なことがあります。

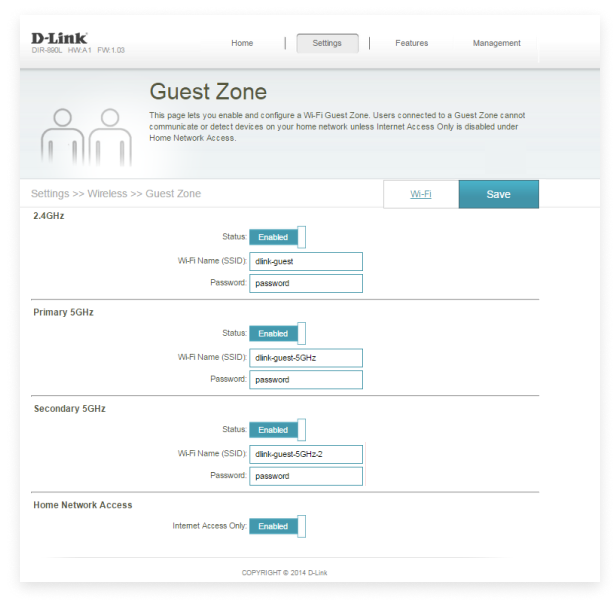

ステップ7. ゲストネットワークを設定

時々、友人や家族が家に来ることがあります。そして一緒にいるとき、彼らは必ずと言っていいほど「WiFiのパスワードは?という恐ろしい2つの質問のどちらかをしてきます。

メインのWiFiネットワークの認証情報を共有する代わりに(これにより機密情報が漏れる可能性があります)もっと安全な方法があります。それは、別のゲスト用WiFiネットワークを設定することです。多くの現代的なルーターは複数のネットワークをサポートしているため、簡単に実装できます。

ゲストWiFiネットワークを利用すれば、訪問者はインターネットにアクセスできますが、自宅のデバイスや個人ファイル、スマートホーム機器には直接アクセスできません。これは、ゲストに安全で便利なデジタル空間を提供するのと同じことで、隔離されているが便利な「部屋」を用意する感覚です。

ゲストネットワークを安全に保つためのベストプラクティス:

- 必要な時だけゲストネットワークを有効にしましょう。 ゲストが帰ったらネットワークをオフにして、セキュリティリスクを最小限に抑えましょう。

- ゲストネットワークの認証情報を定期的に更新しましょう。 ゲスト用SSIDとパスワードは定期的に、理想的にはネットワークを有効にするたびに変更しましょう。

- ゲストネットワークのアクセス権限を制限しましょう。 インターネットのみのアクセスを許可し、ファイル共有やネットワークデバイスの可視化を無効にしましょう。

💡専門家のヒント: Netgear、TP-Link、ASUSなどの人気ブランドの多くのルーターは、数分で安全なゲストネットワークを設定できる使いやすいアプリやウェブインターフェースを備えています。お使いのルーターの説明書やアプリで、クイックセットアップガイドを確認してください。

認しましょう 複数のWi-Fiネットワーク調査、分析、トラブルシューティングに適したパワフルで最先端のツール。

-

NetSpotをゲットする

macOS 11+、Windows 7/8/10/11

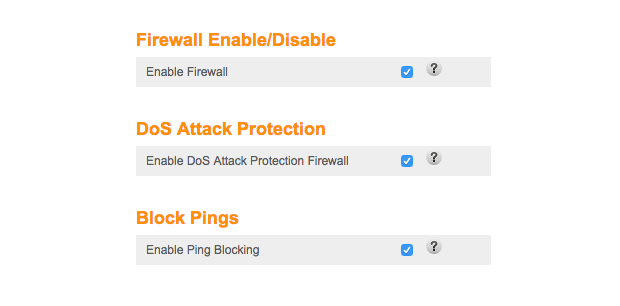

ステップ8. ルーターのファイアウォールを有効にする

ファイアウォールは、防御メカニズムとして機能し、確立されたセキュリティルールに基づいてシステムへの出入りするネットワークトラフィックを制御します。

- ルール1:明示的に要求されていないすべての着信接続を拒否します(Any: DENY)。

- ルール2:ネットワーク内のデバイスによって開始された送信リクエストへの応答である場合に限り、着信接続を許可します(ステートフルファイアウォール)。

- ルール3:Pingブロック」を有効にして、ルーターが外部からのpingリクエスト(ICMP Echoリクエスト)に応答しないようにします。ハッカーはアクティブなシステムを特定するためにネットワークにpingを送ることがよくあります。ping応答をブロックすることで、ネットワークが見えにくくなります。

もう一つの設定は「フラグメントパケットのブロック」です。パケットとはネットワーク上の小さなデータの単位であり、ヘッダーにはパケットの送信先や持っている情報が書かれています。それは、コンピュータ同士がネットワークでやり取りする手紙のようなものです。封筒にはどこから来てどこに行くのかが書かれ、中には実際のデータが入っています。

しかし時には、ハッカーがフラグメントパケットを送ることがあります。これは、ルーターやコンピューターを混乱させて、通常なら拒否するような悪意のある情報を受け入れさせることを目的とした、不正に作られたパケットです。コンピューターはフラグメントされたトラフィックの意図を推測しようとするため、その結果アクセスを許してしまうことがあります。これらを拒否することで、最初からそのような問題を防ぐことができます。

💡専門家のヒント:ファイアウォールのログを定期的に確認し、不審な挙動を監視することで、セキュリティリスクを迅速に特定し対処しましょう。

ステップ9. WiFi範囲を制限する

ワイヤレスネットワークに関しては、ほとんどのユーザーができるだけ広い信号範囲を実現したいと考えています。多くの場合、それが本当に正しいアプローチですが、必ずしもそうとは限りません。それが、ハッカーや好奇心旺盛な他人がネットワークへのアクセスを試みるのを防ぐ最も簡単な方法だからです。

より高度なルーターでは、設定で送信出力を変更することでネットワークの範囲を制限できますが、ルーターの設置場所を変えることでも影響を与えることができます。NetSpotのサーベイモードを使用して、WiFiカバレッジの視覚的マップを作成することをおすすめします。

この地図を使えば、あなたの信号がどこまで届くか、そしてどこで最も強いかを正確に把握することができます。

ステップ10. ルーターを物理的に安全な場所に設置する

物理的なセキュリティは見落とされがちですが、それが重要性を損なうわけではありません。ルーターが他人が簡単に立ち入れない場所に設置され、強力な管理者パスワードで保護されていない限り、機会を狙う攻撃者が自分のルーターに置き換えたり、ノートパソコンを接続して設定を変更したり、さらにはマルウェアを感染させたりする可能性があります。

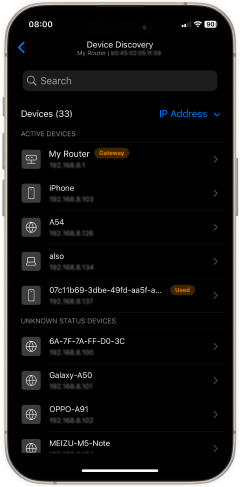

iOS用NetSpotでネットワーク上のデバイスをチェック

どんなに強力なパスワードでも、すでに見知らぬ人があなたの帯域幅をただ乗りしている場合は無意味です。NetSpotの無料Device Discoveryツールによる10秒間の監査で、iPhoneからWi-Fi上のすべてのクライアントが確認できます。

- NetSpot を開き、デバイス発見」をタップします。

- スキャンが完了するまで数秒待ちます。IP、MAC、ベンダー名、デバイスクラスが表示されたリアルタイムのリストが現れます。

- 異常を見つけます。自分のものでない電話や、購入した覚えのないスマートカメラなど、見覚えのないものは侵入者の可能性があります。

- 怪しいデバイスの MAC アドレスをコピーし、ルーターのアクセスコントロールまたは MAC フィルタリストに貼り付けてブロックします。

- もう一度「デバイス発見」を実行し、不正なクライアントが消えたことを確認します。

💡専門家のアドバイス: WPA2/WPA3へのアップグレードは今後のログインを保護しますが、旧設定で認証したデバイスは切断されるまでオンラインのままです。切り替え直後にNetSpotのデバイス検出を実行して、古い設定のフリーライダーを特定し追い出しましょう。

結論

WiFiネットワークのセキュリティ確保は複雑である必要はありません。強力な暗号化、ユニークなパスワード、ファームウェアの更新、そしてNetSpotのようなツールを活用することで、サイバー脅威からあなたのデジタルライフやデバイスを守ることができます。

積極的に、そしてプライバシーを保ちましょう。また、ネットワークの定期的なスキャンも忘れずに—WiFiセキュリティは一度きりの設定ではなく、継続的な習慣です。

認しましょう 複数のWi-Fiネットワーク調査、分析、トラブルシューティングに適したパワフルで最先端のツール。

-

NetSpotをゲットする

macOS 11+、Windows 7/8/10/11

FAQ: Wi-Fiセキュリティに関するよくある質問

Wi-Fiのセキュリティを最大限に高めるためには、特にゲストとネットワークアクセスを頻繁に共有したり、不審な活動が見られる場合は、3〜6か月ごとにWi-Fiのパスワードを変更することが推奨されています。

iOS用NetSpotは無料のデバイスディスカバリーツールを提供しています — アプリを開いてスキャンを実行すると、接続されているすべてのクライアントのリストが即座に表示されます。見覚えのないMACアドレスをルーターのブロックリストにコピーし、再度スキャンして消えていることを確認してください。

いいえ。SSIDを非表示にすることで偶然の発見を防ぐことはできますが、ハッカーは専門的なツールを使って非表示のネットワークを検出することができます。Wi-Fiのセキュリティを強化するためには、SSIDの非表示設定とともに、堅牢なWPA3暗号化や強力でユニークなパスワードを必ず組み合わせてください。

ユニークなパスワードと適切なネットワーク暗号化でワイヤレスネットワークを保護しましょう。資産を保護し、ネットワークトポロジを適切に整理することが重要です。ワイヤレス信号範囲が必要な場所まで届いていることを確認し、より高度な機能を求める場合はVPNの利用も検討してください。

最新のルーターは非常に高性能で高機能なデバイスであり、その性能は一昔前のパソコンにも匹敵します。そのパワーのおかげで、ファイアウォールやVPN、その他の機能を提供することでネットワークセキュリティデバイスとしても活躍できます。