1999年から2004年までの標準装備です。簡単に壊れ再設定が難しいため廃止となりました。

ワイヤレスセキュリティープロトコル: WEP、WPA、WPA2, と WPA3

WEP、WPA、WPA2、WPA3のようなエンコーディングの違いを説明します。あなたのネットワークに最適なものはどれかのご参考にしてください。

1990年代から、様々な変更やアップグレードを経て、WiFiセキュリティーアルゴリズムは大変セキュアで効率的になってきました。ホームワイヤレスネットワークを保護するため、異なる種類のワイヤレスネットワークプロトコルが開発されてきました。それらのワイヤレスセキュリティープロトコルとはWEP、WPA、WPA2とWPA3であり、利用目的が同じでも、同時に近いもあります。

無線セキュリティとは何ですか?

無線セキュリティは、Wi-Fiのような無線インターネットをハッカーや許可されていないユーザーから守ることに関しています。それはパスワードと特別な暗号化方法を使用して、許可された人だけがアクセスできるようにし、それを介して送信されるデータが保護されることを確認します。これは、外部の人があなたの情報、例えばあなたのメッセージやあなたが訪れるウェブサイトを盗んだり見たりするのを防ぎます。

無線セキュリティはどのように機能しますか?

無線セキュリティは、パスワードと暗号化を使用してインターネット接続を保護することによって機能します。WPA2やWPA3のような、データをより安全にするための異なるタイプの暗号化があります。そのようなプロトコルは、暗号化や認証などのセキュリティ対策を実装することによって機能します。

- 暗号化:正しい暗号鍵を持つ者以外は無線通信を解読できなくします。

- 認証:身元が正しく検証されたユーザーやデバイスのみがネットワークに参加できるようにします。

Wi-Fiネットワークを設定するとき、あなたはパスワードを作成します。このパスワードを知っている人だけがネットワークに参加できます。接続されると、暗号化はネットワークを介して送信されるデータをスクランブルし、たとえ誰かがそれを傍受したとしても理解できないようにします。一部のネットワークは、その名前を隠したり、不要なトラフィックをブロックするためにファイアウォールを使用したりして、追加のセキュリティ層を追加します。

ワイヤレスセキュリティの目に見えない性質の欠点は、WiFiユーザーがそれにあまり注意を払わないことが多く、どのワイヤレスセキュリティプロトコルが自分たちのネットワークを保護しているのかを知らないことです。

ワイヤレスセキュリティプロトコルの種類

ワイヤレスセキュリティプロトコルは、WiFiを使用してインターネットに接続する際に、機密情報を保護しプライバシーを保証する上で重要な役割を果たします。このセクションでは、最も一般的に使用されているワイヤレスセキュリティプロトコル(WEP、WPA、WPA2、およびWPA3)について詳しく見ていき、その特徴、強み、弱点について議論します。

WEP はワイヤレスネットワークのために作られ、1999年の9月にセキュリティの標準装備に承認されました。WEPはワイヤードネットワークと同等のセキュリティレベルを提供すると言われていましたが、WEPにはよく知られているセキュリティの問題点が多数あります。また、簡単に壊れ設定が難しいのも特徴です。

WEPシステムを向上するため、多くの作業は実施されましたが、未だに非常に脆弱なソリューションです。このプロトコルを元にしているシステムは、アップグレードされる必要があり、アップグレードが不可能な場合、入れ替える必要があります。2004年には、WEPは公式にWi-Fiアライアンスにより破棄されました。

802.11のワイヤレスセキュリティスタンダードが開発中の時、WPAは一時的なWEPのセキュリティ強化として使われました。WEPが正式に廃止される1年前に、WPAは正式に採用されました。近代のWPAアプリケーションのほとんどはPre-Shared Key (PSK)が使われています。多くの場合はWPAパーソナル、またはTemporal Key Integrity Protocol (TKIP) (/ti:'kip/)がエンクリプトに使われています。WPAエンタープライズはキーや認証には承認されたサーバーを使用しています。

WPAは、WEPに比べ相当な強化策でしたが、コアの構成部分は、WEPを使用するデバイス上でファームウェアのアップグレードできるように構成されたため、攻撃を受け易い部分もありました。

WPAはWEPと同様に、公開デモンストレーションを行った際に、侵入にかなり脆弱であることが判明しました。 直接的な攻撃に弱いのではなく、デバイスのアクセスポイントのリンクを簡素化するためのシステムであるWi-Fi Protected Setup(WPS)上で行われたものに対してでした。

-

NetSpotをゲットする

macOS 11+, Windows 7/8/10/11

802.11iワイヤレスセキュリティースタンダードを基準としたプロトコルは2004年に導入されました。WPAに比べてWPA2のもっとも改善したところはAdvaned Encryption Standard (AES)を使用したところです。AESは米国政府のトップシークレットレベルの情報暗号化の承認を受けているため、家庭用ネットワークには十分な装備と言えます。

今の時点では、WPA2 システムの主な脆弱性は、セキュアされたWiFiネットワークにすでにアクセスすることができ、特定な鍵を手に入れ、ネットワークにある他のデバイスを攻撃することができる環境である場合のみです。しかし、このような知られてるWPA2の脆弱性への攻撃の可能性は、大企業ネットワークレベルで可能ですが、小さなホームネットワークにはあまり関わりはありません。

しかし、未だに、WPA2とWPAも同じですが、これらを有効されてるアクセスポイントでは、Wi-Fi Protected Setup (WPS)を通しての攻撃の可能性は以前高いです。さらに、WPA/WPA2でセキュアされたネットワークを通り抜くには2時間から14時間かかることもありますが、現実的なセキュリティー問題であり、可能であれば、WPSを無効にし、さらに、アクセスポイントファームウェアをWPSに対応していない配分に設定できれば、このような攻撃を阻止することが可能になります。

UPD:WPA3は次世代WiFiセキュリティーです

Wi-Fiをハッカーから守るのは、サイバーセキュリティにおける重要なタスクです。そこで、皆様の注目に値するこのWPA3ワイヤレスセキュリティープロトコルの登場です:Wi-Fiの接続の安全を保つだけでなく、自身のセキュリティーにおける弱点からも守ることができあす。

以下の機能がついています:

パスワード保護

WPA3がどのようにご自宅を守るかを見てみましょう。特定の点としては、単純なパスワードからくるダメージを緩和したりできます。

2004年からワイヤレスセキュリティープロトコルとして使われるWPA2の弱点の基礎は、オフラインディクショナリーとも呼ばれる、ハッカーがパスワードを推測して侵入するやり方です。同じネットワークに、個人情報などをもとにパスワードを推測して数打ち当てる方法です。辞書を一周、またはそれ以上をするように次々とトライしてゆきます。

WPA3は、キー・エクスチェンジ・プロトコルを実装しており、このタイプの攻撃から守ります。WPA2はクライアントとアクセスポイントの暗号化された接続による不完全な4Wayハンドシェイクでした;これが、悪名高いKRACKへの脆弱性としてほとんどのデバイスに蔓延っていました。WPA3はその保護により優れていて、評価されています。イコールハンドシェイクの同時承認も経ています。

そして、万が一パスワードが破れてしまっても、新しいハンドシェイクを搭載したWPA3はより優れたセキュリティーを発揮します。WPA2では暗号化の解除ができてしまった過去の閲覧履歴なども、自身のデバイスでない限り暗号化されたままとなります。

より安全な接続。

WPA2が2004年に登場した際、今日のような高い質をもったインターネットのすべてを消費するセキュリティの脅威はまだ存在していませんでした。 WPA2は、これらのデバイスを既存のWi-Fiネットワークの安全性を保護する機能が備わっていません。 事実、それが起きている現状での- Wi-Fi保護の設定- では、2011年以降にすでに脆弱性を指摘されてきました。WPA3はその問題を修正しています。

Wi-Fiアリアンスの提唱する、WiFiイージーコネクトは、スクリーンのない(または限られた)デバイスや、ネットワークにメカニズムをインプットすることを簡単にしました。稼働したいときに、ルーターにあるQRコードを読み取り、ご利用いなりたいIoTデバイスのQRコードもスキャンします。これだけで、安全に接続がされます。このQRコードのメソッドで、キー・ベースのエンコードをデバイスにて安全に、そして簡単にご利用いただけます。

Wi-Fiアリアンスが数週間前に詳細を発表したWi-Fi Enhanced Openでもその傾向は続きます。個人情報などは公共Wi-Fiネットワークでアクセスしてはいけないという話は聞いたことがあるかと思います。それは、WPA2では、公共ネットワークで同じネットワークにいる他のユーザーが誰が何をしたかが見ることが可能だからです。同じネットワークにいる誰かが、あなたのデバイスの攻撃を試みてるかもしれません。

どれではWPA3ではどうでしょうか?WPA3Wi-Fiではそれらは起きません。カフェなどで公共Wi-Fiに接続しても、すべての行動が暗号化されるためです。Opportunistic Wireless Encryptionと呼ばれる標準装備が搭載されました。

パスワードの保護と同時に、WPA3の公共ネットワークでのWi-Fiユーザーの行動の暗号化により、それらの脅威そのものの存在を気にしなくてよくなるかもしれません。Wi-Fiユーザーに安全すぎるセキュリティーとなるかもしれません。

利用可能性

Wi-Fiアライアンスは2018年にWPA3認証プログラムを開始しましたが、WPA3サポートが「Wi-Fi CERTIFIED™」ロゴを掲げる全てのデバイスに対して義務付けられたのは2020年になってからです。

それ以来、ほぼ全てのWiFiルーターの製造業者が最新の無線暗号化標準をサポートするモデルを発売しているため、WPA3をサポートしていない古いルーターに依存している人たちにとっては選択肢が豊富にあります。

-

NetSpotをゲットする

macOS 11+, Windows 7/8/10/11

あなたのネットワークには、どのセキュリティー方法が最適でしょう

下記には、最高から最低の最新 WiFi セキュリティー方法を表示しています(2006年以降のルーターで):

- WPA3 + AES-CCMP/AES-GCMP

- WPA2 + AES

- WPA + AES

- WPA + TKIP/AES (TKIP はフォールバック方式としてあります)

- WPA + TKIP

- WEP

- オープンネットワーク(一切セキュリティーなし)

Wi-Fi Protected Setup (WPS)を停止させ、ルーターをWPA3 + AES-CCMP/AES-GCMPに設定するのが最高の組み合わせと言えます。リストの下に行くほどネットワークのセキュリティが下がります。

目的

全ての無線暗号化標準は無許可のアクセスから無線インターネットネットワークを保護することを目的としています。もしルーターを無保護のままにしておくと、誰でも帯域幅を盗むことができ、あなたの接続と名前から不法行為を行い、ウェブ活動を監視し、簡単にあなたのネットワークに悪意のあるアプリをインストールすることができます。

脆弱性

古い無線暗号化標準はセキュリティ面で多くを望むところがあります。ある程度まで最も古い標準であるWEPは、Wi-Fi認証解除攻撃やARP再注入のような技術に弱く、攻撃者が数分でWEP保護ネットワークを侵害することを可能にします。

WPAとWPA2はWEPの欠点に対処しますが、年月を経るうちに、KRACK("Key Reinstallation Attack")リプレイ攻撃のように、これらの標準で保護されたネットワークを不十分にセキュアにするいくつかの脆弱性がハッカーによって発見されました。

そのため、可能な限りWPA3を使用するのが最善です。SAE(Simultaneous Authentication of Equals)交換のおかげで、この標準ははるかに安全な初期キー交換を提供します。

WPA vs. WPA2

WiFiルーターはワイヤレスネットワークを保護する様々なセキュリティーに対応しています:WEP、WPA、WPA2です。WPA2が最も推奨されたWPA(Wi-Fi Protected Access)です。

WPA2の唯一の欠点としては、ネットワークの保護のために消費されるエネルギーです。パワルフなハードウェアでは弱いネットワークを避けなければなりません。WPA2の実装前の古いアクセスポイントや、WPA2をファームウェアでアップグレードした場合などです。現在利用可能な多くのアクセスポイントでは、この問題に対処できるハードウェアが使用されています。

もしも、WPAをお持ちでバージョンがサポートしている場合は、確実にWPA2の使用をお勧めします。WPAのほうが使用するデータ量がWPA2より少ないことから、WPAの使用が適している場合もあります。セキュリティーが重要である場合は戻すことはお勧めしません。より適切なアクセスポイントの取得をおすすめします。WEPは、WPAスタンダードを使う可能性が全くない場合のみ最適と言えます。

パフォーマンス

最も弱い暗号化標準であるWEPが最も速いのは偶然ではありません。それはそうと、パフォーマンスを向上させるためだけにWiFiネットワークのセキュリティを妥協したいとは思わないでしょう、なぜなら潜在的な利益は決してリスクに値しないからです。

もしパフォーマンスを非常に重視するのであれば、常に処理能力が十分にあり、遅延を排除しつつ可能な限り安全を保てるより良いルーターを購入することができます。

WiFiネットワークを保護しましょう

WPA3はWPA2、WEPとWPAよりも多くのプロテクションを提供してくれますが、あなたの設定したパスワードの難易度も非常に重要になります。WPA、WPA2とWPA3は最長63桁のパスワードが設定できます。

WiFi ネットワークパスワード に、できる限り多くの文字数を使いましょう。ハッカーは簡単なパスワードを好むので、数分でパスワードがハッキングできないと、大体は他のもっと簡単で脆弱なネットワークに移行します。サマリー:

- WPA3は最新のワイヤレス暗号化標準です;

- WPA2は、WPAの強化策である;

- WPAはTKIP暗号化のみに対応し、WPA2とWPA3はAESに対応している;

- WPA3は、弱いパスワードに対する攻撃から保護するための新しい認証方法として、等価の同時認証を導入します;

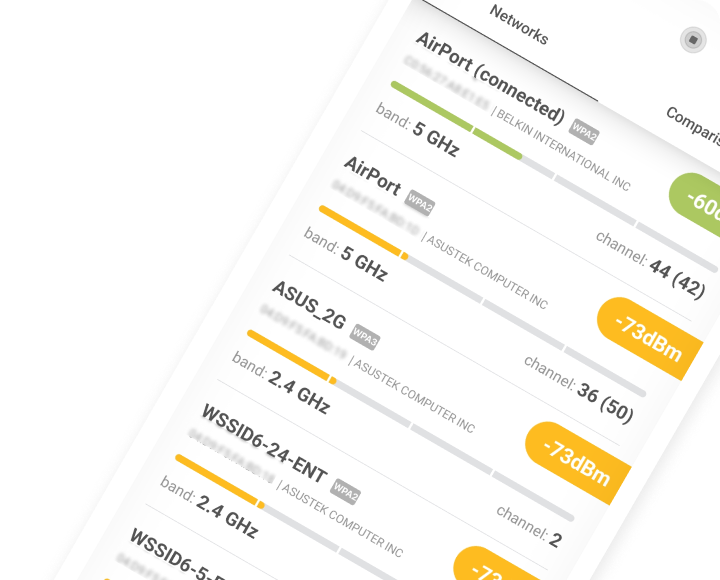

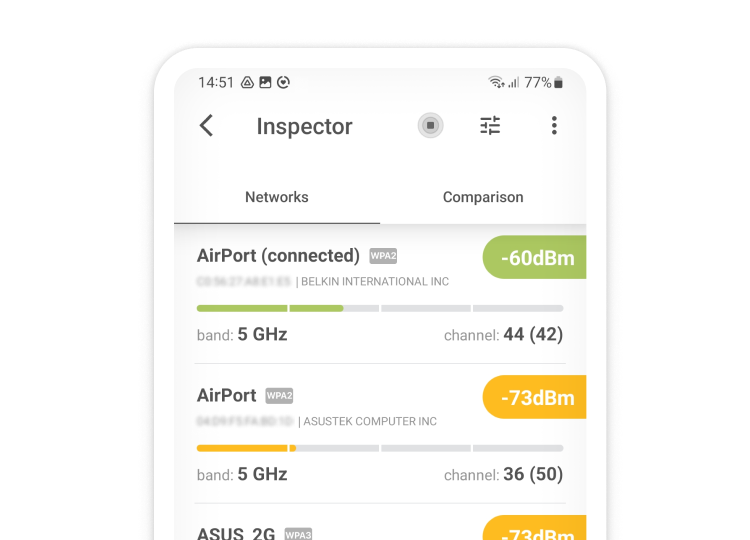

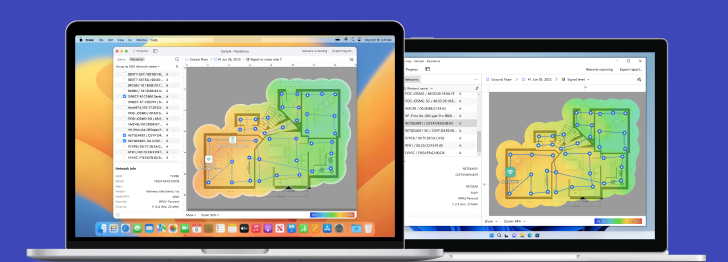

- NetSpotを使って 暗号化をチェックしましょう! 一度WPA2またはWPA3で固めたら、iPhoneでNetSpotを起動し、デバイス検出をタップしてスキャンを行いましょう。数秒後には実際に接続されているすべての電話、ノートパソコン、スマートガジェットが表示されます。認識できないデバイスは退去させても問題ありません。MACアドレスをコピーして、ルーターのブロックリストに貼り付け、再度スキャンを実行して消去されたことを確認しましょう。

NetSpotでWiFiネットワークのインスペクション、比較、調査、分析が可能です。

結論

利用可能なワイヤレスセキュリティプロトコルの違いを理解した今、最新のサポートされているプロトコルを使用するようにルーターを設定することで、新たに得た知識を活かすべきです。ルーターが古すぎてWPA2すらサポートしていない場合、ましてやWPA3は言うまでもなく、新しいものを手に入れるのが確実に適切な時期です。さもなければ、高額なサイバーセキュリティインシデントを経験する可能性があります。

-

NetSpotをゲットする

macOS 11+, Windows 7/8/10/11

米国政府公認の高度な暗号化水準を保証しております