Norma 1999 — 2004. Fácil de romper y difícil de configurar. Abandonado.

Protocolos de seguridad inalámbrica: WEP, WPA, WPA2, y WPA3

Intentaremos explicar las diferencias entre los estándares de cifrado como WEP, WPA, WPA2 y WPA3 para que pueda ver cuál funciona mejor en su entorno de red.

Los algoritmos de seguridad WiFi han pasado por muchos cambios y mejoras desde los años 90 para hacerse más seguros y eficaces. Se desarrollaron diferentes tipos de protocolos de seguridad inalámbricos para la protección de redes inalámbricas domésticas. Los protocolos de seguridad inalámbrica son WEP, WPA, WPA2 y WPA3, que cumplen el mismo propósito pero que son diferentes al mismo tiempo.

¿Qué es la Seguridad Inalámbrica?

La seguridad inalámbrica se trata de mantener su internet inalámbrico, como el Wi-Fi, seguro de hackers o usuarios no autorizados. Utiliza contraseñas y métodos de cifrado especiales para asegurar que solo las personas permitidas puedan acceder a él y que los datos enviados a través de él estén protegidos. Esto ayuda a prevenir que personas externas roben o vean su información, como sus mensajes o qué sitios web visita.

¿Cómo Funciona la Seguridad Inalámbrica?

La seguridad inalámbrica funciona mediante el uso de contraseñas y cifrado para proteger su conexión a internet. Hay diferentes tipos de cifrado, como WPA2 o WPA3, que son simplemente métodos para hacer los datos más seguros. Estos protocolos funcionan implementando medidas de seguridad como el cifrado y la autenticación.

- Cifrado: Hace que la comunicación inalámbrica sea ininteligible para cualquiera, excepto para aquellos con las claves de cifrado correctas.

- Autenticación: Asegura que solo aquellos usuarios y dispositivos cuyas identidades hayan sido verificadas correctamente puedan unirse a la red.

Cuando configura una red Wi-Fi, crea una contraseña. Solo las personas que conocen esta contraseña pueden unirse a la red. Una vez conectados, el cifrado revuelve los datos enviados a través de la red de tal manera que, incluso si alguien los intercepta, no puedan entenderlos. Algunas redes también ocultan su nombre o usan firewalls para bloquear el tráfico no deseado, agregando capas extra de seguridad.

La desventaja de la naturaleza invisible de la seguridad inalámbrica es que los usuarios de WiFi a menudo no le prestan mucha atención, sin saber qué protocolo de seguridad inalámbrica protege sus redes.

Tipos de Protocolos de Seguridad Inalámbrica

Los protocolos de seguridad inalámbrica juegan un papel crucial en la protección de información sensible y en asegurar la privacidad cuando se conecta a Internet mediante WiFi. En esta sección, estamos examinando de cerca los protocolos de seguridad inalámbrica más comúnmente usados (WEP, WPA, WPA2 y WPA3) y discutiendo sus características, fortalezas y debilidades.

WEP ue desarrollado para redes inalámbricas y aprobado como estándar de seguridad Wi-Fi en septiembre de 1999. WEP debía ofrecer el mismo nivel de seguridad que las redes cableadas, sin embargo hay un montón de problemas de seguridad conocidos en WEP, que también es fácil de romper y difícil de configurar.

A pesar de todo el trabajo que se ha hecho para mejorar el sistema, WEP sigue siendo una solución altamente vulnerable. Los sistemas que dependen de este protocolo deben ser actualizados o reemplazados en caso de que la actualización de seguridad no sea posible. WEP fue oficialmente abandonada por la Alianza Wi-Fi en 2004.

Durante el tiempo en que se estaba desarrollando el estándar de seguridad inalámbrica 802.11i, se utilizó WPA como mejora temporal de la seguridad de WEP. Un año antes de que WEP fuera oficialmente abandonada, WPA fue formalmente adoptada.

La mayoría de las aplicaciones WPA modernas utilizan una clave precompartida (PSK), denominada con mayor frecuencia WPA Personal, y el Protocolo de integridad de clave temporal o TKIP (/tiːˈkɪp/) para el cifrado. WPA Enterprise utiliza un servidor de autenticación para la generación de claves y certificados.

WPA era una mejora significativa sobre WEP, pero como los componentes principales se hicieron para que pudieran ser lanzados a través de actualizaciones de firmware en dispositivos con WEP, todavía dependían de elementos explotados.

WPA, al igual que WEP, después de haber sido sometida a pruebas de concepto y a demostraciones públicas aplicadas, resultó ser bastante vulnerable a la intrusión. Sin embargo, los ataques que más amenazaban el protocolo no fueron los directos, sino los que se realizaron con el sistema WPS (Wi-Fi Protected Setup), un sistema auxiliar desarrollado para simplificar la conexión de los dispositivos a los puntos de acceso modernos.

-

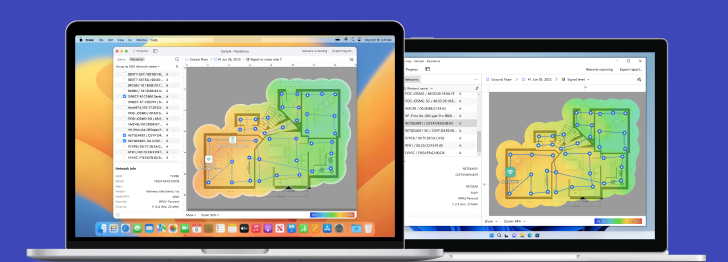

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

El protocolo basado en el estándar de seguridad inalámbrica 802.11i se introdujo en 2004. La mejora más importante de WPA2 sobre WPA fue el uso del Advanced Encryption Standard (AES). AES está aprobado por el gobierno de los Estados Unidos para encriptar la información clasificada como de alto secreto, por lo que debe ser lo suficientemente bueno como para proteger las redes domésticas.

En este momento, la principal vulnerabilidad a un sistema WPA2 es cuando el atacante ya tiene acceso a una red WiFi segura y puede acceder a ciertas teclas para realizar un ataque a otros dispositivos de la red. Dicho esto, las sugerencias de seguridad para las vulnerabilidades WPA2 conocidas son principalmente importantes para las redes de niveles de empresa, y no es realmente relevante para las pequeñas redes domésticas.

Lamentablemente, la posibilidad de ataques a través de Configuración de Wi-Fi Segura(WPS), sigue siendo alta en los actuales puntos de acceso capaces de WPA2, que es el problema con WPA también.

Y aunque forzar el acceso en una red asegurada WPA / WPA2 a través de este agujero tomará alrededor de 2 a 14 horas sigue siendo un problema de seguridad real y WPS se debe inhabilitar y sería bueno si el firmware del punto de acceso pudo ser reajustado a una distribución para no apoyar WPS, para excluir por completo este tipo de ataque.

UPD: WPA3 es la nueva generación de seguridad WiFi

Proteger Wi-Fi de los hackers es una de las tareas más importantes de la ciberseguridad. Por eso, la llegada del protocolo de seguridad inalámbrica de nueva generación WPA3 merece su atención: No sólo va a mantener las conexiones Wi-Fi más seguras, sino que también le ayudará a protegerse de sus propias deficiencias de seguridad.

Esto es lo que ofrece:

Protección con contraseña

Comience con cómo WPA3 le protegerá en casa. Específicamente, mitigará el daño que podría derivarse de sus contraseñas perezosas.

Una debilidad fundamental de WPA2, el actual protocolo de seguridad inalámbrica que data de 2004, es que permite a los hackers desplegar un llamado ataque de diccionario fuera de línea para adivinar su contraseña. Un atacante puede tomar tantos golpes como quiera al adivinar sus credenciales sin estar en la misma red, recorriendo todo el diccionario — y más allá — en un tiempo relativamente corto.

WPA3 protegerá contra ataques de diccionario implementando un nuevo protocolo de intercambio de claves. WPA2 usó un apretón de manos imperfecto de cuatro vías entre clientes y puntos de acceso para permitir conexiones encriptadas; es lo que estaba detrás de la notoria vulnerabilidad KRACK que impactó básicamente a todos los dispositivos conectados.

WPA3 se deshará de eso en favor de la más segura — y ampliamente investigada — Autenticación Simultánea de Igual apretón de manos.

La otra ventaja viene en caso de que su contraseña se vea comprometida de todas formas. Con este nuevo apretón de manos, WPA3 soporta el secreto de reenvío, lo que significa que cualquier tráfico que se cruzara con su puerta antes de que un extraño obtuviera acceso, permanecerá encriptado. Con WPA2, también pueden descifrar el tráfico antiguo.

Conexiones más seguras

Cuando WPA2 apareció en 2004, el Internet de los objetos aún no se había convertido en el horror de la seguridad que tanto se consume y que es su sello actual. No es de extrañar, por lo tanto, que WPA2 no ofreciera una forma racionalizada de incorporar estos dispositivos de forma segura a una red Wi-Fi existente.

Y de hecho, el método predominante con el que se lleva a cabo ese proceso hoy en día — la configuración protegida Wi-Fi — ha tenido vulnerabilidades conocidas desde 2011. WPA3 proporciona una solución.

Wi-Fi Easy Connect, como lo llama la Wi-Fi Alliance, facilita el acceso a la red de dispositivos inalámbricos que no tienen (o tienen una pantalla o mecanismo de entrada limitado). Cuando esté habilitado, sólo tiene que utilizar su smartphone para escanear un código QR en su router y, a continuación, escanear un código QR en su impresora, altavoz u otro dispositivo IoT, y ya está listo: están conectados de forma segura.

Con el método de código QR, está utilizando cifrado basado en clave pública para los dispositivos integrados que actualmente carecen en gran medida de un método sencillo y seguro para hacerlo.

Esta tendencia también se ve reflejada en el Wi-Fi Enhanced Open, que la Wi-Fi Alliance detalló unas semanas antes. Probablemente ha escuchado que debe evitar realizar cualquier tipo de navegación o entrada de datos confidencial en las redes Wi-Fi públicas. Esto se debe a que con WPA2, cualquier persona que se encuentre en la misma red pública que usted puede observar su actividad y dirigirse a usted con intrusiones como ataques de hombre en el medio u olfateo de tráfico.

En WPA3? No tanto. Al iniciar sesión en el WPA3 Wi-Fi de una cafetería con un dispositivo WPA3, la conexión se cifrará automáticamente sin necesidad de credenciales adicionales. Lo hace utilizando un estándar establecido llamado Opportunistic Wireless Encryption.

Al igual que con las protecciones de contraseña, la encriptación expandida de WPA3 para redes públicas también mantiene a los usuarios de Wi-Fi a salvo de una vulnerabilidad de la que no se dan cuenta que existe en primer lugar. De hecho, podría hacer que los usuarios de Wi-Fi se sientan demasiado seguros.

Disponibilidad

La Alianza Wi-Fi inició el programa de certificación WPA3 en 2018, pero no fue hasta 2020 cuando el soporte de WPA3 se volvió obligatorio para todos los dispositivos que ostentan el logo "Wi-Fi CERTIFIED™".

Desde entonces, prácticamente todos los fabricantes de routers WiFi han lanzado modelos que admiten el último estándar de cifrado inalámbrico, por lo que hay muchas opciones para elegir para aquellos que aún dependen de routers antiguos que no admiten WPA3.

-

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

Qué método de seguridad funcionará para su red

Aquí está la calificación básica de mejor a peor de los modernos métodos de seguridad WiFi disponibles en modernos (después de 2006) routers:

- WPA3 + AES-CCMP/AES-GCMP

- WPA2 + AES

- WPA + AES

- WPA + TKIP/AES (TKIP Existe como un método alternativo)

- WPA + TKIP

- WEP

- Red abierta (sin seguridad en absoluto)

La mejor forma de hacerlo es desactivar la configuración protegida Wi-Fi (WPS) y configurar el router en WPA2 +AES. A medida que baja en la lista, está obteniendo menos seguridad para su red.

Propósito

Todos los estándares de cifrado inalámbrico están destinados a proteger las redes de Internet inalámbricas del acceso no autorizado. Si dejas tu router sin seguridad, entonces cualquiera puede robar el ancho de banda, realizar acciones ilegales con tu conexión y nombre, monitorear tu actividad web e instalar fácilmente aplicaciones maliciosas en tu red.

Vulnerabilidad

Los estándares de cifrado inalámbrico más antiguos dejan mucho que desear en términos de seguridad. El estándar más antiguo, en cierta medida, WEP, es vulnerable a técnicas como ataques de desautenticación Wi-Fi y reinyección ARP, lo que hace posible que los atacantes comprometan redes protegidas por WEP en minutos.

WPA y WPA2 abordan las deficiencias de WEP, pero, a lo largo de los años, los hackers han descubierto varias vulnerabilidades, como el ataque de repetición KRACK ("Key Reinstallation Attack"), que hacen que las redes protegidas por estos estándares sean menos seguras.

Por eso es mejor usar WPA3 siempre que sea posible. Gracias a su intercambio de Autenticación Simultánea de Iguales (SAE), el estándar ofrece un intercambio de clave inicial mucho más seguro.

WPA vs. WPA2

Los routers WiFi soportan una variedad de protocolos de seguridad para proteger las redes inalámbricas: WEP, WPA y WPA2. Sin embargo, WPA2 se recomienda más que su predecesor WPA (Wi-Fi Protected Access).

Probablemente la única desventaja de WPA2 es la potencia de procesamiento que necesita para proteger su red. Esto significa que se necesita un hardware más potente para evitar un menor rendimiento de la red. Este problema se refiere a los puntos de acceso más antiguos que se implementaron antes de WPA2 y que sólo admiten WPA2 mediante una actualización de firmware. La mayoría de los puntos de acceso actuales han sido suministrados con hardware más capaz.

Definitivamente use WPA2 si puede y sólo use WPA si no hay forma de que su punto de acceso soporte WPA2. El uso de WPA también es posible cuando su punto de acceso experimenta regularmente altas cargas y la velocidad de la red se ve afectada por el uso de WPA2.

Cuando la seguridad es la máxima prioridad, entonces no es una opción, sino que uno debería considerar seriamente la posibilidad de obtener mejores puntos de acceso. WEP tiene que ser usado si no hay posibilidad de usar ninguno de los estándares WPA.

Rendimiento

No es coincidencia que el estándar de cifrado más débil, WEP, también sea el más rápido. Dicho esto, definitivamente no querrás comprometer la seguridad de tu red WiFi solo para mejorar tu rendimiento porque las ganancias potenciales nunca valen el riesgo.

Si te importa mucho el rendimiento, entonces siempre puedes comprar un router mejor, uno con suficiente capacidad de procesamiento para eliminar las desaceleraciones mientras te mantiene lo más seguro posible.

Proteja su red Wi-Fi

Aunque WPA3 ofrece más protección que WPA2 y, por lo tanto, ofrece aún más protección que WEP y WPA, la seguridad de su router depende en gran medida de la contraseña que usted establezca. WPA, WPA2 y WPA3 le permiten utilizar contraseñas de hasta 63 caracteres.

Utilice tantos caracteres como sea posible en su Contraseña de red WiFi. Los hackers están interesados en objetivos más fáciles, si no pueden descifrar su contraseña en varios minutos, lo más probable es que pasen a buscar redes más vulnerables. Resumen:

- WPA3 es el último estándar de cifrado inalámbrico;

- WPA2 es la versión mejorada de WPA;

- WPA sólo admite cifrado TKIP mientras WPA2 y WPA3 admiten AES;

- WPA3 introduce la Autenticación Simultánea de Iguales como un nuevo método de autenticación para proteger contra ataques a contraseñas débiles;

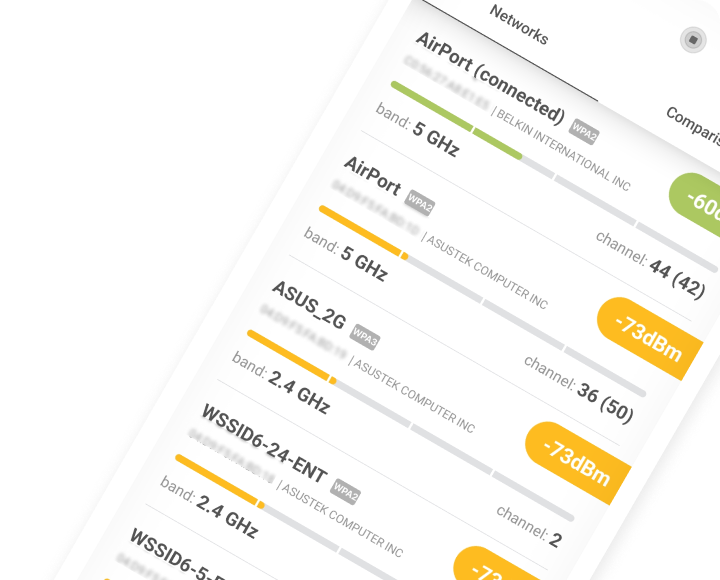

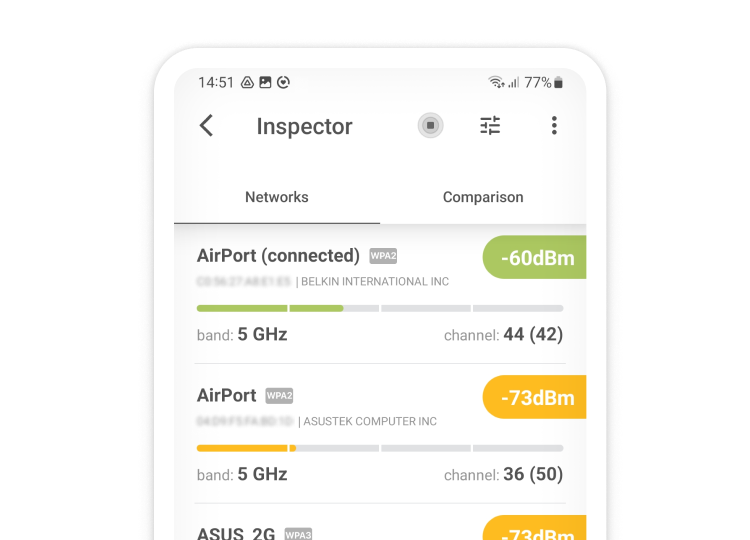

- Utilice NetSpot para comprobar su cifrado! Una vez que haya asegurado las cosas con WPA2 o WPA3, inicie NetSpot en su iPhone, toque Discovery de Dispositivos, y deje que escanee. En un par de segundos verá cada teléfono, laptop y dispositivo inteligente que realmente está conectado. Cualquier dispositivo que no reconozca está permitido para la expulsión: copie su dirección MAC, péguela en la lista de bloqueo de su router, y luego vuelva a ejecutar el escaneo para confirmar que se ha ido.

Optimisez votre réseau WiFi pour une performance maximale. Examinez, étudiez et évaluez les réseaux WiFi avec NetSpot.

Conclusión

Ahora que entiendes las diferencias entre los protocolos de seguridad inalámbrica disponibles, deberías poner tu conocimiento recién adquirido en práctica configurando tu router para usar el protocolo más nuevo soportado. Si tu router es tan antiguo que ni siquiera soporta WPA2 — y mucho menos WPA3 — entonces definitivamente es el momento adecuado para conseguir uno nuevo de lo contrario podrías experimentar un costoso incidente de ciberseguridad.

-

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

El estándar de cifrado avanzado está aprobado por el gobierno de EE.UU.