WPA3: Lo último en seguridad WiFi

Para ser eficaz, La seguridad WiFi debe estar a la altura de la rápida evolución de las ciberamenazas, que es donde entra en juego la norma WPA3 para hacer más resistentes tanto las redes privadas como las públicas.

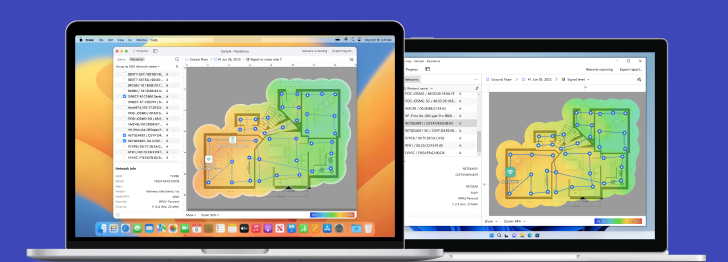

Para prepararse para este nuevo nivel de protección, los hogares y las empresas deben analizar la cobertura de su red con herramientas como NetSpot para ofrecer la máxima cobertura al instalar nuevos routers y extensores WiFi.

¿Qué es WPA3?

Cada generación de tecnología informática genera nuevas promesas y nuevos problemas. Cuando las primeras universidades permitieron a los usuarios conectarse a potentes mainframes, los estudiantes indisciplinados encontraron formas de acceder a la información de otros estudiantes para hacer bromas entre ellos, lo que requería la creación de una protección de contraseña y derechos de acceso.

Hoy en día, los ordenadores y las redes inalámbricas ocupan todos los aspectos de la vida, desde escuelas, hospitales, empresas, bibliotecas e incluso cafeterías y autobuses ofrecen acceso WiFi. Pero con todo este acceso, existe la necesidad de seguridad WiFi. Una persona que se conecta a través de su ordenador portátil podría estar transmitiendo las contraseñas a su cuenta bancaria por aire para que un hacker las recoja.

El mayor problema de permitir el acceso a una red WiFi local no es sólo el cifrado WiFi, sino cómo registrar los dispositivos en la red WiFi. Si hay una contraseña compartida, entonces cualquiera que la comparta con otra persona o la anote corre el riesgo de que usuarios no autorizados obtengan acceso a la red.

Para los más mayores, ¿recuerdan la escena de la película "Juegos de guerra" en la que el personaje de Matthew Broderick era detenido a propósito para que pudiera encontrar la contraseña de la red escrita en el escritorio de una secretaria? Los hackers utilizan la misma técnica cuando alguien escribe la contraseña WiFi en un Post-It en su escritorio para acceder a la red y empezar a capturar paquetes.

La seguridad WPA3 está diseñada para ayudar a prevenir eso. En lugar de confiar en contraseñas compartidas, WPA3 registra nuevos dispositivos a través de procesos que no requieren el uso de una contraseña compartida.

Este nuevo sistema, llamado Wi-Fi Device Provisioning Protocol (DPP), funciona transmitiendo cómo acceder al sistema sin transmitir una contraseña al aire. Con DPP, los usuarios utilizan códigos QR o etiquetas NFC para permitir que los dispositivos entren en la red. Al tomar una imagen o recibir una señal de radio del router, un dispositivo puede ser autenticado en la red sin sacrificar la seguridad.

La encriptación WPA3 está orientada a ser mejor que las iteraciones anteriores de la tecnología WiFi. En primer lugar, al igual que el paso de los navegadores Google Chrome y Firefox para advertir o bloquear directamente la conexión de los usuarios a servidores web inseguros, la seguridad WPA3 descarta los mecanismos de cifrado más antiguos en favor de los que no se han roto.

Es cierto que nada dura para siempre en el mundo de la seguridad, pero el cifrado WPA3 está cubierto por el protocolo Galois/Counter Mode Protocol (GCMP-256) de 256 bits, lo que dificulta el acceso al cifrado.

¿Qué tan grande es un número como 256-bit? Los algoritmos de encriptación anteriores funcionaban con encriptación de 128 bits. En términos matemáticos, eso es 3.048 x 10^38 — eso es 3 seguido de 38 ceros después de eso — eso es cuántos cálculos tendría que hacer un ordenador sólo para adivinar qué es la clave de encriptación.

¿Cifrado de 256 bits? Eso es 1.15 x 10^77 — 1 con 77 ceros después. Hay un menor número de átomos en el universo conocido en comparación con ese número. Hay menos episodios de la juez Judy que ese número. Menos veces que alguien ha preguntado: "Explica la trama de la película Inception".

Es un número grande.

Al transferir claves de cifrado entre el router y los dispositivos, la seguridad WPA3 WiFi utiliza el modo de autenticación de mensajes hash de 384 bits, de modo que tanto el dispositivo como el router confirman que pueden conectarse, pero de un modo en el que, incluso si alguien capta la comunicación entre ellos, no puede averiguar cuál es su clave de cifrado original.

Es como los hablantes de código navajo de la Segunda Guerra Mundial que usaban códigos mientras hablaban un idioma que nadie más entendía en el mundo. Incluso si un tercero pudiera captar las señales de radio, no tendría ningún sentido para ellos. Aunque también hablaran navajo, tendrían que conocer la estructura de código adicional debajo de eso para entender lo que realmente significaba el mensaje.

Así es como WPA3 mantiene las comunicaciones seguras — con mejor encriptación, mejores formas de configurar esa encriptación y métodos que impiden que las personas que se conectan a la red conozcan las contraseñas que las tienen en la red.

-

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

Formas principales de WPA3

Para responder a las necesidades de las distintas categorías de usuarios WiFi, WPA3 se presenta en varias formas principales. Comprender las diferencias entre ellas puede ayudarle a aprovechar al máximo sus funciones de seguridad.

WPA3 Personal

Se espera que los usuarios domésticos utilicen la forma WPA3 Personal, que se basa en la autenticación mediante contraseña. Esta forma ofrece una experiencia de usuario familiar pero un nivel muy superior de protección contra el cracking por fuerza bruta gracias a la Autenticación Simultánea de Iguales (SAE).

WPA3 SAE sustituye al método de autenticación Clave Precompartida (PSK) utilizado en versiones anteriores de WPA para generar una clave completamente única para cada autenticación.

Como resultado, los atacantes pierden la capacidad de realizar ataques a paquetes de datos capturados para superar las defensas de la red objetivo. Además, los miembros de una misma red no pueden espiar el tráfico de otros miembros.

WPA3 Enterprise

La forma WPA3 Enterprise amplía la sólida base proporcionada por WPA2 Enterprise haciendo obligatorio el uso de marcos de gestión protegidos (PMF) en todas las conexiones. Esta característica de seguridad protege contra ataques tan peligrosos como los honeypots y el eavesdropping.

Para proteger mejor los datos más sensibles, WPA3 Enterprise puede funcionar opcionalmente en un modo especial de 192 bits. Este modo no es necesario para alcanzar un nivel de seguridad suficiente, pero se recomienda a todas las empresas que lo aprovechen para disfrutar de la mejor protección disponible.

WiFi Enhanced Open

Las redes WiFi públicas sin cifrar representan una enorme amenaza, y muchos usuarios de WiFi ni siquiera son conscientes de lo peligrosas que pueden llegar a ser. WiFi Enhanced Open soluciona este problema proporcionando un cifrado de datos no autenticado basado en el Cifrado Inalámbrico Oportunista (OWE).

El cifrado de datos no autenticado preserva la comodidad de las redes WiFi públicas porque no hay frases de contraseña de por medio, así que realmente no hay razón para no activarlo.

WPA3 Personal vs WPA3 Enterprise

A la hora de decidir entre WPA3 Personal y WPA3 Enterprise, lo más importante es el entorno de destino. Aunque los usuarios domésticos habituales pueden beneficiarse teóricamente de la protección superior que ofrece WPA3 Enterprise y su modo de 192 bits, la mayor dificultad de configuración contrarresta los beneficios.

¿Cuáles son las debilidades de WPA3?

El Acceso Protegido Wi-Fi 3 (WPA3) fue introducido para mejorar la seguridad de las redes inalámbricas al abordar vulnerabilidades encontradas en su predecesor, WPA2. Sin embargo, como cualquier estándar de seguridad, WPA3 tiene sus debilidades y vulnerabilidades que los atacantes pueden explotar. Aquí están algunas de las debilidades clave identificadas en WPA3:

- Vulnerabilidades del Handshake Dragonfly: WPA3 implementa un nuevo protocolo de handshake llamado Dragonfly (o Autenticación Simultánea de Iguales, SAE) destinado a ofrecer protección contra ataques de diccionario offline. Sin embargo, los investigadores han encontrado vulnerabilidades en este proceso de handshake que podrían permitir potencialmente a los atacantes realizar ataques de canal lateral, como ataques basados en tiempo o caché, para recuperar información sobre la contraseña utilizada.

- Ataques de Degradación: Aunque WPA3 está diseñado para ser más seguro que WPA2, las redes a menudo soportan ambos estándares para asegurar la compatibilidad hacia atrás. Esto abre la posibilidad de ataques de degradación, donde un atacante fuerza a un dispositivo a conectarse usando el protocolo WPA2 menos seguro, eludiendo así las mejoras de seguridad de WPA3.

- Fallos de Implementación: La seguridad de un sistema también depende de qué tan bien se implementan los protocolos de seguridad. Al principio, se encontró que algunas implementaciones de WPA3 eran susceptibles a varios ataques debido a fallos en cómo se implementó el handshake Dragonfly. Estos problemas permiten a los atacantes eludir los mecanismos de seguridad de WPA3 bajo ciertas condiciones.

- Adopción Limitada y Problemas de Compatibilidad: La efectividad de las mejoras de seguridad de WPA3 está limitada por su tasa de adopción. Muchos dispositivos todavía usan protocolos de seguridad Wi-Fi antiguos debido a limitaciones de hardware o falta de actualizaciones de firmware. Esta lenta tasa de adopción significa que muchas redes permanecen vulnerables a ataques que WPA3 está diseñado para mitigar.

En conclusión, aunque WPA3 representa un paso significativo hacia adelante en la seguridad de redes inalámbricas, no está exento de sus debilidades. La investigación continua y las actualizaciones son esenciales para abordar estas vulnerabilidades y mejorar la seguridad de las redes inalámbricas.

-

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 vs. WPA2. ¿En qué se diferencia de WPA2?

Como ya hemos mencionado, WPA3 gestiona la seguridad WiFi de forma diferente. La mayoría de la gente se conecta a través de una red WPA2 ya sea compartiendo contraseñas (malo) o a través de WPS. WPS es cómodo. Basta con pulsar un botón del router al mismo tiempo que el dispositivo para conectarlo al router, y ya está.

El problema es que WPS envía un pin de 23 bits como parte del proceso de registro. 23 bits no es nada comparado con los hashes de 384 bits que WPA3 utiliza para conectar dispositivos a los routers. Un hacker inteligente puede sentarse allí y en un plazo de 9 millones de intentos -un mero minuto en términos de ordenador — acceder al router. Sólo sentarnos, esperar a que salga la señal de WPS y el hacker podría estar dentro.

Luego está el nivel de encriptación para las redes abiertas. Ir a una cafetería o conectar un teléfono al centro comercial permite que ese dispositivo entre en una red abierta. Tiene sentido. El inconveniente de conectarse a una red WiFi, incluso con una contraseña compartida, suele ser demasiado para los clientes de una tienda.

El problema es que en una red wifi abierta, un hacker inteligente puede escuchar entre los dispositivos y tratar de descifrar las comunicaciones entre los sitios web de los bancos o los cajeros automáticos. Luego volvemos a las personas no autorizadas que escuchan las contraseñas de los bancos y los números de las tarjetas de crédito.

La seguridad WPA3 triunfar sobre los sistemas WPA2

La seguridad WPA3 busca triunfar sobre los sistemas WPA2 cuando se trata de redes abiertas con un sistema de protección mejorado. Los routers WPA3 utilizarán Wi-Fi CERTIFIED Enhanced Open — esto significa que incluso cuando los dispositivos se conectan al router WiFi en una red abierta, existe una fuerte encriptación entre el dispositivo y el router.

Así que incluso si un hacker está escuchando, primero tiene que romper la encriptación WiFi, luego romper un conjunto totalmente diferente entre el navegador web y el banco, o el cajero automático específico y los sistemas financieros con los que está hablando. Nada es absolutamente seguro, pero hacer que los usuarios no autorizados trabajen el doble de duro para obtener la información que no deberían tener, hace que la gente esté más segura en todas partes.

| WPA2 | |

| Nombre completo | WiFi Protected Access 2 |

| Publicada | 2004 |

| Método de cifrado | AES-CCMP |

| Tamaño de la clave de sesión | 128 bits |

| Método de autenticación de sesión | Clave Precompartida (PSK) |

| Ataques de fuerza bruta | Vulnerable |

| WPA3 | |

| Nombre completo | WiFi Protected Access 3 |

| Publicada | 2018 |

| Método de cifrado | AES-CCMP / AES-GCMP |

| Tamaño de la clave de sesión | 128 bits / 256 bits |

| Método de autenticación de sesión | Autenticación Simultánea de Iguales (SAE) |

| Ataques de fuerza bruta | Not vulnerable |

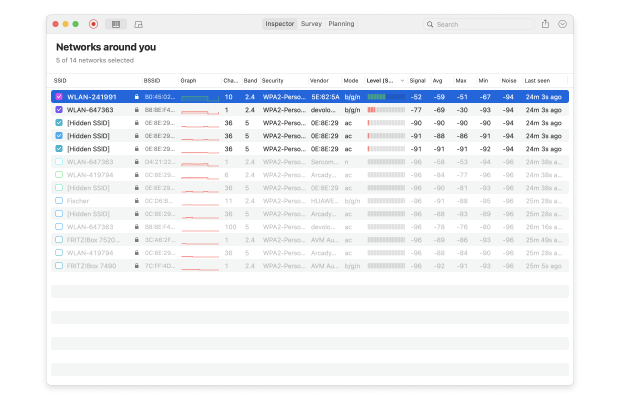

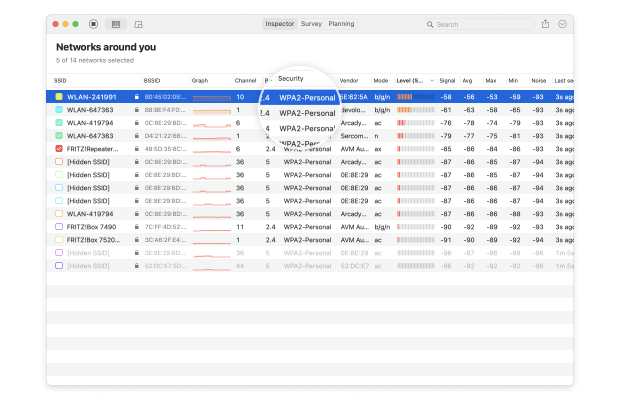

Cómo comprobar el tipo de cifrado WiFi con NetSpot

Antes de conectarse a una red WiFi desconocida, debe comprobar siempre su estado de cifrado inalámbrico para ver en qué medida protege sus datos de terceros no autorizados. Esto es especialmente importante si la red se encuentra en un lugar público, poniéndola al alcance de ciberdelincuentes oportunistas equipados con herramientas de rastreo de paquetes.

Afortunadamente, puede comprobar fácilmente el estado del cifrado WiFi utilizando NetSpot:

Descargue e instale NetSpot en su ordenador portátil o de sobremesa equipado con WiFi.

Inicie NetSpot. La aplicación se inicia en Modo Inspector por defecto, y eso es lo que necesita para ver los tipos de seguridad WiFi de las redes cercanas.

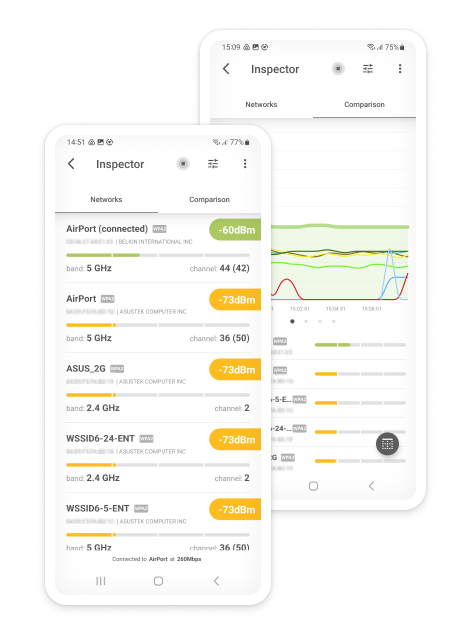

Analice las redes WiFi a su alrededor, realice estudios de cobertura inalámbrica y compruebe la velocidad de Internet, todo ello con sólo un teléfono o una tableta en sus manos.

Conclusión

El estándar de seguridad WPA3 se lanzó en 2018 con el objetivo de hacer frente a las últimas amenazas de ciberseguridad, y ya es compatible con todos los routers con certificación WiFi 6. Cualquiera que pueda debería aprovecharlo para mejorar sus medidas de ciberseguridad, porque puede ser la diferencia entre un incidente de ciberseguridad y la normalidad.

-

Obtenga NetSpot

macOS 11+, Windows 7/8/10/11

WPA3 FAQs

Tanto WPA2 (Wi-Fi Protected Access 2) como WPA3 (Wi-Fi Protected Access 3) son programas de certificación de seguridad desarrollados por la Wi-Fi Alliance. WPA3 es el sucesor de WPA2 y ofrece una serie de mejoras para subsanar las deficiencias de su predecesor.

WPA3 es considerablemente más seguro que WPA2, por lo que debería utilizarlo siempre que sea posible.

WPA3 Personal es una de las diversas formas de WPA3, pensada para usuarios domésticos y no para empresas.

Sí, WPA3 es más seguro que WPA2 porque utiliza Autenticación Simultánea de Iguales (SAE) en lugar de Clave Precompartida (PSK), entre otras cosas.

No, no todos los dispositivos WiFi son compatibles con WPA3. Sólo los dispositivos con certificación WiFi 6 tienen garantizado el soporte del estándar.

Los routers WiFi 6 utilizan WPA3 para asegurar la comunicación con los dispositivos compatibles con WPA3, y también son compatibles con los dispositivos que sólo admiten WPA2.

La encriptación WPA3 está orientada a ser mejor que las iteraciones